Na arquitetura de dados moderna, a confiabilidade das informações depende das salvaguardas estruturais incorporadas na fase de design. A integridade dos dados não é uma consideração posterior; é a base de sistemas confiáveis. Ao projetar um Diagrama de Relacionamento de Entidades (ERD), o objetivo é criar um plano que previna intrinsecamente a corrupção, a inconsistência e a perda. Ao aplicar restrições rigorosas, os arquitetos garantem que o banco de dados se comporte de forma previsível sob carga e em transações.

Sem essas regras impostas, os dados tornam-se vulneráveis a erros humanos, falhas no aplicativo e problemas de acesso concorrente. Um ERD bem estruturado atua como um contrato entre a lógica do aplicativo e a camada de armazenamento, definindo o que é permitido e o que é proibido. Este artigo detalha os mecanismos para manter a consistência por meio de princípios de design rigorosos.

Compreendendo as Camadas da Integridade dos Dados 🔍

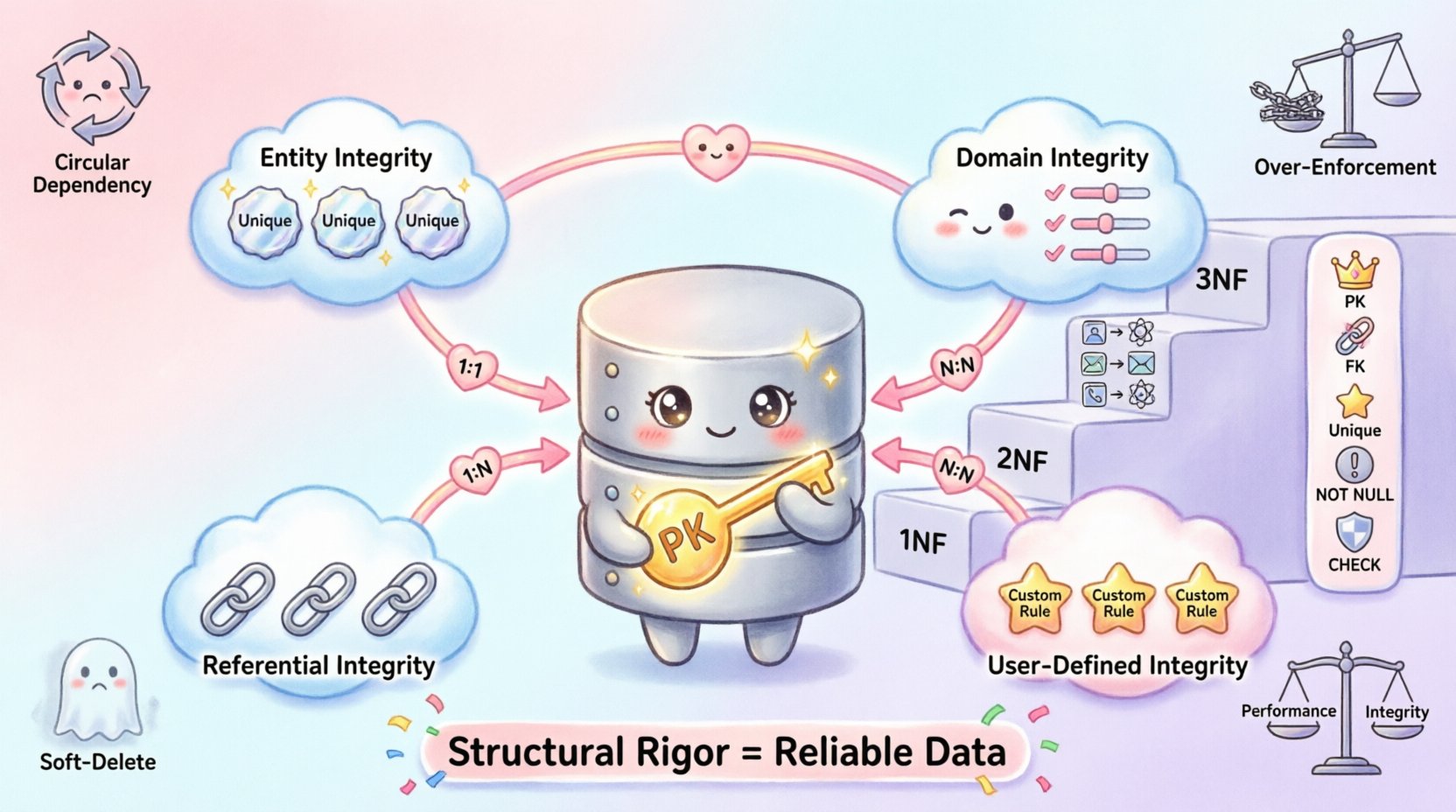

A integridade não é um único conceito, mas uma coleção de regras que se aplicam em níveis diferentes da estrutura do banco de dados. Reconhecer essas camadas permite a implementação direcionada de restrições.

1. Integridade de Entidade

A integridade de entidade garante que cada linha em uma tabela seja unicamente identificável. Este é o requisito mais fundamental para qualquer modelo relacional. Sem identificação única, acompanhar mudanças ou relacionamentos torna-se impossível.

- Chaves Primárias: Uma coluna ou conjunto de colunas designado como identificador único para um registro.

- Não Nulo: A coluna da chave primária não pode conter valores nulos, garantindo que cada registro exista.

- Unicidade: Nenhuma duas linhas pode compartilhar o mesmo valor de chave primária.

2. Integridade de Domínio

A integridade de domínio restringe os valores que podem ser colocados em uma coluna específica. Isso garante que os dados permaneçam dentro dos parâmetros esperados, como tipos, faixas ou formatos.

- Tipos de Dados: Garantindo que uma coluna para idade armazene apenas inteiros, e não texto.

- Restrições de Verificação: Validando que um valor esteja dentro de uma faixa específica, como uma porcentagem entre 0 e 100.

- Valores Padrão: Fornecendo um valor padrão caso nenhum seja fornecido durante a inserção.

3. Integridade Referencial

Isso garante que as relações entre tabelas permaneçam consistentes. Se um registro em uma tabela aponta para outro, o registro de destino deve existir. Isso evita registros órfãos que referenciam dados inexistente.

- Chaves Estrangeiras: Uma coluna que faz referência à chave primária de outra tabela.

- Regras de Propagação: Definindo ações (exclusão ou atualização) quando o registro pai é alterado.

- Tratamento de Nulos: Decidindo se uma relação pode ser opcional (nula) ou obrigatória.

4. Integridade Definida pelo Usuário

Essas são regras específicas do negócio que não se encaixam em categorias padrão. Elas frequentemente exigem lógica personalizada na camada de design ou aplicação.

- Validação Personalizada: Garantindo que uma data não esteja no futuro.

- Lógica Condicionada: Se um status for “Cancelado”, nenhum outro registro de pagamento será permitido.

Restrições Principais do ERD e Seu Impacto 🧱

O ERD visualiza essas restrições, tornando-as visíveis para desenvolvedores e partes interessadas. A tabela a seguir descreve restrições comuns, sua finalidade e seu impacto na consistência dos dados.

| Tipo de Restrição | Função | Ponto de Aplicação |

|---|---|---|

| Chave Primária | Identifica unicamente as linhas | Definição da Tabela |

| Chave Estrangeira | Liga tabelas entre si | Linha de Relacionamento |

| Único | Evita valores duplicados em uma coluna | Definição da Coluna |

| Não Nulo | Exige um valor para o campo | Definição da Coluna |

| Verificação | Valida o valor com base em uma condição | Definição da Coluna ou Tabela |

Quando essas restrições são definidas corretamente no design, o motor de banco de dados subjacente as aplica automaticamente. Isso remove a carga de validação do código da aplicação, reduzindo o risco de erros e vulnerabilidades de segurança.

Cardinalidade de Relacionamento e Integridade 🔄

As linhas que conectam entidades em um ERD representam relacionamentos. A cardinalidade desses relacionamentos determina a rigidez das regras de integridade necessárias.

Relacionamentos Um para Um

Isso ocorre quando um registro na Tabela A corresponde exatamente a um registro na Tabela B. É comum dividir tabelas grandes para segurança ou desempenho.

- Restrição: Ambos os lados geralmente exigem a unicidade na chave estrangeira.

- Exemplo: Uma Pessoa e seu Passaporte. Uma pessoa tem um passaporte; um passaporte pertence a uma pessoa.

Relacionamentos Um-Para-Muitos

O tipo de relacionamento mais comum. Um registro na Tabela A pode estar associado a múltiplos registros na Tabela B.

- Restrição: A chave estrangeira reside na tabela do lado “Muitos”.

- Integridade: A chave estrangeira deve referenciar uma chave primária existente na tabela do lado “Um”.

- Exemplo: Um Cliente e seus Pedidos. Um cliente tem muitos pedidos; um pedido pertence a um cliente.

Relacionamentos Muitos-Para-Muitos

Isso exige uma tabela de junção para resolver o relacionamento em duas conexões um-para-muitos.

- Restrição: A tabela de junção contém chaves primárias compostas ou restrições únicas para evitar associações duplicadas.

- Integridade: Evita dados cíclicos ou entradas redundantes na tabela de ligação.

- Exemplo: Alunos e Cursos. Um aluno cursa muitos cursos; um curso tem muitos alunos.

Normalização e Consistência de Dados 📐

A normalização é o processo de organizar dados para reduzir a redundância e melhorar a integridade. Embora frequentemente vista como uma otimização de desempenho, é principalmente uma estratégia de integridade de dados.

Primeira Forma Normal (1FN)

Garante que cada coluna contenha valores atômicos. Nenhuma lista ou array em uma única célula.

- Benefício: Simplifica a consulta e garante tipos de dados consistentes.

- Risco de Violação:Armazenar múltiplos números de telefone em um único campo torna difícil atualizar um número individual.

Segunda Forma Normal (2FN)

Exige que a tabela esteja na 1FN e que todos os atributos não-chave dependam totalmente da chave primária.

- Benefício: Elimina dependências parciais.

- Risco de Violação: Armazenar detalhes do endereço do cliente em uma tabela de Pedido cria redundância se o cliente mudar.

Terceira Forma Normal (3NF)

Exige que a tabela esteja na 2FN e não tenha dependências transitivas.

- Benefício: Garante que os atributos dependam apenas da chave.

- Risco de Violação: Armazenar o nome de uma cidade em uma tabela de cliente quando essa cidade é determinada por um código postal (que determina a cidade) cria anomalias de atualização.

Estratégias de Implementação para um Design Robusto 🛠️

Aplicar esses conceitos exige uma abordagem disciplinada durante a fase de modelagem. As seguintes estratégias ajudam a manter altos padrões de integridade.

- Convenções de Nomeação Explícitas: Use nomes claros para chaves estrangeiras (por exemplo,

user_idem vez defk1) para tornar as relações óbvias durante revisões de código. - Documentação: Anote o DER com regras de negócios. Uma restrição sem contexto é difícil de manter.

- Validação Antes da Criação: Revise o design em busca de registros orfãos potenciais antes da migração do esquema.

- Desative Restrições Temporariamente: Desative apenas as verificações de integridade durante carregamentos em massa de dados, e reative imediatamente após para verificar a qualidade dos dados.

- Trilhas de Auditoria: Registre alterações em campos críticos de integridade para rastrear quem alterou os dados e quando.

Armadilhas Comuns na Gestão de Restrições ⚠️

Mesmo com um plano sólido, erros ocorrem. Reconhecer erros comuns ajuda a evitá-los.

1. Dependências Circulares

Criar uma situação em que a Tabela A depende da Tabela B, e a Tabela B depende da Tabela A. Isso cria um bloqueio durante a criação das tabelas.

- Solução:Crie as tabelas sem a restrição de chave estrangeira primeiro, depois adicione a restrição após ambas existirem.

2. Excesso de Aplicação de Restrições

Aplicar restrições rígidas onde a flexibilidade é necessária. Isso pode dificultar operações comerciais legítimas.

- Solução:Use chaves estrangeiras nulas para relacionamentos opcionais e manipule a validação na camada de aplicação se for necessária lógica complexa.

3. Ignorar Exclusões Suaves

Usar um DELETEO comando REMOVE remove os dados permanentemente, quebrando a integridade referencial para registros históricos.

- Solução:Implemente um

is_deletedsinalizador booleano em vez da exclusão física para dados históricos críticos.

4. Compromissos entre Desempenho e Integridade

Restrições excessivas podem retardar operações de escrita. Cada inserção deve verificar todas as regras.

- Solução:Indexe chaves estrangeiras para acelerar as pesquisas. Equilibre a necessidade de validação em tempo real com os requisitos de throughput do sistema.

Manutenção da Integridade ao Longo do Tempo 🔄

A integridade dos dados não é uma configuração única. À medida que os requisitos de negócios evoluem, o esquema deve se adaptar sem comprometer os dados existentes.

- Versionamento de Esquema:Trate as alterações no banco de dados como código. O controle de versão permite o retorno a uma versão anterior se uma restrição quebrar o sistema.

- Testes de Migração:Execute scripts de migração em um ambiente de homologação que reflita os volumes de dados da produção.

- Auditorias Periódicas:Execute consultas para encontrar registros órfãos que possam ter passado despercebidos devido a erros ou acesso direto.

- Estratégias de Backup:Backups regulares garantem que, se a integridade for comprometida, um estado limpo esteja disponível para recuperação.

Pensamentos Finais sobre Rigor Estrutural 🎯

Construir um sistema com forte integridade de dados exige visão de longo prazo e disciplina. O diagrama ER serve como a principal ferramenta para comunicar essas regras a toda a equipe de desenvolvimento. Ao aplicar restrições no nível do banco de dados, as organizações reduzem a complexidade da lógica de aplicação e aumentam a confiança em seus dados.

Cada restrição adicionada é uma barreira de segurança. Elas impedem que o sistema desvie do rumo. Embora possam parecer restritivas na fase de design, elas proporcionam a estabilidade necessária para o crescimento de longo prazo. Priorizar essas regras garante que os dados permaneçam um ativo confiável, e não uma responsabilidade.

Adotar essas práticas cria uma arquitetura resiliente capaz de resistir às complexidades do processamento de dados moderno. O resultado é um sistema em que a precisão é incorporada desde o início, e não adicionada posteriormente.