Dans l’architecture des systèmes relationnels, la tension entre l’intégrité des données et les performances est constante. Les diagrammes entité-relations (ERD) servent de plan directeur pour cette structure, définissant la manière dont les tables sont connectées. Bien que les clés étrangères assurent que les relations restent valides, elles introduisent une surcharge pouvant constituer un goulot d’étranglement du débit. Comprendre comment optimiser ces contraintes est essentiel pour les systèmes traitant de grandes quantités de transactions. Ce guide explore les mécanismes d’optimisation des clés étrangères afin de maintenir la cohérence sans sacrifier la vitesse. ⚡

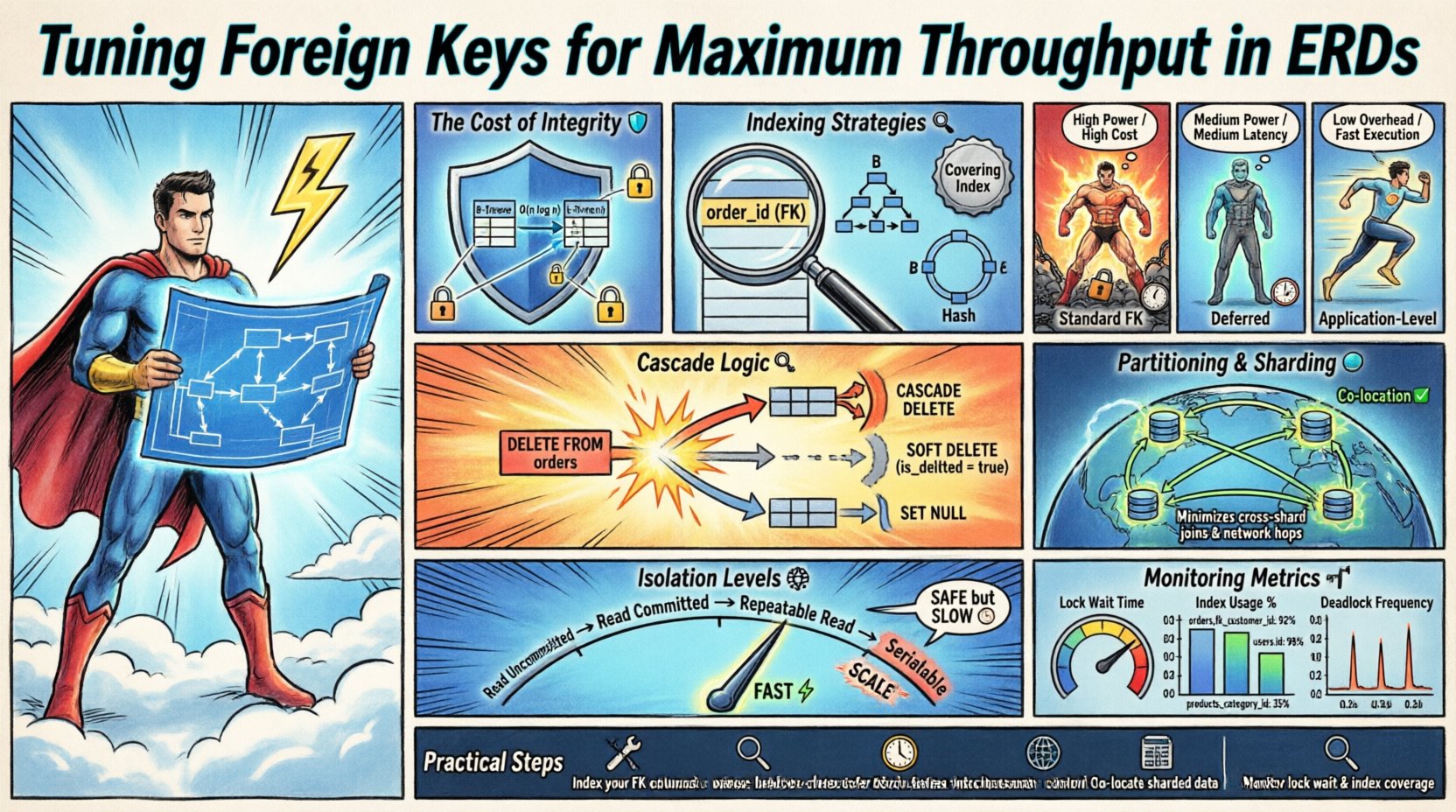

Comprendre le coût de l’application de l’intégrité 🛡️

Les clés étrangères ne sont pas simplement des étiquettes ; ce sont des règles actives appliquées par le moteur de base de données. Chaque opération d’insertion, de mise à jour ou de suppression impliquant une clé étrangère déclenche une logique de validation. Cette logique vérifie la table parente pour s’assurer que la valeur référencée existe. Dans les environnements à haut débit, cette vérification devient un coût important.

Le processus de validation implique généralement :

- Opérations de recherche : Le système doit rechercher dans la table parente l’ID référencé.

- Mécanismes de verrouillage : La ligne parente nécessite souvent un verrou pour éviter toute modification concurrente pendant la vérification.

- Parcours d’index : Sans un index approprié, le moteur parcourt de grandes parties de la table parente.

Lorsque des millions de transactions ont lieu par seconde, ces micro-délais s’accumulent. L’objectif n’est pas d’abandonner l’intégrité, mais de fluidifier le processus de vérification. Pensez aux scénarios suivants où cette surcharge affecte les performances :

- Importations par lots : Le chargement de données historiques nécessite souvent de désactiver temporairement les contraintes.

- Écritures à haute fréquence : Les systèmes enregistrant des événements ou des données de capteurs peuvent privilégier la vitesse plutôt que la cohérence immédiate.

- Opérations en cascade : La suppression d’un enregistrement parent peut déclencher des mises à jour sur plusieurs tables enfants.

Stratégies d’indexation pour les clés étrangères 🔍

L’indexation est le levier le plus direct pour améliorer les performances des clés étrangères. La table enfant doit disposer d’un index sur la colonne de clé étrangère afin d’éviter les parcours complets de table lors des mises à jour. Si l’index est absent, la base de données doit parcourir l’intégralité de la table parente pour valider la relation.

Les considérations clés en matière d’indexation incluent :

- Ordre des colonnes : Si la clé étrangère fait partie d’un index composé, sa position est importante pour la planification des requêtes.

- Moteur de stockage : Les différents niveaux de stockage traitent les index différemment. Les structures B-Tree sont courantes, mais les index en hachage peuvent offrir des recherches plus rapides pour les vérifications d’égalité.

- Index couvrants : Inclure la clé étrangère dans l’index permet au moteur de récupérer les données sans accéder à la pile.

Une erreur courante consiste à supposer que la clé primaire suffit. Si la colonne de clé étrangère est fréquemment interrogée ou mise à jour, elle nécessite son propre index dédié. Cela garantit que l’étape de validation ne devienne pas un parcours séquentiel.

Types de contraintes et leur impact 📊

Toutes les clés étrangères ne se comportent pas de la même manière. La définition de la contrainte détermine le comportement de verrouillage et l’étendue de la vérification. Choisir le bon type de contrainte est une décision de conception cruciale.

Comparez les comportements suivants des contraintes :

| Type de contrainte | Impact sur l’écriture | Impact sur la lecture | Cas d’utilisation |

|---|---|---|---|

| FK standard | Élevé (verrouille le parent) | Faible | Données transactionnelles principales |

| Différé | Moyen (vérification à l’engagement) | Faible | Chargements en masse / Tâches par lots |

| Sans index | Moyen (balayage du parent) | Moyen | Un-à-plusieurs avec mises à jour rares |

| Niveau d’application | Faible (pas de verrous de base de données) | Faible | Journalisation à haute vitesse |

La vérification différée des contraintes permet à la base de données de passer outre la validation pendant la transaction et de la réaliser uniquement au moment de l’engagement. Cela réduit la durée pendant laquelle les verrous sont détenus sur la table parente. Cela est particulièrement utile lorsque plusieurs lignes dans la table enfant font référence au même parent, ou lorsque la ligne parente pourrait être créée au sein de la même transaction.

Amplification d’écriture et logique de cascade 🔄

Les opérations de cascade sont des outils puissants pour maintenir l’hygiène des données, mais elles entraînent une amplification d’écriture. Lorsqu’un enregistrement parent est supprimé, le système doit localiser et supprimer chaque enregistrement enfant associé. Cela multiplie les opérations d’E/S nécessaires.

Les stratégies pour atténuer cela incluent :

- Suppressions douces : Au lieu de supprimer physiquement les enregistrements, marquez-les comme inactifs. Cela évite entièrement la chaîne de cascade.

- Mettre à NULL : Si la relation est facultative, définir la clé étrangère sur NULL est plus rapide que de supprimer les lignes enfants.

- Restreindre Empêcher la suppression si des enfants existent. Cela oblige l’application à gérer le nettoyage de manière contrôlée.

Dans les systèmes distribués, les suppressions en cascade peuvent provoquer des pics de latence. La suppression d’un seul parent peut déclencher des milliers de mises à jour d’enfants sur des partitions différentes. Il est souvent préférable de gérer le nettoyage de manière asynchrone à l’aide de tâches en arrière-plan.

Considérations sur le partitionnement et le fractionnement 🌐

À mesure que les données augmentent, les performances d’une seule table se dégradent. Le partitionnement divise les grandes tables en morceaux gérables. Les clés étrangères compliquent ce processus car la relation doit s’étendre sur plusieurs partitions.

Les défis dans les environnements partitionnés incluent :

- Verrous à travers les partitions : Si les tables parentes et enfants sont partitionnées différemment, le moteur doit coordonner les verrous à travers les partitions.

- Surcharge de routage : Les requêtes doivent déterminer quelle partition contient les données référencées.

- Clés de fractionnement : La colonne de clé étrangère devrait idéalement être la clé de fractionnement afin de regrouper les données associées.

Si la clé étrangère n’est pas la clé de fractionnement, le système doit acheminer les requêtes vers la bonne partition pour la validation. Cette latence réseau s’accumule. Regrouper les enregistrements parent et enfant sur le même nœud minimise cette surcharge.

Niveaux d’isolation des transactions et débit 🧩

Le niveau d’isolation définit la manière dont les transactions interagissent entre elles. Les niveaux d’isolation plus élevés offrent une cohérence plus forte, mais augmentent la contention. Les clés étrangères interagissent directement avec les mécanismes de verrouillage définis par les niveaux d’isolation.

Effets courants de l’isolation :

- Lecture confirmée : Permet les lectures sales. Les vérifications de clés étrangères pourraient voir des données non confirmées d’autres transactions, pouvant entraîner des conditions de course.

- Lecture répétable : Verrouille la ligne parente pendant toute la durée de la transaction. Cela empêche les lectures fantômes, mais réduit la concurrence.

- Sérialisable : Offre la plus grande sécurité. Les clés étrangères sont strictement appliquées, mais le débit diminue considérablement en raison de la sérialisation.

Choisir le niveau d’isolation le plus bas qui satisfait votre logique métier est une technique d’optimisation standard. Si votre application peut tolérer une cohérence éventuelle, réduire le niveau d’isolation peut améliorer considérablement le débit d’écriture.

Métriques de surveillance et de maintenance 📈

L’optimisation est un processus continu. Vous devez surveiller des métriques spécifiques pour identifier les goulets d’étranglement liés aux clés étrangères.

Métriques clés à suivre :

- Temps d’attente du verrou : Des valeurs élevées indiquent une contention sur les tables parentes.

- Utilisation des index : Les index non utilisés gaspillent l’espace de stockage et ralentissent les écritures.

- Fréquence des blocages : Les clés étrangères sont une cause fréquente de blocages dans les systèmes concurrents.

- Temps d’exécution de la requête : Les insertions lentes pointent souvent vers des index manquants sur les colonnes de clés étrangères.

Les audits réguliers du MCD par rapport aux modèles de requêtes réels garantissent que la conception correspond à la charge de travail. Un schéma conçu pour un accès en lecture intensive peut différer d’un schéma conçu pour un accès en écriture intensive.

Étapes pratiques de mise en œuvre 🛠️

Mettre en œuvre ces optimisations nécessite une approche structurée. Suivez ces étapes pour ajuster votre environnement :

- Analysez les charges de travail actuelles : Identifiez les tables qui génèrent le plus de violations de clés étrangères ou de verrous.

- Analysez les plans de requête : Assurez-vous que les colonnes de clés étrangères sont couvertes par des index.

- Revoyez les règles de cascade : Déterminez si les suppressions définitives sont nécessaires ou si des suppressions douces suffisent.

- Testez la concurrence : Simulez des écritures à grande échelle pour mesurer la contention de verrous.

- Affinez les contraintes : Passez de ON DELETE CASCADE à un nettoyage au niveau de l’application là où cela est approprié.

En traitant systématiquement ces domaines, vous réduisez les tensions entre l’intégrité des données et la vitesse du système. Le résultat est une architecture solide capable de gérer l’évolutivité sans compromettre la fiabilité.