Les performances de la base de données reposent souvent sur des facteurs invisibles à l’observateur occasionnel. L’un de ces facteurs critiques est la contention de verrous. Lorsque plusieurs utilisateurs ou processus tentent d’accéder aux mêmes données simultanément, le système doit appliquer des règles pour préserver l’intégrité des données. Ces règles entraînent la mise en place de verrous. Une surcharge de verrous conduit à des goulets d’étranglement, ralentit les temps de réponse et frustrer les utilisateurs finaux. La cause principale réside souvent non pas dans le matériel, mais dans le schéma Entité-Relation (ER) qui définit la structure des données.

Un schéma bien conçu constitue la base de la haute concurrence. En anticipant la manière dont les données seront accédées et modifiées, les architectes peuvent structurer les tables afin de minimiser les conflits. Cette approche exige une compréhension approfondie de l’isolement des transactions, des stratégies d’indexation et des mécanismes physiques du verrouillage. Le guide suivant détaille comment optimiser votre modèle de données pour de meilleures performances sans dépendre d’outils externes.

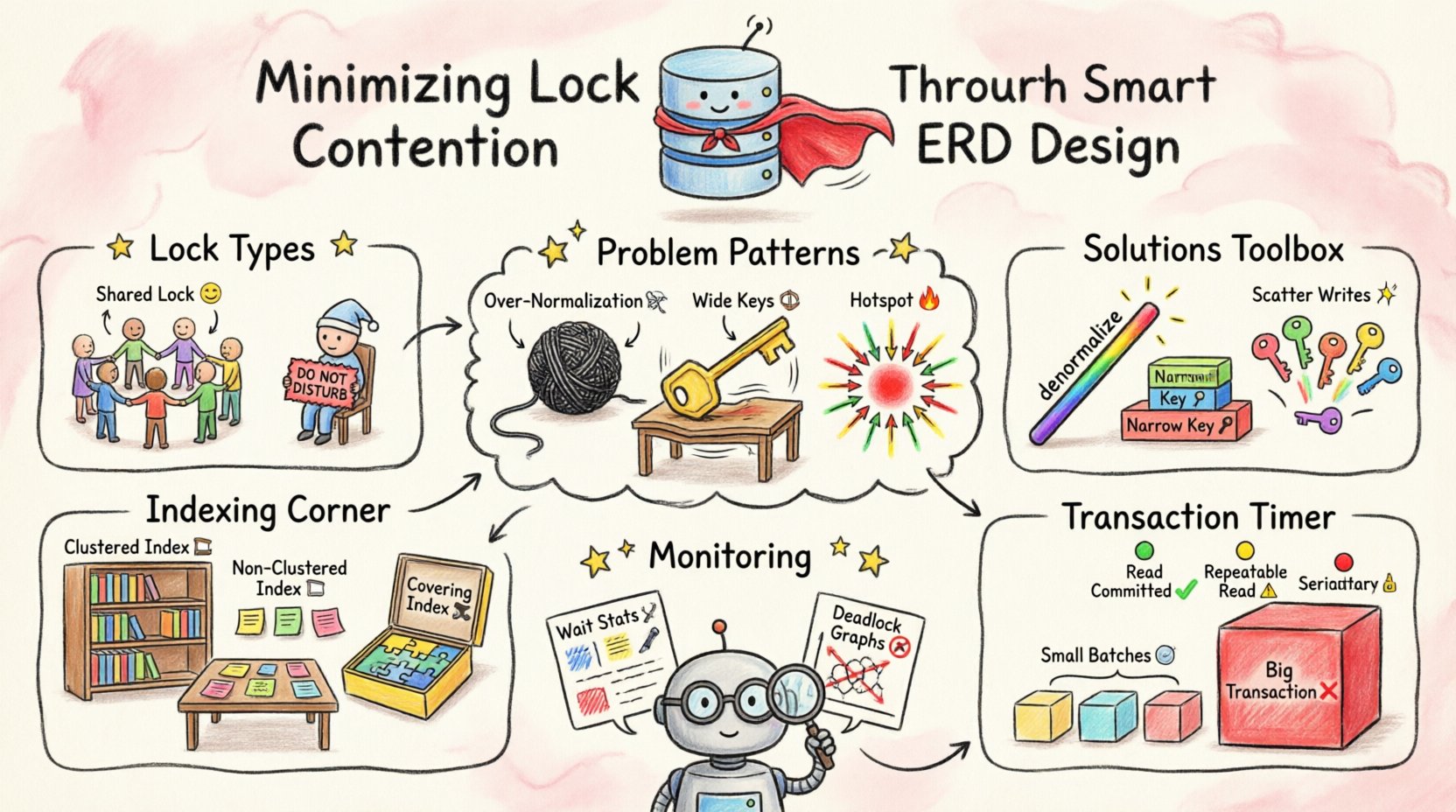

Comprendre les mécanismes de verrouillage 🛡️

Avant d’optimiser la conception, il est essentiel de comprendre ce que font réellement les verrous. Les bases de données utilisent des verrous pour éviter les incohérences. Si deux transactions tentent de mettre à jour la même ligne au même instant, un conflit survient. Le système doit décider qui passe en premier.

- Verrous partagés (S) : Utilisés pour lire des données. Plusieurs transactions peuvent détenir des verrous partagés sur la même ressource simultanément.

- Verrous exclusifs (X) : Utilisés pour écrire ou modifier des données. Une seule transaction peut détenir un verrou exclusif sur une ressource à tout moment.

- Verrous d’intention : Indiquent qu’une transaction a l’intention de poser un verrou à un niveau inférieur de la hiérarchie, tel qu’une table ou une page.

La contention de verrous survient lorsque la demande de verrous exclusifs dépasse la capacité d’accès partagé. Si votre schéma ER oblige la base de données à scanner de grandes parties d’une table pour trouver des données, cela augmente le périmètre des verrous détenus. Cela amplifie la probabilité de collisions entre les processus concurrents.

Schémas qui déclenchent la contention 📉

Certaines choix de conception augmentent intrinsèquement la surface d’application des verrous. Reconnaître ces schémas vous permet de refactoriser tôt dans le cycle de développement.

1. Sur-normalisation

Bien que la normalisation réduise la redondance, une normalisation excessive peut nuire aux performances. Joindre de nombreuses tables pour récupérer un seul enregistrement nécessite de verrouiller plusieurs lignes sur plusieurs tables. Si une transaction doit lire des données provenant de cinq tables normalisées, elle acquiert des verrous sur toutes celles-ci.

- Le risque : Si une autre transaction modifie l’une de ces tables, la première transaction peut devoir attendre.

- La solution : Pensez à dénormaliser les colonnes fréquemment jointes. Réduire le nombre de jointures diminue le nombre de verrous requis par requête.

2. Clés primaires étroites

Les clés primaires servent à identifier de manière unique les lignes. Si une clé primaire est une clé composite s’étendant sur plusieurs colonnes, cela affecte la manière dont les index sont construits. Les clés larges augmentent la taille de l’index.

- Le risque : Des index plus grands signifient plus de pages à lire et à verrouiller lors des recherches. Les mises à jour de la clé primaire peuvent déclencher des modifications en cascade dans les tables associées.

- La solution : Utilisez des clés de substitution simples et étroites (comme des entiers) lorsque cela est possible. Gardez les clés composites réduites au minimum et uniquement lorsqu’elles sont logiquement nécessaires.

3. Points chauds dans les clés séquentielles

L’utilisation d’entiers auto-incrémentés pour les clés primaires est courante. Cependant, si l’application insère des données de manière séquentielle, toutes les nouvelles écritures ciblent la fin de l’index. Cela crée un « point chaud » où de nombreuses transactions se disputent la même page feuille.

- Le risque : Le moteur de base de données doit verrouiller la dernière page de l’index pour chaque nouvelle insertion.

- La solution :Utilisez des clés aléatoires ou des distributions basées sur des hachages dans les scénarios à forte écriture pour répartir la charge sur différentes pages.

Stratégies d’optimisation du schéma 🛠️

Optimiser le MCD implique de prendre des décisions précises concernant les colonnes, les relations et les contraintes. Le tableau ci-dessous décrit les choix de conception courants et leur impact sur le comportement des verrous.

| Décision de conception | Impact sur les verrous | Approche recommandée |

|---|---|---|

| Contraintes de clés étrangères | Peut entraîner des verrous en cascade sur les tables parentes. | Utilisez des contraintes différées ou une validation au niveau de l’application pour les systèmes à forte écriture. |

| Colonnes BLOB/Text grandes | Augmente la taille des lignes, ce qui nécessite plus de pages par ligne. | Stockez les données importantes séparément pour garder la table principale étroite. |

| Colonnes à haute cardinalité | Peut entraîner une utilisation inefficace des index. | Assurez-vous que les colonnes sélectives sont indexées pour éviter les analyses de table. |

| Valeurs par défaut | Met à jour les lignes de manière inutile si les valeurs par défaut sont appliquées. | Permettez les valeurs NULL là où cela est approprié pour éviter les déclencheurs d’écriture. |

Découplage des modèles d’écriture et de lecture

Séparer le schéma utilisé pour l’écriture de celui utilisé pour la lecture peut réduire considérablement la contention. Les modèles d’écriture se concentrent sur l’intégrité et la normalisation. Les modèles de lecture se concentrent sur la vitesse et la dénormalisation.

- Stockez les données dans une structure fortement normalisée pour le traitement des transactions.

- Répliquez les données vers une structure optimisée pour la lecture, pour les rapports ou l’affichage.

- Cela garantit que les requêtes de lecture intensives n’empêchent pas les opérations d’écriture.

Indexation et choix de clés 📊

Les index sont essentiels pour les performances, mais ils ne sont pas gratuits. Chaque index doit être maintenu lors d’une mise à jour. Si une table possède trop d’index, chaque insertion ou mise à jour nécessite le verrouillage de plusieurs structures d’index.

Clusterisé vs. Non-clusterisé

- Index clusterisé : Détermine l’ordre physique des données. Il n’y en a généralement qu’un par table. Choisissez-le soigneusement car il influence la manière dont les données sont stockées.

- Index non clusterisé : Une structure séparée pointant vers les données. Utile pour couvrir les requêtes sans toucher la table principale.

Évitez de créer des index sur les colonnes fréquemment mises à jour. Lorsqu’une valeur de colonne change, l’index doit être reconstruit. Ce processus génère des verrous d’écriture sur la structure de l’index.

Index couvrants

Un index couvrant inclut toutes les colonnes nécessaires à une requête. Cela permet à la base de données de satisfaire la requête sans rechercher les données réelles de la table. Cela réduit la portée des verrous détenus, car le moteur n’a pas besoin de verrouiller les lignes de la table de base.

- Identifiez les requêtes de lecture fréquentes.

- Créez des index qui incluent les

SÉLECTIONNERcolonnes. - Surveillez les plans d’exécution des requêtes pour vous assurer que ces index sont utilisés.

Portée des transactions et isolation ⏱️

Le MCD influence le comportement des transactions. Les transactions longues détiennent les verrous pendant de plus longues périodes. Un schéma bien structuré aide à garder les transactions courtes.

Traitement par lots

Au lieu de traiter des milliers de lignes dans une seule transaction, divisez le travail en lots plus petits. Cela libère les verrous plus tôt, permettant aux autres processus de continuer.

- Limitez le nombre de lignes modifiées par validation.

- Utilisez des curseurs ou des boucles pour traiter les données par morceaux.

- Équilibrez la charge liée à plusieurs validations contre l’avantage d’une durée de verrouillage réduite.

Niveaux d’isolation

Les systèmes de bases de données offrent différents niveaux d’isolation. Les niveaux d’isolation plus élevés (comme Sérieable) préviennent plus d’anomalies mais augmentent le verrouillage. Les niveaux d’isolation plus bas (comme Lecture confirmée) permettent plus de concurrence.

- Évitez Sérieable sauf si strictement nécessaire pour la précision financière.

- Utilisez Lecture confirmée ou Lecture répétable pour la plupart des tâches opérationnelles.

- Alignez le niveau d’isolation avec la exigence métier en matière de cohérence des données.

Surveillance et itération 🔄

La conception n’est pas une activité ponctuelle. À mesure que les modèles d’utilisation évoluent, les problèmes de contention de verrous évoluent également. Une surveillance continue est nécessaire pour maintenir les performances.

- Statistiques d’attente : Suivez combien de temps les transactions attendent les verrous.

- Graphiques de blocage : Analysez les diagrammes qui montrent quelles requêtes ont causé des blocages.

- Performance des requêtes : Identifiez les requêtes lentes qui pourraient détenir des verrous plus longtemps que prévu.

Revoyez régulièrement le MCD par rapport aux métriques de performance actuelles. Si une table spécifique affiche constamment de longs temps d’attente, envisagez de partitionner les données ou d’ajuster le schéma pour réduire la charge.

Réflexions finales sur l’architecture des données 🧩

Réduire la contention de verrous est un équilibre entre l’intégrité des données et le débit du système. En concevant des schémas en tenant compte de la concurrence, vous réduisez la nécessité pour le moteur de base de données de résoudre les conflits. Cela conduit à des temps de réponse plus rapides et à un système plus stable.

Commencez par auditer vos relations et clés actuelles. Recherchez des opportunités pour simplifier les jointures et réduire le gaspillage d’index. Testez vos modifications dans un environnement de préproduction pour vérifier l’impact sur le comportement des verrous. Avec une planification soigneuse et une attention aux détails, vous pouvez construire une couche de données robuste qui évolue efficacement.