En la arquitectura de los sistemas relacionales, la tensión entre la integridad de los datos y el rendimiento es constante. Los diagramas entidad-relación (ERD) sirven como plano de esta estructura, definiendo cómo se conectan las tablas. Aunque las claves foráneas garantizan que las relaciones permanezcan válidas, introducen sobrecarga que puede convertirse en cuello de botella del rendimiento. Comprender cómo ajustar estas restricciones es esencial para sistemas que manejan transacciones de alto volumen. Esta guía explora la mecánica de optimizar las claves foráneas para mantener la consistencia sin sacrificar velocidad. ⚡

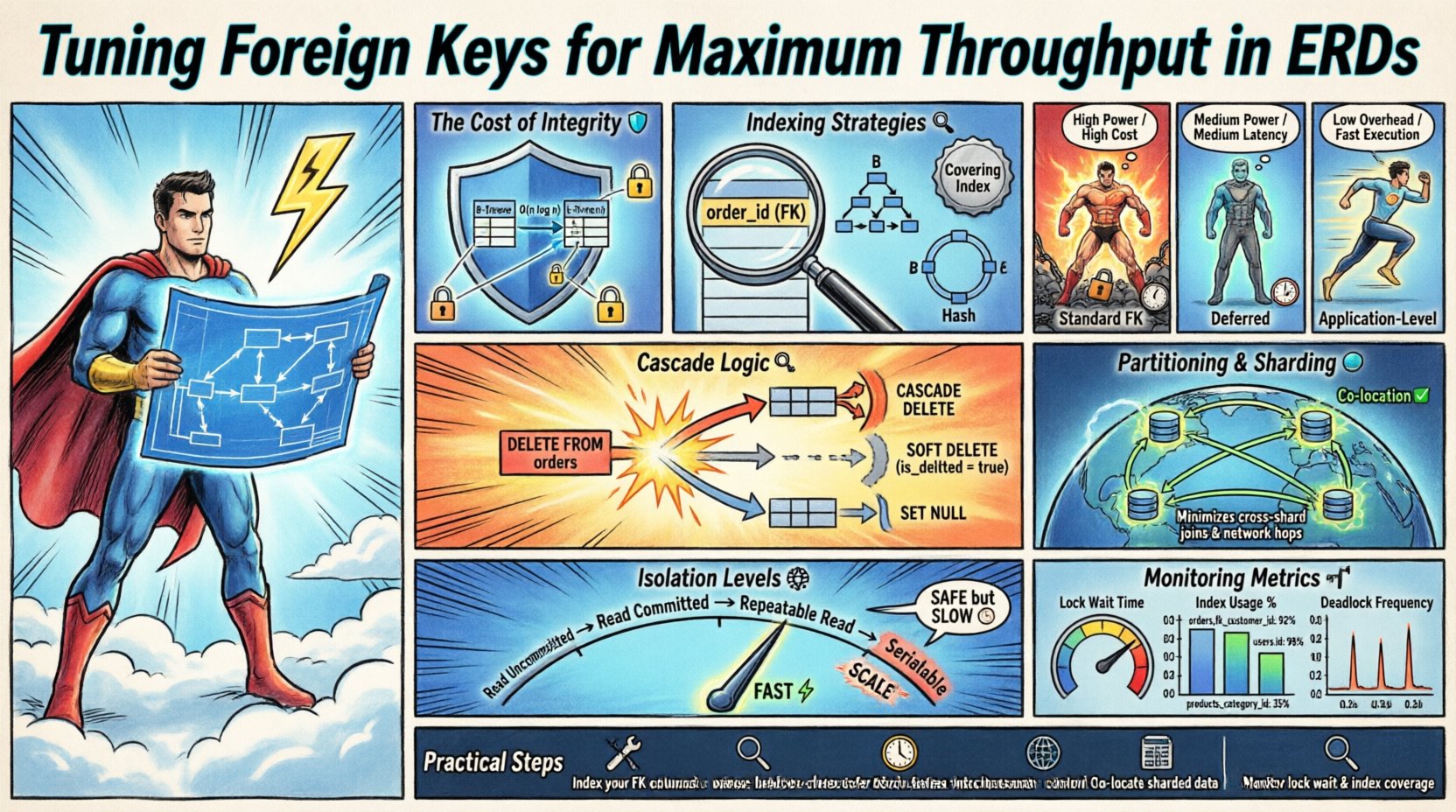

Comprender el costo de la aplicación de integridad 🛡️

Las claves foráneas no son meros rótulos; son reglas activas impuestas por el motor de la base de datos. Cada operación de inserción, actualización o eliminación que involucra una clave foránea desencadena lógica de validación. Esta lógica comprueba la tabla padre para asegurarse de que el valor referenciado exista. En entornos de alto rendimiento, esta verificación se convierte en un costo significativo.

El proceso de validación generalmente implica:

- Operaciones de búsqueda: El sistema debe buscar en la tabla padre el ID referenciado.

- Mecanismos de bloqueo: La fila padre requiere a menudo un bloqueo para evitar modificaciones concurrentes durante la verificación.

- Recorrido de índices: Sin un índice adecuado, el motor escanea grandes porciones de la tabla padre.

Cuando millones de transacciones ocurren por segundo, estas micro-retardos se acumulan. El objetivo no es eliminar la integridad, sino simplificar el proceso de verificación. Considere los siguientes escenarios en los que esta sobrecarga afecta el rendimiento:

- Importaciones por lotes: Cargar datos históricos requiere a menudo desactivar temporalmente las restricciones.

- Escrituras de alta frecuencia: Los sistemas que registran eventos o datos de sensores pueden priorizar la velocidad sobre la consistencia inmediata.

- Operaciones en cascada: La eliminación de un registro padre puede desencadenar actualizaciones en múltiples tablas secundarias.

Estrategias de indexación para claves foráneas 🔍

La indexación es el medio más directo para mejorar el rendimiento de las claves foráneas. La tabla secundaria debe tener un índice en la columna de clave foránea para evitar escaneos completos de la tabla durante las actualizaciones. Si el índice falta, la base de datos debe recorrer toda la tabla padre para validar la relación.

Las consideraciones clave para la indexación incluyen:

- Orden de columnas: Si la clave foránea forma parte de un índice compuesto, su posición es importante para el planificador de consultas.

- Motor de almacenamiento: Las diferentes capas de almacenamiento manejan los índices de forma distinta. Las estructuras B-Tree son comunes, pero los índices Hash pueden ofrecer búsquedas más rápidas para comprobaciones de igualdad.

- Índices cubrientes: Incluir la clave foránea en el índice permite al motor recuperar datos sin acceder al montón.

Un error común es asumir que la clave primaria es suficiente. Si la columna de clave foránea se consulta o actualiza con frecuencia, requiere su propio índice dedicado. Esto asegura que la etapa de validación no se convierta en un escaneo secuencial.

Tipos de restricciones y su impacto 📊

No todas las claves foráneas se comportan de la misma manera. La definición de la restricción determina el comportamiento de bloqueo y el alcance de la verificación. Elegir el tipo de restricción adecuado es una decisión de diseño crítica.

Compare los siguientes comportamientos de restricción:

| Tipo de restricción | Impacto de escritura | Impacto de lectura | Caso de uso |

|---|---|---|---|

| FK estándar | Alto (bloquea el padre) | Bajo | Datos transaccionales principales |

| Diferido | Medio (comprobación al confirmar) | Bajo | Cargas masivas / Trabajos por lotes |

| Sin índice | Medio (escanea el padre) | Medio | Uno a muchos con actualizaciones poco frecuentes |

| Nivel de aplicación | Bajo (sin bloqueos de DB) | Bajo | Registro de alta velocidad |

La verificación diferida de restricciones permite que la base de datos omita la validación durante la transacción y realice la comprobación únicamente al confirmar. Esto reduce la duración de los bloqueos mantenidos en la tabla padre. Es especialmente útil cuando múltiples filas en la tabla hija hacen referencia al mismo padre, o cuando la fila padre podría crearse dentro de la misma transacción.

Amplificación de escritura y lógica de cascada 🔄

Las operaciones de cascada son herramientas poderosas para mantener la higiene de los datos, pero introducen amplificación de escritura. Cuando se elimina un registro padre, el sistema debe localizar y eliminar cada registro hijo asociado. Esto multiplica las operaciones de E/S necesarias.

Las estrategias para mitigar esto incluyen:

- Eliminaciones suaves:En lugar de eliminar físicamente los registros, marca los como inactivos. Esto evita por completo la cadena de cascada.

- Establecer a nulo:Si la relación es opcional, establecer la clave foránea en NULL es más rápido que eliminar las filas hijas.

- RestringirEvite la eliminación si existen hijos. Esto obliga a la aplicación a gestionar la limpieza de manera controlada.

En sistemas distribuidos, las eliminaciones en cascada pueden causar picos de latencia. La eliminación de un solo padre podría desencadenar miles de actualizaciones de hijos en diferentes fragmentos. A menudo es mejor gestionar la limpieza de forma asíncrona utilizando trabajos en segundo plano.

Consideraciones sobre particionado y fragmentación 🌐

A medida que los datos crecen, el rendimiento de una sola tabla disminuye. El particionado divide las grandes tablas en fragmentos manejables. Las claves foráneas complican este proceso porque la relación debe abarcar varios particionados.

Los desafíos en entornos particionados incluyen:

- Bloqueos entre particionados:Si las tablas padre e hija están particionadas de forma diferente, el motor debe coordinar los bloqueos entre particionados.

- Sobrecarga de enrutamiento:Las consultas deben determinar qué particionado contiene los datos referenciados.

- Claves de fragmentación:La columna de clave foránea debería ser idealmente la clave de fragmentación para colocar juntos los datos relacionados.

Si la clave foránea no es la clave de fragmentación, el sistema debe enrutar las consultas al fragmento correcto para su validación. Esta latencia de red se acumula. Colocar los registros padre e hijo en el mismo nodo minimiza esta sobrecarga.

Niveles de aislamiento de transacciones y rendimiento 🧩

El nivel de aislamiento define cómo las transacciones interactúan entre sí. Los niveles de aislamiento más altos ofrecen una consistencia más fuerte, pero aumentan la contención. Las claves foráneas interactúan directamente con los mecanismos de bloqueo definidos por los niveles de aislamiento.

Impactos comunes del aislamiento:

- Lectura comprometida:Permite lecturas sucias. Las comprobaciones de claves foráneas podrían ver datos no confirmados de otras transacciones, lo que podría provocar condiciones de carrera.

- Lectura repetible:Bloquea la fila padre durante la duración de la transacción. Esto evita lecturas fantasma, pero reduce la concurrencia.

- Serializable:Proporciona la mayor seguridad. Las claves foráneas se aplican estrictamente, pero el rendimiento disminuye significativamente debido a la serialización.

Seleccionar el nivel de aislamiento más bajo que satisfaga su lógica de negocio es una técnica de optimización estándar. Si su aplicación puede tolerar una consistencia eventual, reducir el nivel de aislamiento puede mejorar drásticamente el rendimiento de escritura.

Métricas de monitoreo y mantenimiento 📈

La optimización es un proceso continuo. Debe monitorear métricas específicas para identificar cuellos de botella relacionados con claves foráneas.

Métricas clave que debe monitorear:

- Tiempo de espera de bloqueos:Valores altos indican contención en las tablas padre.

- Uso de índices:Los índices no utilizados desperdician almacenamiento y ralentizan las escrituras.

- Frecuencia de interbloqueos:Las claves foráneas son una causa común de interbloqueos en sistemas concurrentes.

- Tiempo de ejecución de la consulta:Las inserciones lentas a menudo indican la falta de índices en las columnas de clave foránea.

Las revisiones regulares del diagrama ERD frente a los patrones de consulta reales aseguran que el diseño se ajuste a la carga de trabajo. Un esquema diseñado para acceso intensivo de lectura puede diferir de uno diseñado para acceso intensivo de escritura.

Pasos prácticos para la implementación 🛠️

Implementar estas optimizaciones requiere un enfoque estructurado. Siga estos pasos para ajustar su entorno:

- Perfil de las cargas de trabajo actuales:Identifique qué tablas generan la mayor cantidad de violaciones de clave foránea o bloqueos.

- Analice los planes de consulta:Asegúrese de que las columnas de clave foránea estén cubiertas por índices.

- Revise las reglas de propagación:Determine si se necesitan eliminaciones permanentes o si las eliminaciones suaves son suficientes.

- Pruebe la concurrencia:Simule escrituras de alto volumen para medir la contención de bloqueos.

- Perfeccione las restricciones: Cambie de ON DELETE CASCADE a una limpieza a nivel de aplicación cuando sea apropiado.

Al abordar sistemáticamente estas áreas, reduce la fricción entre la integridad de los datos y la velocidad del sistema. El resultado es una arquitectura robusta capaz de manejar escalas sin comprometer la confiabilidad.