Dans l’architecture des données moderne, la fiabilité des informations dépend des mesures structurelles intégrées dès la phase de conception. L’intégrité des données n’est pas une considération secondaire ; elle constitue la base des systèmes fiables. Lors de la conception d’un diagramme Entité-Relation (ERD), l’objectif est de créer un plan directeur qui empêche intrinsèquement la corruption, l’incohérence et la perte. En appliquant des contraintes strictes, les architectes garantissent que la base de données se comporte de manière prévisible sous charge et au cours des transactions.

Sans ces règles imposées, les données deviennent vulnérables aux erreurs humaines, aux bogues d’application et aux problèmes d’accès concurrent. Un ERD bien structuré agit comme un contrat entre la logique de l’application et la couche de stockage, définissant ce qui est autorisé et ce qui est interdit. Cet article détaille les mécanismes permettant de maintenir la cohérence grâce à des principes de conception rigoureux.

Comprendre les niveaux d’intégrité des données 🔍

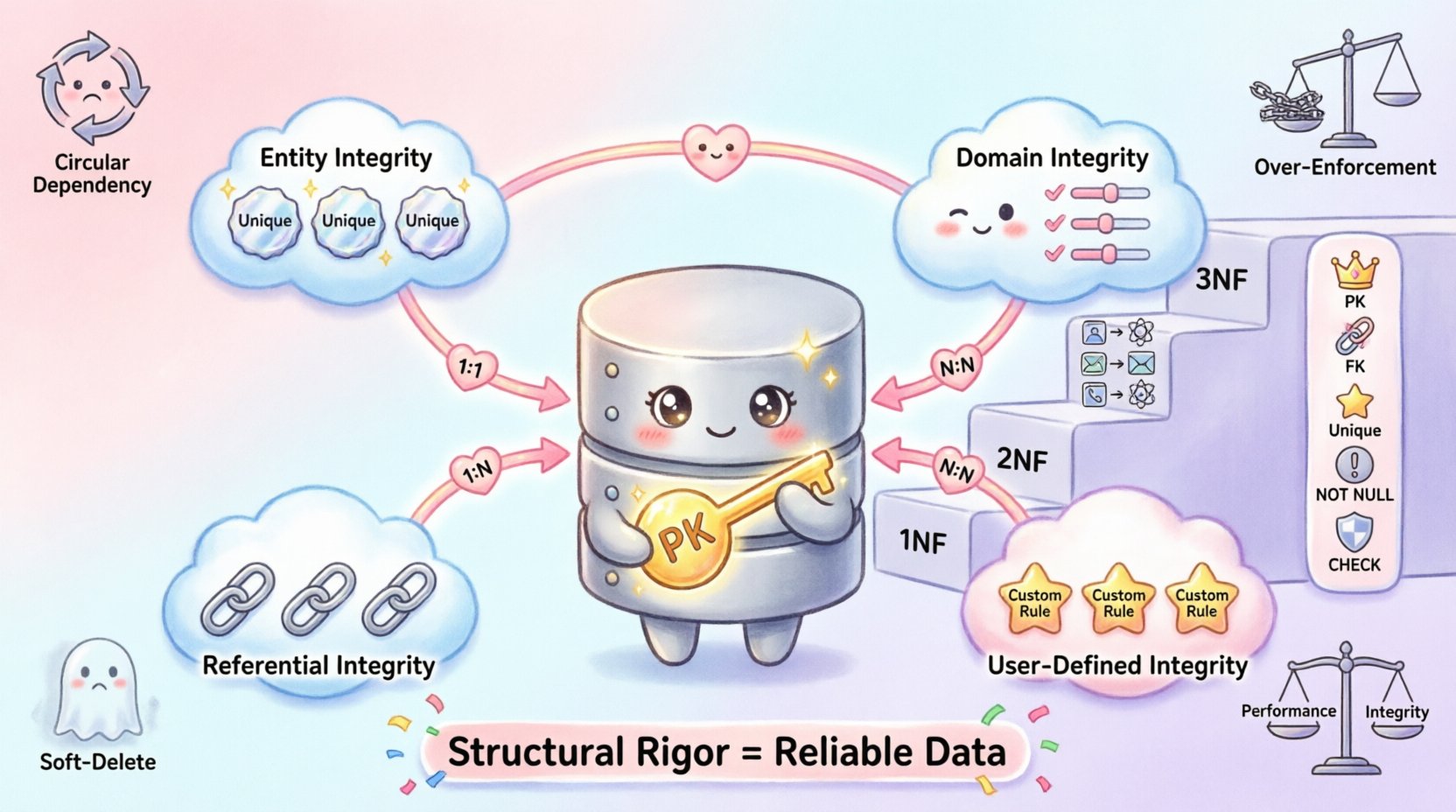

L’intégrité n’est pas un concept unique, mais un ensemble de règles qui s’appliquent à différents niveaux de la structure de la base de données. Reconnaître ces niveaux permet une mise en œuvre ciblée des contraintes.

1. Intégrité des entités

L’intégrité des entités garantit que chaque ligne d’une table est identifiable de manière unique. C’est la condition fondamentale pour tout modèle relationnel. Sans identification unique, le suivi des modifications ou des relations devient impossible.

- Clés primaires : Une colonne ou un ensemble de colonnes désigné comme identifiant unique d’un enregistrement.

- Non nul : La colonne de clé primaire ne peut pas contenir de valeurs nulles, garantissant que chaque enregistrement existe.

- Unicité : Aucune deux lignes ne peuvent partager la même valeur de clé primaire.

2. Intégrité du domaine

L’intégrité du domaine restreint les valeurs qui peuvent être placées dans une colonne spécifique. Cela garantit que les données restent dans des paramètres attendus, tels que les types, les plages ou les formats.

- Types de données : Assurer qu’une colonne pour l’âge ne contient que des entiers, et non du texte.

- Contraintes de vérification : Valider qu’une valeur se situe dans une plage spécifique, comme un pourcentage compris entre 0 et 100.

- Valeurs par défaut : Fournir une valeur par défaut si aucune n’est fournie lors de l’insertion.

3. Intégrité référentielle

Cela garantit que les relations entre les tables restent cohérentes. Si un enregistrement dans une table fait référence à un autre, l’enregistrement cible doit exister. Cela empêche les enregistrements orphelins qui font référence à des données inexistantes.

- Clés étrangères : Une colonne qui fait référence à la clé primaire d’une autre table.

- Règles de cascade : Définir les actions (suppression ou mise à jour) lorsqu’un enregistrement parent change.

- Gestion des valeurs nulles : Décider si une relation peut être facultative (nulle) ou obligatoire.

4. Intégrité définie par l’utilisateur

Ce sont des règles spécifiques à l’entreprise qui ne correspondent pas aux catégories standard. Elles nécessitent souvent une logique personnalisée au niveau du design ou de la couche d’application.

- Validation personnalisée :Assurer qu’une date ne se situe pas dans le futur.

- Logique conditionnelle : Si un statut est « Annulé », aucun autre enregistrement de paiement n’est autorisé.

Contraintes fondamentales du MCD et leur impact 🧱

Le MCD visualise ces contraintes, les rendant visibles pour les développeurs et les parties prenantes. Le tableau suivant décrit les contraintes courantes, leur objectif et leur effet sur la cohérence des données.

| Type de contrainte | Fonction | Point d’application |

|---|---|---|

| Clé primaire | Identifie de manière unique les lignes | Définition de la table |

| Clé étrangère | Lie les tables entre elles | Ligne de relation |

| Unique | Empêche les valeurs en double dans une colonne | Définition de la colonne |

| Non nul | Exige une valeur pour le champ | Définition de la colonne |

| Vérification | Valide la valeur par rapport à une condition | Définition de la colonne ou de la table |

Lorsque ces contraintes sont correctement définies dans le design, le moteur de base de données sous-jacent les applique automatiquement. Cela retire la charge de validation du code de l’application, réduisant ainsi le risque de bogues et de vulnérabilités de sécurité.

Cardinalité des relations et intégrité 🔄

Les lignes reliant les entités dans un MCD représentent des relations. La cardinalité de ces relations détermine la rigueur des règles d’intégrité requises.

Relations un à un

Cela se produit lorsque chaque enregistrement de la table A correspond exactement à un enregistrement de la table B. C’est courant pour diviser de grandes tables afin de garantir la sécurité ou la performance.

- Contrainte : Les deux côtés imposent généralement l’unicité sur la clé étrangère.

- Exemple : Une personne et son passeport. Une personne possède un passeport ; un passeport appartient à une personne.

Relations un-à-plusieurs

Le type de relation le plus courant. Un enregistrement dans la table A peut être associé à plusieurs enregistrements dans la table B.

- Contrainte : La clé étrangère se trouve dans la table du côté « plusieurs ».

- Intégrité : La clé étrangère doit référencer une clé primaire existante dans la table du côté « un ».

- Exemple : Un client et ses commandes. Un client a plusieurs commandes ; une commande appartient à un client.

Relations plusieurs-à-plusieurs

Cela nécessite une table de jonction pour résoudre la relation en deux connexions un-à-plusieurs.

- Contrainte : La table de jonction contient des clés primaires composées ou des contraintes uniques pour éviter les associations en double.

- Intégrité : Empêche les données circulaires ou les entrées redondantes dans la table de liaison.

- Exemple : Des étudiants et des cours. Un étudiant suit plusieurs cours ; un cours a plusieurs étudiants.

Normalisation et cohérence des données 📐

La normalisation est le processus d’organisation des données afin de réduire la redondance et d’améliorer l’intégrité. Bien qu’elle soit souvent perçue comme une optimisation des performances, elle est principalement une stratégie d’intégrité des données.

Première forme normale (1NF)

Assure que chaque colonne contient des valeurs atomiques. Aucune liste ou tableau dans une seule cellule.

- Avantage : Simplifie les requêtes et assure des types de données cohérents.

- Risque de violation :Stocker plusieurs numéros de téléphone dans un seul champ rend difficile la mise à jour d’un seul numéro.

Deuxième forme normale (2NF)

Exige que la table soit en 1NF et que toutes les attributs non clés soient pleinement dépendants de la clé primaire.

- Avantage : Élimine les dépendances partielles.

- Risque de violation : Le stockage des détails d’adresse client dans une table Commande crée une redondance si le client déménage.

Troisième forme normale (3FN)

Exige que la table soit en 2FN et qu’il n’y ait pas de dépendances transitives.

- Avantage : Assure que les attributs dépendent uniquement de la clé.

- Risque de violation : Le stockage du nom d’une ville dans une table client lorsque cette ville est déterminée par un code postal (qui détermine la ville) crée des anomalies de mise à jour.

Stratégies de mise en œuvre pour une conception robuste 🛠️

Appliquer ces concepts exige une approche disciplinée pendant la phase de modélisation. Les stratégies suivantes aident à maintenir des normes élevées d’intégrité.

- Conventions de nommage explicites : Utilisez des noms clairs pour les clés étrangères (par exemple,

user_idau lieu defk1) pour rendre les relations évidentes lors des revues de code. - Documentation : Annotez le MCD avec les règles métier. Une contrainte sans contexte est difficile à maintenir.

- Validation avant la création : Revoyez le design pour détecter les enregistrements orphelins potentiels avant la migration du schéma.

- Désactivez temporairement les contraintes : Ne désactivez les vérifications d’intégrité que pendant les chargements massifs de données, puis réactivez-les immédiatement après pour vérifier la qualité des données.

- Traçabilité des audits : Enregistrez les modifications des champs critiques d’intégrité pour suivre qui a modifié les données et quand.

Péchés courants dans la gestion des contraintes ⚠️

Même avec un plan solide, des erreurs surviennent. Reconnaître les erreurs courantes aide à les éviter.

1. Dépendances circulaires

Créer une situation où la Table A dépend de la Table B, et la Table B dépend de la Table A. Cela crée un blocage pendant la création des tables.

- Solution :Créez les tables sans la contrainte de clé étrangère au départ, puis ajoutez la contrainte après que les deux existent.

2. Sur-contrainte

Appliquer des contraintes strictes là où une flexibilité est nécessaire. Cela peut entraver les opérations commerciales légitimes.

- Solution :Utilisez des clés étrangères nullable pour les relations facultatives et gérez la validation au niveau de la couche application si une logique complexe est requise.

3. Ignorer les suppressions douces

Utiliser une DELETEcommande supprime les données de manière permanente, rompant l’intégrité référentielle pour les enregistrements historiques.

- Solution :Implémentez un

is_deleteddrapeau booléen au lieu de la suppression physique pour les données historiques critiques.

4. Compromis entre performance et intégrité

Des contraintes excessives peuvent ralentir les opérations d’écriture. Chaque insertion doit vérifier chaque règle.

- Solution :Indexez les clés étrangères pour accélérer les recherches. Équilibrez le besoin de validation en temps réel contre les exigences de débit du système.

Maintenir l’intégrité au fil du temps 🔄

L’intégrité des données n’est pas une configuration ponctuelle. Au fur et à mesure que les besoins métiers évoluent, le schéma doit s’adapter sans compromettre les données existantes.

- Versioning du schéma :Traitez les modifications de base de données comme du code. Le contrôle de version permet un retour en arrière si une contrainte perturbe le système.

- Tests de migration :Exécutez les scripts de migration dans un environnement de préproduction qui reflète les volumes de données de production.

- Audits périodiques :Exécutez des requêtes pour détecter les enregistrements orphelins qui auraient pu passer inaperçus à cause de bogues ou d’accès directs.

- Stratégies de sauvegarde :Les sauvegardes régulières garantissent qu’en cas de compromis de l’intégrité, un état propre est disponible pour la récupération.

Réflexions finales sur la rigueur structurelle 🎯

Construire un système avec une intégrité des données solide exige de la vision et de la discipline. Le modèle entité-association (ERD) sert d’outil principal pour communiquer ces règles à l’ensemble de l’équipe de développement. En imposant des contraintes au niveau de la base de données, les organisations réduisent la complexité de la logique d’application et renforcent la confiance dans leurs données.

Chaque contrainte ajoutée est une barrière de sécurité. Elles empêchent le système de déraper. Bien qu’elles puissent sembler restrictives pendant la phase de conception, elles apportent la stabilité nécessaire à la croissance à long terme. Prioriser ces règles garantit que les données restent un actif fiable plutôt qu’une charge.

Adopter ces pratiques crée une architecture résiliente capable de résister à la complexité du traitement des données moderne. Le résultat est un système où la précision est intégrée, et non ajoutée a posteriori.