Les blocages dans les bases de données sont souvent traités comme des anomalies d’exécution, des erreurs mystérieuses qui ne se manifestent que sous une forte charge. Toutefois, une analyse plus poussée révèle que la cause principale réside fréquemment dans la phase de conception logique. Le modèle Entité-Relation (MER) détermine la manière dont les données sont structurées, liées et accessibles. Lorsque la conception du schéma ne tient pas compte des modèles de concurrence, le moteur de base de données est contraint de faire face à des conflits. Cet article explore comment affiner la structure de votre MER permet de prévenir les risques de blocage, garantissant des flux de transactions plus fluides et une stabilité système accrue.

🔍 Le lien entre la conception du schéma et la concurrence

La plupart des développeurs comprennent que les blocages surviennent lorsque deux transactions détiennent des verrous sur des ressources dont l’autre a besoin, créant ainsi une attente circulaire. Pourtant, le choix de verrouiller une ligne, une page ou une table spécifique provient souvent des relations sous-jacentes entre les tables. Un MER mal conçu peut contraindre le moteur de base de données à élever les verrous de manière inutile.

Lorsque vous définissez des relations entre des entités, vous établissez des règles d’intégrité des données. Les clés étrangères, les mises à jour en cascade et les contraintes de vérification imposent tous une charge. Si le modèle ne correspond pas aux schémas d’accès de l’application, le moteur doit effectuer davantage de travail pour maintenir la cohérence. Ce travail supplémentaire prolonge la durée des transactions. Des transactions plus longues détiennent des verrous pendant des périodes plus longues, augmentant ainsi la probabilité de collision avec des processus concurrents.

Les principaux domaines où le MER influence le comportement des verrous incluent :

- Contraintes de clés étrangères : Chaque fois qu’un enregistrement enfant est mis à jour ou supprimé, l’enregistrement parent nécessite souvent un verrou pour valider l’intégrité référentielle.

- Placement des index : Le MER indique quelles colonnes sont fréquemment jointes. L’absence d’index sur les colonnes de relation oblige à des parcours de table entière, ce qui fait monter en puissance les verrous jusqu’à des niveaux supérieurs.

- Niveaux de normalisation : Les schémas fortement normalisés nécessitent plus de jointures. Les jointures complexes impliquent plusieurs tables, augmentant ainsi la surface d’interaction potentielle pour des conflits de verrous.

- Portée des transactions : Le modèle définit quelles tables sont manipulées ensemble. Accéder à des tables non liées dans une seule transaction peut fragmenter les ressources et provoquer des conflits.

🔗 Clés étrangères et granularité des verrous

Les clés étrangères sont le pilier de l’intégrité relationnelle, mais elles constituent également une source principale de contention. Lorsqu’une transaction modifie une ligne dans une table enfant, la base de données doit s’assurer que la ligne référencée dans la table parente existe. Cette validation nécessite un verrou sur l’enregistrement parent. Dans les environnements à haute concurrence, si plusieurs transactions tentent simultanément de modifier des enfants différents du même parent, elles peuvent se bloquer mutuellement.

Prenons un scénario où une table de commandes fait référence à une table client. Si la table client est fréquemment mise à jour (par exemple, changements d’adresse) et que la table de commandes est également fréquemment mise à jour (par exemple, changements d’état), l’enregistrement client partagé devient un goulot d’étranglement. Le MER doit être revu pour déterminer si ce couplage est nécessaire.

Les stratégies pour atténuer ce risque par la conception incluent :

- Validation asynchrone : Si une intégrité référentielle stricte n’est pas requise pour chaque micro-opération, envisagez de déplacer les vérifications de contraintes vers des processus en arrière-plan. Cela réduit le temps pendant lequel le verrou est détenu lors de la transaction.

- Découplage des tables à forte écriture : Si la table parente est très sollicitée et que la table enfant l’est également, envisagez de dupliquer la clé parente dans la table enfant. Cela permet de modifier la table enfant sans toucher la parente, réduisant ainsi la contention de verrous sur la parente.

- Champs de verrouillage optimiste : Au lieu de compter uniquement sur les verrous de clés étrangères au niveau de la base de données, introduisez des colonnes de version. Cela déplace la vérification d’intégrité à la logique de l’application, réduisant souvent le temps pendant lequel la base de données détient les verrous.

📉 Niveaux de normalisation et équilibre lecture/écriture

La troisième forme normale (3NF) est la norme d’or pour l’intégrité des données, minimisant la redondance. Toutefois, elle n’est pas toujours la meilleure solution pour les systèmes transactionnels à haute performance. Les schémas fortement normalisés nécessitent plusieurs jointures pour récupérer des données liées. Dans une transaction, joindre plusieurs tables signifie acquérir des verrous sur plusieurs tables. Si l’ordre d’accès n’est pas cohérent entre les transactions, les blocages deviennent inévitables.

Inversement, un schéma fortement dénormalisé réduit le nombre de jointures, mais augmente la taille des lignes. Des lignes plus grandes peuvent entraîner des fragments de pages et une augmentation de l’E/S, ce qui peut également affecter les performances. L’objectif est de trouver un équilibre où le MER soutient les schémas d’accès les plus courants sans introduire de complexité inutile.

Lors de la revue de votre MER pour les risques de blocage, considérez les compromis suivants :

- Redondance vs. Cohérence : Peut-on stocker l’état d’une commande directement dans la table de commande plutôt que de faire une jointure avec une table de référence d’état ? Cela réduit le nombre de jointures et le nombre de tables verrouillées.

- Complexité des jointures :Évitez les chaînes de relations (A est lié à B, B est lié à C, C est lié à D) au sein d’une seule transaction. Séparez-les en opérations logiques distinctes si possible.

- Lecture intensive vs. écriture intensive :Si une partie du modèle est lecture intensive, la dénormalisation pourrait être acceptable. Si elle est écriture intensive, conservez-la normalisée, mais assurez-vous que les index sont robustes.

🧩 Références circulaires et chaînes de dépendances

Les références circulaires surviennent lorsque l’entité A dépend de l’entité B, et que l’entité B dépend de l’entité A. Bien qu’elles puissent parfois être valides dans des structures hiérarchiques spécifiques, elles sont dangereuses dans les contextes transactionnels. Si une transaction tente de mettre à jour les deux entités dans une même portée, la base de données doit verrouiller A puis B. Si une autre transaction verrouille B puis A, un blocage mutuel se produit immédiatement.

Le schéma ER doit être vérifié pour les dépendances circulaires. Si un cycle existe, il doit être géré avec soin. Dans de nombreux cas, la dépendance peut être supprimée ou rendue facultative.

| Schéma de dépendance | Risque de verrouillage | Atténuation du design |

|---|---|---|

| Référence directe à soi-même | Élevé | Utilisez une table de hiérarchie séparée ou un mappage d’ID. |

| Clés étrangères mutuelles | Critique | Supprimez une clé étrangère ; imposez-la via la logique d’application. |

| Chaîne profonde (A→B→C→A) | Élevé | Cassez la chaîne ; divisez les transactions. |

| Un vers plusieurs avec cascade de mise à jour | Moyen | Désactivez les mises à jour en cascade ; gérez-les dans l’application. |

Lorsque les références circulaires sont inévitables, la couche d’application doit imposer un ordre de verrouillage strict. Toutes les transactions doivent verrouiller l’entité A avant l’entité B. Toutefois, compter sur le code d’application pour l’ordre de verrouillage est fragile. Il est plus sûr de restructurer le schéma ER pour éliminer le cycle lorsque cela est possible.

🗺️ Stratégie d’indexation au sein du schéma ER

Les index ne sont pas seulement des outils de performance ; ce sont des outils de verrouillage. Le schéma ER définit quelles colonnes sont des clés étrangères et des clés primaires. Ces colonnes sont essentielles pour que le moteur de base de données localise les données rapidement. Si le schéma ER définit une relation mais que la colonne correspondante ne possède pas d’index, le moteur doit effectuer un balayage de table. Un balayage de table verrouille plus de lignes qu’une recherche, augmentant ainsi la probabilité de bloquer d’autres transactions.

Chaque colonne de clé étrangère doit être indexée. C’est une règle fondamentale pour prévenir les blocages mutuels. Sans index, la base de données pourrait passer d’un verrouillage de ligne à un verrouillage de table pour effectuer la vérification d’intégrité. Les verrous de table sont beaucoup plus restrictifs et augmentent de façon exponentielle la contention.

Prenez en compte ces considérations d’indexation pendant la phase de modélisation :

- Index des clés étrangères :Assurez-vous que chaque colonne de clé étrangère possède un index associé.

- Clés composées : Si une table utilise une clé primaire composite, assurez-vous que les requêtes accèdent aux colonnes dans l’ordre de la définition de l’index. Cela évite les parcours d’index.

- Index couvrants : Pour les opérations de lecture fréquentes, concevez des index qui incluent les données nécessaires. Cela permet à la base de données de répondre à la requête uniquement à partir de l’index, évitant ainsi une recherche dans les données de la table.

- Fréquence de mise à jour : Évitez d’indexer les colonnes qui sont fréquemment mises à jour. Chaque mise à jour nécessite la reconstruction de l’index, ce qui maintient des verrous pendant la modification.

🔄 Portée des transactions et ordre d’accès aux données

Le MCD définit les limites de vos données. Il vous indique quelles tables sont associées. Toutefois, il ne précise pas l’ordre dans lequel vous devez y accéder. Les blocages surviennent souvent lorsque deux processus différents accèdent au même ensemble de tables dans un ordre différent. Le moteur de base de données ne peut pas résoudre ce conflit sans attendre, ce qui entraîne un blocage.

En concevant le MCD en tenant compte des limites des transactions, vous pouvez guider la logique de l’application. Si le modèle suggère que la table A et la table B sont étroitement liées, elles doivent être accédées dans un ordre fixe. Si la table C est faiblement liée, elle doit être traitée dans une transaction séparée.

Les bonnes pratiques pour gérer l’ordre d’accès incluent :

- Ordre global : Établissez une convention selon laquelle les tables sont toujours accessibles dans une séquence spécifique (par exemple, par ID ou par ordre alphabétique).

- Transactions courtes : Maintenez les transactions aussi courtes que possible. N’incluez pas de logique métier qui prend du temps (comme des appels d’API) dans une transaction de base de données.

- Opérations par lots : Au lieu de mettre à jour les lignes une par une, regroupez-les par lots. Cela réduit le nombre d’événements d’acquisition de verrous.

- Isolation cohérente : Utilisez le niveau d’isolation le plus bas qui répond à vos besoins d’intégrité des données. Les niveaux d’isolation plus élevés maintiennent les verrous plus longtemps.

🛡️ Gestion des suppressions douces et des enregistrements actifs

De nombreux systèmes utilisent des suppressions douces, en marquant une ligne comme supprimée au lieu de la supprimer. Ce choix de conception impacte fortement le MCD. Si le MCD inclut un indicateur de suppression, les requêtes filtrent souvent par ce drapeau. Ce drapeau devient un point d’accès commun pour de nombreuses transactions.

Si chaque transaction met à jour le drapeau `is_deleted` sur les mêmes enregistrements, la contention augmente fortement. Le MCD doit envisager si les suppressions douces sont nécessaires pour toutes les entités. Pour les journaux à fort volume ou les traces d’audit, les suppressions rigides pourraient être préférables. Pour les données clients, les suppressions douces sont fréquentes mais nécessitent un index soigneux.

Principaux éléments à considérer pour la modélisation des suppressions douces :

- Drapeaux d’état indexés : Assurez-vous que le drapeau de suppression douce fait partie d’un index.

- Séparation des préoccupations : Gardez les enregistrements actifs et les enregistrements supprimés logiquement séparés, lorsque cela est possible, pour éviter de scanner toute la table.

- Nettoyage en arrière-plan : Ne comptez pas sur la transaction principale pour nettoyer les enregistrements supprimés. Utilisez un processus distinct pour gérer le ramassage des déchets.

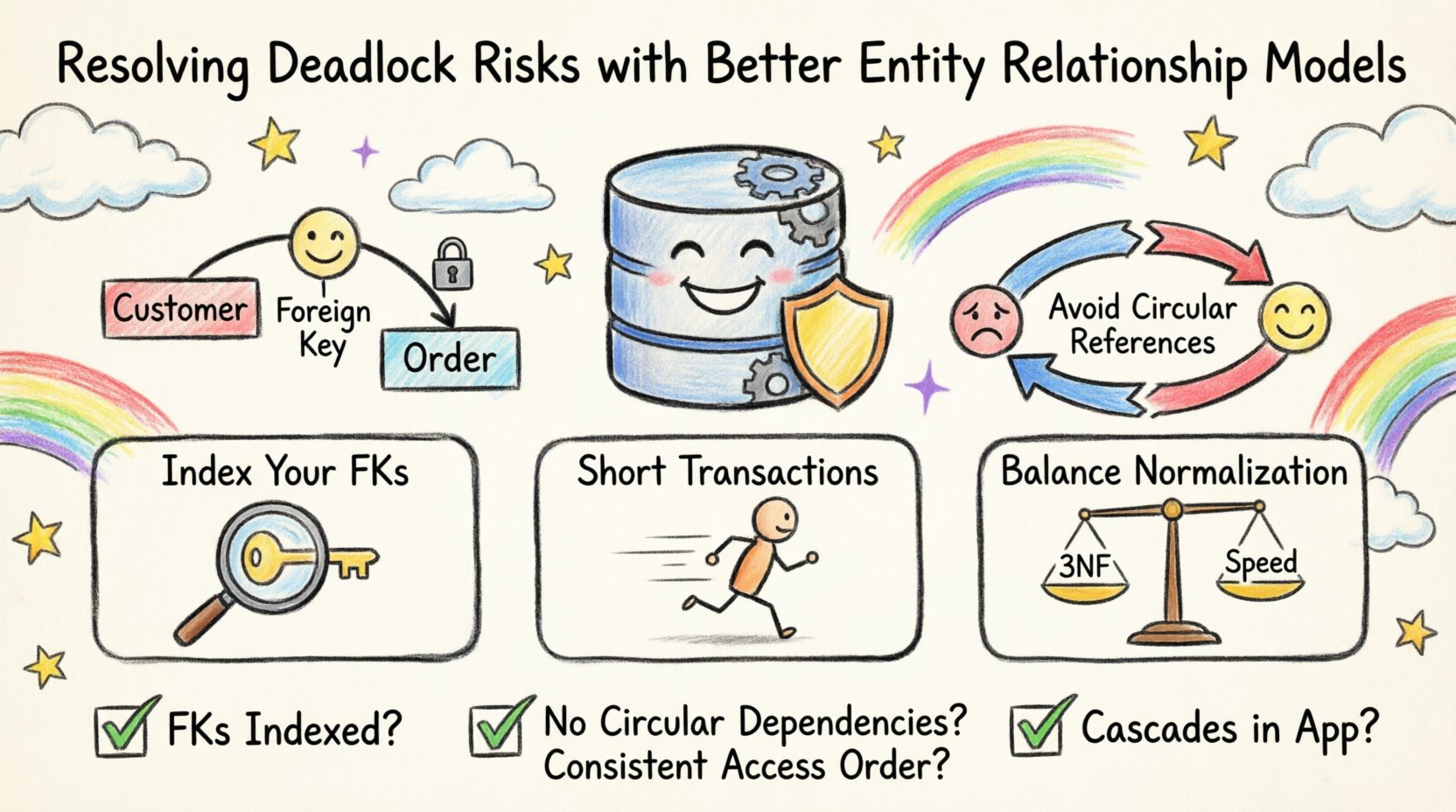

📊 Résumé des ajustements de conception

Améliorer votre modèle d’entités et de relations pour éviter les blocages est un processus systématique. Il nécessite de regarder au-delà du besoin immédiat de stockage des données et de considérer le comportement en temps réel du système. En traitant les contraintes de clés étrangères, en normalisant correctement, en gérant les index et en définissant des limites de transaction claires, vous pouvez construire un schéma résistant à la contention.

La liste suivante peut guider votre revue :

- Toutes les clés étrangères sont-elles indexées ?

- Y a-t-il des dépendances circulaires entre les tables ?

- L’ordre d’accès aux tables liées est-il cohérent dans l’application ?

- Les mises à jour en cascade peuvent-elles être déplacées dans la logique de l’application ?

- Y a-t-il des mises à jour fréquentes sur des enregistrements parents partagés ?

- Le niveau de normalisation est-il adapté au rapport lecture/écriture ?

Adopter ces pratiques ne garantit pas l’élimination de tous les problèmes de concurrence, car le matériel et la charge varient. Toutefois, cela élimine les causes structurelles des blocages. Un modèle bien conçu constitue une base pour un système stable, réduisant la nécessité de correctifs d’urgence et de logiques de verrouillage complexes ultérieurement dans le cycle de développement.