En la arquitectura de datos moderna, la fiabilidad de la información depende de las salvaguardas estructurales incorporadas en la fase de diseño. La integridad de los datos no es una consideración posterior; es la base de los sistemas confiables. Al diseñar un Diagrama de Entidad-Relación (ERD), el objetivo es crear un plano que prevenga inherentemente la corrupción, la inconsistencia y la pérdida. Al aplicar restricciones estrictas, los arquitectos garantizan que la base de datos se comporte de manera predecible bajo carga y durante las transacciones.

Sin estas reglas impuestas, los datos se vuelven vulnerables a errores humanos, errores de aplicación y problemas de acceso concurrente. Un ERD bien estructurado actúa como un contrato entre la lógica de la aplicación y la capa de almacenamiento, definiendo lo que es permitido y lo que está prohibido. Este artículo detalla los mecanismos para mantener la consistencia mediante principios de diseño rigurosos.

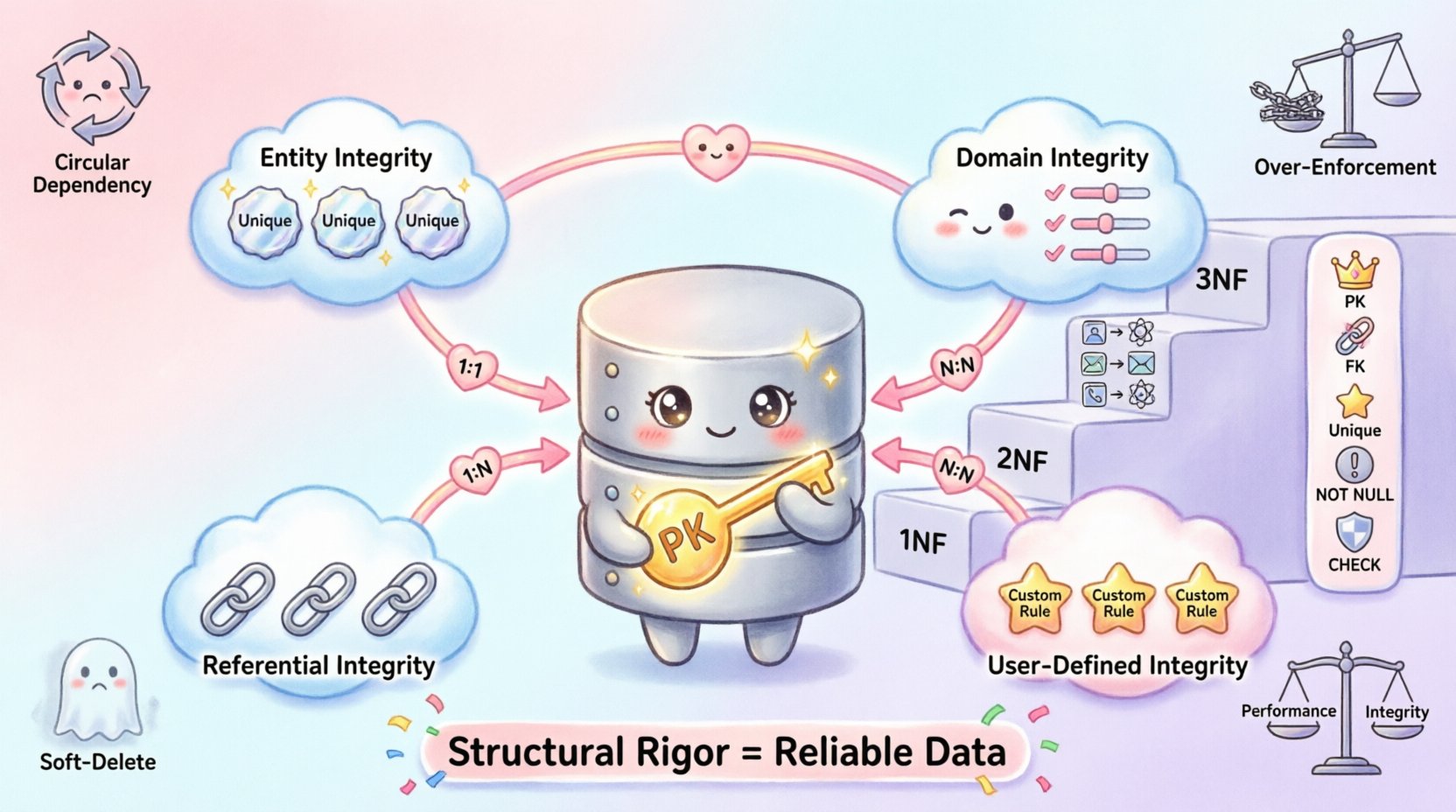

Comprender las capas de la integridad de los datos 🔍

La integridad no es un concepto único, sino una colección de reglas que se aplican en diferentes niveles de la estructura de la base de datos. Reconocer estas capas permite una implementación de restricciones dirigida.

1. Integridad de entidad

La integridad de entidad garantiza que cada fila en una tabla sea únicamente identificable. Este es el requisito más fundamental para cualquier modelo relacional. Sin una identificación única, el seguimiento de cambios o relaciones se vuelve imposible.

- Claves primarias: Una columna o conjunto de columnas designadas como identificador único para un registro.

- No nulo: La columna de clave primaria no puede contener valores nulos, asegurando que cada registro exista.

- Unicidad: No dos filas pueden compartir el mismo valor de clave primaria.

2. Integridad de dominio

La integridad de dominio restringe los valores que pueden colocarse en una columna específica. Esto garantiza que los datos permanezcan dentro de parámetros esperados, como tipos, rangos o formatos.

- Tipos de datos: Garantizar que una columna para la edad almacene solo enteros, no texto.

- Restricciones de verificación: Validar que un valor se encuentre dentro de un rango específico, como un porcentaje entre 0 y 100.

- Valores predeterminados: Proporcionar un valor predeterminado si no se suministra ninguno durante la inserción.

3. Integridad referencial

Esto garantiza que las relaciones entre tablas permanezcan consistentes. Si un registro en una tabla apunta a otro, el registro objetivo debe existir. Esto evita registros huérfanos que hacen referencia a datos inexistentes.

- Claves foráneas: Una columna que se vincula con la clave primaria de otra tabla.

- Reglas de propagación: Definir acciones (eliminar o actualizar) cuando cambia el registro padre.

- Manejo de nulos: Decidir si una relación puede ser opcional (nula) o obligatoria.

4. Integridad definida por el usuario

Estas son reglas específicas del negocio que no encajan en categorías estándar. A menudo requieren lógica personalizada dentro de la capa de diseño o aplicación.

- Validación personalizada:Asegurando que una fecha no esté en el futuro.

- Lógica condicional:Si un estado es «Cancelado», entonces no se permiten otros registros de pago.

Restricciones principales del ERD y su impacto 🧱

El ERD visualiza estas restricciones, haciéndolas visibles para desarrolladores y partes interesadas. La siguiente tabla describe restricciones comunes, su propósito y su efecto en la consistencia de los datos.

| Tipo de restricción | Función | Punto de aplicación |

|---|---|---|

| Clave primaria | Identifica de forma única las filas | Definición de tabla |

| Clave foránea | Enlaza tablas entre sí | Línea de relación |

| Único | Evita valores duplicados en una columna | Definición de columna |

| No nulo | Requiere un valor para el campo | Definición de columna |

| Comprobación | Valida el valor frente a una condición | Definición de columna o tabla |

Cuando estas restricciones se definen correctamente en el diseño, el motor de base de datos subyacente las aplica automáticamente. Esto elimina la carga de validación del código de la aplicación, reduciendo el riesgo de errores y vulnerabilidades de seguridad.

Cardinalidad de relación e integridad 🔄

Las líneas que conectan entidades en un ERD representan relaciones. La cardinalidad de estas relaciones determina la rigidez de las reglas de integridad necesarias.

Relaciones uno a uno

Esto ocurre cuando un registro en la tabla A coincide exactamente con un registro en la tabla B. Es común dividir tablas grandes para seguridad o rendimiento.

- Restricción:Ambos lados suelen exigir la unicidad en la clave foránea.

- Ejemplo: Una persona y su pasaporte. Una persona tiene un pasaporte; un pasaporte pertenece a una persona.

Relaciones uno a muchos

El tipo de relación más común. Un registro en la tabla A puede estar asociado con múltiples registros en la tabla B.

- Restricción: La clave foránea se encuentra en la tabla del lado «muchos».

- Integridad: La clave foránea debe referenciar una clave primaria existente en la tabla del lado «uno».

- Ejemplo: Un cliente y sus pedidos. Un cliente tiene muchos pedidos; un pedido pertenece a un cliente.

Relaciones muchos a muchos

Esto requiere una tabla de unión para resolver la relación en dos conexiones uno a muchos.

- Restricción: La tabla de unión contiene claves primarias compuestas o restricciones únicas para evitar asociaciones duplicadas.

- Integridad: Evita datos cíclicos o entradas redundantes en la tabla de enlace.

- Ejemplo: Estudiantes y cursos. Un estudiante cursa muchos cursos; un curso tiene muchos estudiantes.

Normalización e integridad de datos 📐

La normalización es el proceso de organizar los datos para reducir la redundancia y mejorar la integridad. Aunque a menudo se considera una optimización de rendimiento, en realidad es principalmente una estrategia de integridad de datos.

Primera forma normal (1FN)

Asegura que cada columna contenga valores atómicos. Ninguna lista ni arreglo dentro de una sola celda.

- Beneficio:Simplifica las consultas y asegura tipos de datos consistentes.

- Riesgo de violación:Almacenar múltiples números de teléfono en un solo campo dificulta actualizar un número individual.

Segunda forma normal (2FN)

Requiere que la tabla esté en 1FN y que todos los atributos no clave dependan completamente de la clave primaria.

- Beneficio:Elimina las dependencias parciales.

- Riesgo de violación:Almacenar los detalles de la dirección del cliente en una tabla de Pedidos crea redundancia si el cliente se muda.

Tercera Forma Normal (3FN)

Requiere que la tabla esté en 2FN y no tenga dependencias transitivas.

- Beneficio:Asegura que los atributos dependan únicamente de la clave.

- Riesgo de violación:Almacenar el nombre de una ciudad en una tabla de clientes cuando esa ciudad está determinada por un código postal (que determina la ciudad) crea anomalías de actualización.

Estrategias de implementación para un diseño robusto 🛠️

Aplicar estos conceptos requiere un enfoque disciplinado durante la fase de modelado. Las siguientes estrategias ayudan a mantener altos estándares de integridad.

- Convenciones de nombres explícitas:Utilice nombres claros para las claves foráneas (por ejemplo,

id_usuarioen lugar defk1) para que las relaciones sean evidentes durante las revisiones de código. - Documentación:Anote el diagrama ERD con reglas de negocio. Una restricción sin contexto es difícil de mantener.

- Validación antes de la creación:Revise el diseño en busca de registros huérfanos potenciales antes de la migración del esquema.

- Deshabilite las restricciones temporalmente:Solo deshabilite las comprobaciones de integridad durante cargas masivas de datos, y vuelva a habilitarlas inmediatamente después para verificar la calidad de los datos.

- Registros de auditoría:Registre los cambios en los campos críticos de integridad para rastrear quién modificó los datos y cuándo.

Errores comunes en la gestión de restricciones ⚠️

Incluso con un plan sólido, ocurren errores. Reconocer los errores comunes ayuda a evitarlos.

1. Dependencias circulares

Crear una situación en la que la Tabla A depende de la Tabla B, y la Tabla B depende de la Tabla A. Esto crea un bloqueo durante la creación de tablas.

- Solución: Cree las tablas sin la restricción de clave externa primero, luego agregue la restricción después de que ambas existan.

2. Exceso de aplicación de restricciones

Aplicar restricciones estrictas donde se necesita flexibilidad. Esto puede obstaculizar las operaciones comerciales legítimas.

- Solución:Utilice claves externas nulas para relaciones opcionales y maneje la validación en la capa de aplicación si se requiere lógica compleja.

3. Ignorar eliminaciones suaves

Usar un DELETEEl comando elimina los datos permanentemente, rompiendo la integridad referencial para los registros históricos.

- Solución:Implemente un

is_deletedmarca booleana en lugar de eliminación física para datos históricos críticos.

4. Compromisos entre rendimiento e integridad

Las restricciones excesivas pueden ralentizar las operaciones de escritura. Cada inserción debe verificar cada regla.

- Solución:Indexe las claves externas para acelerar las búsquedas. Equilibre la necesidad de validación en tiempo real con los requisitos de rendimiento del sistema.

Mantener la integridad con el tiempo 🔄

La integridad de los datos no es una configuración única. A medida que evolucionan los requisitos del negocio, el esquema debe adaptarse sin comprometer los datos existentes.

- Versionado de esquemas:Trate los cambios de la base de datos como código. El control de versiones permite deshacer cambios si una restricción rompe el sistema.

- Pruebas de migración:Ejecute los scripts de migración en un entorno de pruebas que refleje los volúmenes de datos de producción.

- Auditorías periódicas:Ejecute consultas para encontrar registros huérfanos que podrían haber pasado desapercibidos debido a errores o acceso directo.

- Estrategias de copia de seguridad:Las copias de seguridad regulares garantizan que, si se compromete la integridad, haya un estado limpio disponible para la recuperación.

Reflexiones finales sobre el rigor estructural 🎯

Construir un sistema con una integridad de datos sólida requiere visión y disciplina. El diagrama ER sirve como la herramienta principal para comunicar estas reglas a todo el equipo de desarrollo. Al imponer restricciones a nivel de base de datos, las organizaciones reducen la complejidad de la lógica de la aplicación e incrementan la confianza en sus datos.

Cada restricción añadida es una barrera de seguridad. Evitan que el sistema se desvíe de su rumbo. Aunque durante la fase de diseño puedan parecer restrictivas, proporcionan la estabilidad necesaria para el crecimiento a largo plazo. Priorizar estas reglas asegura que los datos permanezcan un activo confiable en lugar de una carga.

Adoptar estas prácticas crea una arquitectura resiliente capaz de resistir las complejidades del procesamiento de datos moderno. El resultado es un sistema en el que la precisión está integrada, no añadida posteriormente.