Datenbank-Deadlocks werden oft als Laufzeitanomalien behandelt, mysteriöse Fehler, die sich nur unter hoher Last zeigen. Eine genauere Betrachtung zeigt jedoch, dass die Ursache häufig bereits in der logischen Entwurfsphase liegt. Das Entitäts-Beziehungs-Modell (ERD) bestimmt, wie Daten strukturiert, verknüpft und zugegriffen werden. Wenn das Schema-Design nicht auf Konkurrenzverhalten Rücksicht nimmt, wird die Datenbankengine gezwungen, in Konfliktsituationen zu geraten. Dieser Artikel untersucht, wie die Verfeinerung Ihrer ERD-Struktur die Deadlock-Risiken vorbeugend beheben kann, um reibungslosere Transaktionsabläufe und höhere Systemstabilität zu gewährleisten.

🔍 Der Zusammenhang zwischen Schema-Entwurf und Konkurrenz

Die meisten Entwickler verstehen, dass Deadlocks auftreten, wenn zwei Transaktionen Sperren auf Ressourcen halten, die die andere benötigt, wodurch eine zyklische Wartezeit entsteht. Doch die Entscheidung, eine bestimmte Zeile, Seite oder Tabelle zu sperren, stammt oft aus den zugrundeliegenden Tabellenbeziehungen. Ein schlecht konstruiertes ERD kann die Datenbankengine dazu zwingen, Sperren unnötigerweise zu erhöhen.

Wenn Sie Beziehungen zwischen Entitäten definieren, legen Sie Regeln für die Datenintegrität fest. Fremdschlüssel, kaskadierende Aktualisierungen und Prüfbedingungen erzeugen alle Overhead. Wenn das Modell nicht mit den Zugriffsmustern der Anwendung übereinstimmt, muss die Engine mehr Arbeit leisten, um die Konsistenz aufrechtzuerhalten. Diese zusätzliche Arbeit verlängert die Dauer von Transaktionen. Längere Transaktionen halten Sperren länger, was die Wahrscheinlichkeit von Kollisionen mit gleichzeitigen Prozessen erhöht.

Wichtige Bereiche, in denen das ERD das Sperrverhalten beeinflusst, sind:

- Fremdschlüssel-Constraints: Bei jeder Aktualisierung oder Löschung eines Kind-Datensatzes benötigt der Eltern-Datensatz oft eine Sperre, um die Referenzintegrität zu überprüfen.

- Index-Platzierung: Das ERD zeigt an, welche Spalten häufig verknüpft werden. Fehlende Indizes auf Beziehungsspalten zwingen zur Tabellen-Scans, was die Sperren auf höhere Ebenen erhöht.

- Normalisierungsstufen: Hochnormalisierte Schemata erfordern mehr Verknüpfungen. Komplexe Verknüpfungen betreffen mehrere Tabellen und erhöhen die Fläche für mögliche Sperrkonflikte.

- Transaktionsumfang: Das Modell definiert, welche Tabellen gemeinsam berührt werden. Der Zugriff auf unzusammenhängende Tabellen in einer einzigen Transaktion kann Ressourcen fragmentieren und Konflikte verursachen.

🔗 Fremdschlüssel und Sperrgranularität

Fremdschlüssel sind die Grundlage der relationale Integrität, aber auch eine primäre Quelle für Konflikte. Wenn eine Transaktion eine Zeile in einer Kind-Tabelle ändert, muss die Datenbank sicherstellen, dass die referenzierte Zeile in der Eltern-Tabelle existiert. Diese Überprüfung erfordert eine Sperre auf die Eltern-Datei. In Umgebungen mit hoher Konkurrenz können mehrere Transaktionen, die gleichzeitig verschiedene Kinder desselben Elterns ändern wollen, sich gegenseitig blockieren.

Stellen Sie sich eine Situation vor, bei der eine Auftrags-Tabelle auf eine Kunden-Tabelle verweist. Wenn die Kunden-Tabelle häufig aktualisiert wird (z. B. Adressänderungen) und die Auftrags-Tabelle ebenfalls häufig aktualisiert wird (z. B. Statusänderungen), wird der gemeinsam genutzte Kunden-Datensatz zu einer Engstelle. Das ERD sollte überprüft werden, ob diese Kopplung notwendig ist.

Strategien zur Minderung dieses Risikos durch den Entwurf umfassen:

- Asynchrone Validierung: Wenn eine strenge Referenzintegrität für jede Mikro-Operation nicht erforderlich ist, erwägen Sie, die Constraint-Überprüfungen in Hintergrundprozesse zu verlegen. Dadurch wird die Zeit, in der die Sperre gehalten wird, reduziert.

- Entkopplung von Hoch-Schreib-Tabellen: Wenn die Eltern-Tabelle heiß ist und die Kind-Tabelle ebenfalls heiß ist, erwägen Sie, den Eltern-Schlüssel in der Kind-Tabelle zu duplizieren. Dadurch kann die Kind-Tabelle geändert werden, ohne die Eltern-Tabelle zu berühren, was die Sperrkonkurrenz auf der Eltern-Tabelle reduziert.

- Optimistische Sperrfelder: Anstatt sich ausschließlich auf Datenbank-Level-Fremdschlüssel-Sperren zu verlassen, führen Sie Versionsfelder ein. Dadurch wird die Integritätsprüfung in die Anwendungslogik verlegt, was die Zeit, die die Datenbank Sperren hält, oft reduziert.

📉 Normalisierungsstufen und Lese-/Schreib-Gleichgewicht

Die dritte Normalform (3NF) ist der Goldstandard für Datenintegrität und minimiert Redundanz. Sie ist jedoch nicht immer die beste Wahl für hochleistungsfähige transaktionale Systeme. Hochnormalisierte Schemata erfordern mehrere Verknüpfungen, um verwandte Daten abzurufen. In einer Transaktion bedeutet das Verknüpfen mehrerer Tabellen, dass Sperren auf mehreren Tabellen erlangt werden müssen. Wenn die Zugriffsreihenfolge zwischen Transaktionen nicht konsistent ist, werden Deadlocks unvermeidbar.

Umgekehrt reduziert ein stark denormalisiertes Schema die Anzahl der Verknüpfungen, erhöht aber die Größe der Datensätze. Größere Datensätze können zu Seitensplits und erhöhtem I/O führen, was ebenfalls die Leistung beeinträchtigen kann. Ziel ist es, ein Gleichgewicht zu finden, bei dem das ERD die häufigsten Zugriffsmuster unterstützt, ohne unnötige Komplexität einzuführen.

Beim Überprüfen Ihres ERD auf Deadlock-Risiken sollten Sie die folgenden Abwägungen berücksichtigen:

- Redundanz gegenüber Konsistenz:Können Sie den Status eines Auftrags direkt in der Auftrags-Tabelle speichern, anstatt sich mit einer Status-Abfrage-Tabelle zu verknüpfen? Dadurch wird die Anzahl der Verknüpfungen und die Anzahl der gesperrten Tabellen reduziert.

- Komplexität von Verbindungen:Vermeiden Sie Ketten von Beziehungen (A verweist auf B, B verweist auf C, C verweist auf D) innerhalb einer einzelnen Transaktion. Brechen Sie diese bei Bedarf in separate logische Operationen auf.

- Leseecht vs. Schreiblast: Wenn ein Bereich des Modells leseschwer ist, kann eine Denormalisierung akzeptabel sein. Wenn er schreibschwer ist, halten Sie ihn normalisiert, stellen Sie aber sicher, dass die Indizes robust sind.

🧩 Zirkuläre Referenzen und Abhängigkeitsketten

Zirkuläre Referenzen treten auf, wenn Entity A von Entity B abhängt und Entity B von Entity A abhängt. Obwohl sie manchmal in bestimmten hierarchischen Strukturen gültig sind, sind sie in transaktionalen Kontexten gefährlich. Wenn eine Transaktion versucht, beide Entitäten in einem einzigen Bereich zu aktualisieren, muss die Datenbank A dann B sperren. Wenn eine andere Transaktion B dann A sperrt, tritt sofort eine Deadlock-Situation auf.

Das ERD sollte auf zirkuläre Abhängigkeiten überprüft werden. Falls ein Zyklus besteht, muss er sorgfältig verwaltet werden. In vielen Fällen kann die Abhängigkeit entfernt oder optional gemacht werden.

| Abhängigkeitsmuster | Sper risiko | Design-Maßnahmen zur Minderung |

|---|---|---|

| Direkte Selbstreferenz | Hoch | Verwenden Sie eine separate Hierarchietabelle oder eine ID-Zuordnungstabelle. |

| Wechselseitige Fremdschlüssel | Kritisch | Entfernen Sie einen FK; setzen Sie ihn über die Anwendungslogik durch. |

| Tiefe Kette (A→B→C→A) | Hoch | Brechen Sie die Kette; teilen Sie die Transaktionen auf. |

| Ein-zu-Viele mit Aktualisierungs-Cascade | Mittel | Deaktivieren Sie die Cascade-Aktualisierungen; behandeln Sie sie in der Anwendung. |

Wenn zirkuläre Referenzen unvermeidbar sind, muss die Anwendungsschicht eine strikte Sperre-Reihenfolge durchsetzen. Alle Transaktionen müssen Entity A vor Entity B sperren. Die Abhängigkeit von Anwendungscode für die Sperre-Reihenfolge ist jedoch brüchig. Es ist sicherer, das ERD so umzugestalten, dass der Zyklus möglichst eliminiert wird.

🗺️ Indexierungsstrategie innerhalb des ERD

Indizes sind nicht nur Leistungswerkzeuge; sie sind auch Sperre-Werkzeuge. Das ERD definiert, welche Spalten Fremdschlüssel und Primärschlüssel sind. Diese Spalten sind entscheidend dafür, dass die Datenbankengine Daten schnell finden kann. Wenn das ERD eine Beziehung definiert, aber die entsprechende Spalte keinen Index hat, muss die Engine die Tabelle scannen. Eine Tabellen-Scansperrt mehr Zeilen als eine Suchoperation und erhöht die Wahrscheinlichkeit, dass andere Transaktionen blockiert werden.

Jede Fremdschlüsselspalte sollte indiziert werden. Dies ist eine grundlegende Regel zur Verhinderung von Deadlocks. Ohne Index könnte die Datenbank eine Zeilensperre auf eine Tabellensperre hochstufen, um die Integritätsprüfung durchzuführen. Tabellensperren sind erheblich restriktiver und erhöhen die Konkurrenz exponentiell.

Berücksichtigen Sie diese Indexierungsüberlegungen während der Modellierungsphase:

- Fremdschlüssel-Indizes: Stellen Sie sicher, dass jede FK-Spalte einen zugehörigen Index hat.

- Komposite Schlüssel: Wenn eine Tabelle einen zusammengesetzten Primärschlüssel verwendet, stellen Sie sicher, dass Abfragen die Spalten in der Reihenfolge der Indexdefinition ansprechen. Dies verhindert Indexscans.

- Überdeckende Indizes: Für häufige Lesevorgänge sollten Indizes entworfen werden, die die benötigten Daten enthalten. Dadurch kann die Datenbank die Abfrage allein aus dem Index erfüllen und einen Lookup in die Tabellendaten vermeiden.

- Häufigkeit der Aktualisierung: Vermeiden Sie das Indizieren von Spalten, die häufig aktualisiert werden. Jede Aktualisierung erfordert die Neuerstellung des Indexes und hält während der Änderung Sperrungen.

🔄 Transaktionsumfang und Reihenfolge des Datenzugriffs

Das ERD definiert die Grenzen Ihrer Daten. Es zeigt Ihnen, welche Tabellen zusammengehören. Es legt jedoch nicht die Reihenfolge fest, in der Sie darauf zugreifen. Deadlocks treten häufig auf, wenn zwei verschiedene Prozesse die gleiche Gruppe von Tabellen in unterschiedlicher Reihenfolge ansprechen. Der Datenbank-Engine ist es nicht möglich, diesen Konflikt ohne Warten zu lösen, was zu einem Deadlock führt.

Durch die Gestaltung des ERD unter Berücksichtigung transaktionaler Grenzen können Sie die Anwendungslogik leiten. Wenn das Modell nahelegt, dass Tabelle A und Tabelle B eng gekoppelt sind, sollten sie in einer festen Reihenfolge angesprochen werden. Wenn Tabelle C lose gekoppelt ist, sollte sie in einer separaten Transaktion behandelt werden.

Best Practices für die Verwaltung der Zugriffsreihenfolge umfassen:

- Globale Reihenfolge: Legen Sie eine Konvention fest, bei der Tabellen immer in einer bestimmten Reihenfolge (z. B. nach ID oder alphabetisch) angesprochen werden.

- Kurze Transaktionen: Halten Sie Transaktionen so kurz wie möglich. Fügen Sie keine Geschäftslogik ein, die Zeit in Anspruch nimmt (wie API-Aufrufe) innerhalb einer Datenbanktransaktion.

- Batch-Operationen: Ersetzen Sie das Einzelupdate von Zeilen durch eine Batch-Verarbeitung. Dadurch verringert sich die Anzahl der Sperranforderungen.

- Konsistente Isolation: Verwenden Sie die niedrigste Isolationsstufe, die Ihren Anforderungen an die Datenintegrität genügt. Höhere Isolationsstufen halten Sperrungen länger.

🛡️ Umgang mit weichen Löschungen und aktiven Datensätzen

Viele Systeme verwenden weiche Löschungen, bei denen eine Zeile als gelöscht markiert wird, anstatt sie zu entfernen. Diese Gestaltung beeinflusst das ERD erheblich. Wenn das ERD einen Lösch-Flag enthalten, filtern Abfragen oft nach diesem Flag. Dieses Flag wird zu einem häufigen Zugriffspunkt für viele Transaktionen.

Wenn jede Transaktion den `is_deleted`-Flag für dieselben Datensätze aktualisiert, steigt der Konkurrenzdruck stark an. Das ERD sollte prüfen, ob weiche Löschungen für alle Entitäten notwendig sind. Bei Hochvolumen-Protokollen oder Audit-Trails könnten harte Löschungen vorzuziehen sein. Bei Kundendaten sind weiche Löschungen üblich, erfordern aber sorgfältige Indizierung.

Wichtige Überlegungen bei der Modellierung weicher Löschungen:

- Indizierte Status-Flags: Stellen Sie sicher, dass das Flag für weiche Löschungen Teil eines Indexes ist.

- Trennung der Verantwortlichkeiten: Halten Sie aktive Datensätze und gelöschte Datensätze soweit wie möglich logisch getrennt, um das Scannen der gesamten Tabelle zu vermeiden.

- Hintergrundbereinigung: Verlassen Sie sich nicht darauf, dass die Haupttransaktion gelöschte Datensätze bereinigt. Verwenden Sie einen separaten Prozess zur Abfallbeseitigung.

📊 Zusammenfassung der Gestaltungsanpassungen

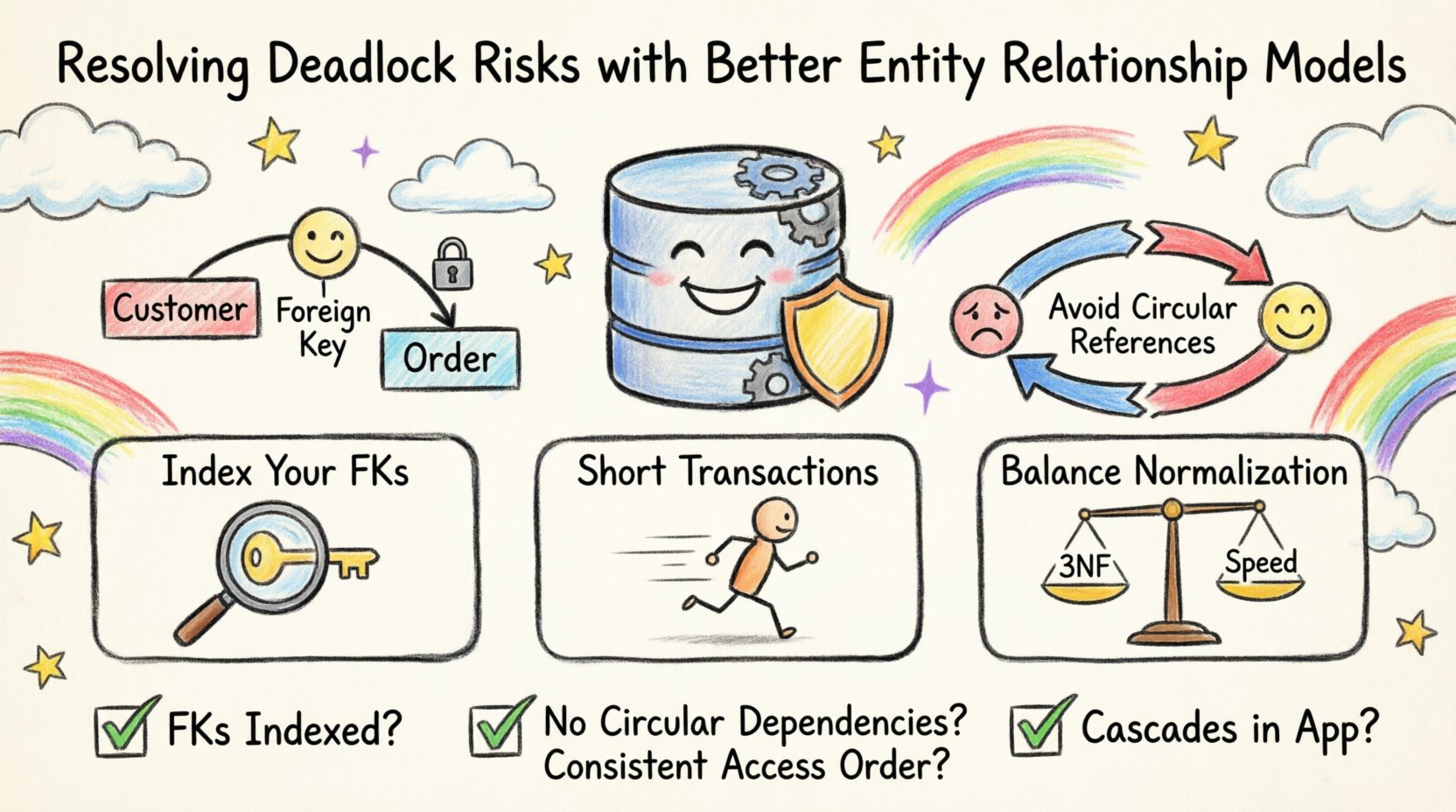

Die Verbesserung Ihres Entitäts-Beziehungs-Modells zur Vermeidung von Deadlocks ist ein systematischer Prozess. Er erfordert, über den unmittelbaren Bedarf an Datenspeicherung hinauszugehen und das Laufzeitverhalten des Systems zu berücksichtigen. Durch die Behandlung von Fremdschlüsselbeschränkungen, angemessene Normalisierung, die Verwaltung von Indizes und die Festlegung klarer Transaktionsgrenzen können Sie ein Schema erstellen, das Wettbewerb widersteht.

Die folgende Prüfliste kann Ihre Überprüfung leiten:

- Sind alle Fremdschlüssel indiziert?

- Gibt es zyklische Abhängigkeiten zwischen Tabellen?

- Ist die Zugriffsreihenfolge für verwandte Tabellen in der gesamten Anwendung konsistent?

- Können kaskadierende Aktualisierungen in die Anwendungslogik verlegt werden?

- Gibt es häufige Aktualisierungen an gemeinsam genutzten übergeordneten Datensätzen?

- Ist das Normalisierungslevel angemessen für das Lese-/Schreibverhältnis?

Die Einführung dieser Praktiken garantiert nicht die Beseitigung aller Konkurrenzprobleme, da Hardware und Last variieren. Allerdings beseitigt es die strukturellen Ursachen von Engpässen. Ein gut gestaltetes Modell dient als Grundlage für ein stabiles System und verringert den Bedarf an Notfallpatches und komplexer Sperrelogik später im Entwicklungszyklus.