Die Datenbankleistung hängt oft von Faktoren ab, die dem gelegentlichen Beobachter nicht auffallen. Ein solcher kritischer Faktor ist Sperrkonflikt. Wenn mehrere Benutzer oder Prozesse gleichzeitig auf dieselben Daten zugreifen möchten, muss das System Regeln durchsetzen, um die Datenintegrität zu gewährleisten. Diese Regeln führen zu Sperren. Übermäßiges Sperren verursacht Engpässe, verlangsamt die Antwortzeiten und frustriert Endbenutzer. Die Ursache liegt oft nicht in der Hardware, sondern im Entity-Relationship-Diagramm (ERD), das die Datenstruktur definiert.

Ein gut gestaltetes Schema dient als Grundlage für hohe Konkurrenzfähigkeit. Indem man vorhersehen kann, wie Daten zugegriffen und verändert werden, können Architekten Tabellen so strukturieren, dass Konflikte minimiert werden. Dieser Ansatz erfordert ein tiefes Verständnis der Transaktionsisolation, Indexstrategien und der physikalischen Mechanismen der Sperren. Der folgende Leitfaden erläutert, wie man das Datenmodell optimiert, um eine bessere Leistung zu erzielen, ohne auf externe Werkzeuge angewiesen zu sein.

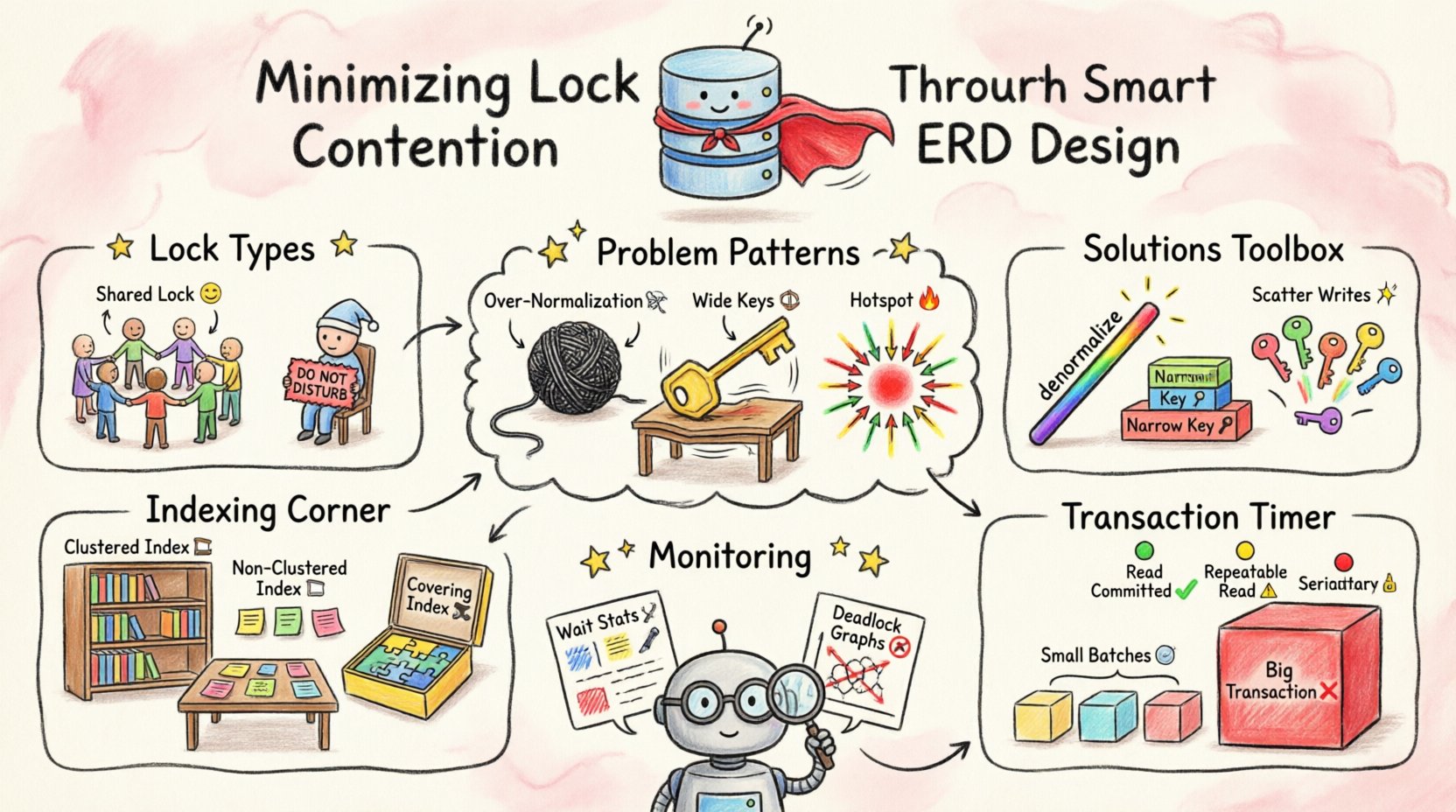

Verständnis der Sperrmechanismen 🛡️

Bevor man das Design optimiert, ist es unerlässlich zu verstehen, was Sperren eigentlich tun. Datenbanken verwenden Sperren, um Inkonsistenzen zu verhindern. Wenn zwei Transaktionen gleichzeitig versuchen, dieselbe Zeile zu aktualisieren, tritt ein Konflikt auf. Das System muss entscheiden, wer zuerst geht.

- Gemeinsame Sperren (S):Werden zum Lesen von Daten verwendet. Mehrere Transaktionen können gleichzeitig gemeinsame Sperren auf dieselbe Ressource halten.

- Exklusive Sperren (X):Werden zum Schreiben oder Ändern von Daten verwendet. Nur eine Transaktion kann zu jedem Zeitpunkt eine exklusive Sperre auf einer Ressource halten.

- Absichtssperren:Weisen darauf hin, dass eine Transaktion beabsichtigt, eine Sperre auf einer tieferen Ebene der Hierarchie, wie einer Tabelle oder Seite, zu setzen.

Sperrkonflikte entstehen, wenn die Nachfrage nach exklusiven Sperren die Kapazität für gemeinsamen Zugriff übersteigt. Wenn Ihr ERD die Datenbank dazu zwingt, große Teile einer Tabelle zu durchsuchen, um Daten zu finden, vergrößert sich der Umfang der gehaltenen Sperren. Dies erhöht die Wahrscheinlichkeit von Kollisionen zwischen gleichzeitigen Prozessen.

Schema-Muster, die Konflikte auslösen 📉

Bestimmte Gestaltungsentscheidungen erhöhen inhärent die Fläche für Sperren. Die Erkennung dieser Muster ermöglicht es Ihnen, früh im Entwicklungszyklus umzustrukturieren.

1. Über-Normalisierung

Während die Normalisierung Redundanz reduziert, kann übermäßige Normalisierung die Leistung beeinträchtigen. Das Verknüpfen vieler Tabellen, um eine einzelne Aufzeichnung abzurufen, erfordert die Sperre mehrerer Zeilen über mehrere Tabellen. Wenn eine Transaktion Daten aus fünf normalisierten Tabellen lesen muss, erlangt sie Sperren auf allen von ihnen.

- Das Risiko:Wenn eine andere Transaktion eine dieser Tabellen ändert, könnte die erste Transaktion warten müssen.

- Die Lösung:Überlegen Sie, häufig verbundene Spalten zu denormalisieren. Die Reduzierung der Anzahl der Verknüpfungen verringert die Anzahl der benötigten Sperren pro Abfrage.

2. Breite Primärschlüssel

Primärschlüssel dienen zur eindeutigen Identifizierung von Zeilen. Wenn ein Primärschlüssel ein zusammengesetzter Schlüssel ist, der sich über mehrere Spalten erstreckt, beeinflusst dies die Art der Indexerstellung. Breite Schlüssel erhöhen die Größe des Indexes.

- Das Risiko:Größere Indizes bedeuten mehr Seiten, die beim Suchen gelesen und gesperrt werden müssen. Änderungen am Primärschlüssel können kaskadenartige Änderungen in verwandten Tabellen auslösen.

- Die Lösung:Verwenden Sie bei Gelegenheit einfache, schmale Ersatzschlüssel (wie Ganzzahlen). Halten Sie zusammengesetzte Schlüssel so klein wie möglich und nur dann, wenn sie logisch notwendig sind.

3. Hotspots bei sequenziellen Schlüsseln

Die Verwendung von automatisch erhöhenden Ganzzahlen als Primärschlüssel ist üblich. Wenn die Anwendung jedoch Daten sequenziell einfügt, zielen alle neuen Schreibvorgänge auf das Ende des Indexes. Dies erzeugt einen „Hotspot“, an dem viele Transaktionen um dieselbe Blattseite konkurrieren.

- Das Risiko:Die Datenbankengine muss die letzte Seite des Indexes für jeden neuen Einfügungsvorgang sperren.

- Die Lösung:Verwenden Sie zufallsbasierte Schlüssel oder hashbasierte Verteilungen bei Hochschreibszenarien, um die Last auf verschiedene Seiten zu verteilen.

Strategien zur Schema-Optimierung 🛠️

Die Optimierung des ERD erfordert spezifische Entscheidungen bezüglich Spalten, Beziehungen und Einschränkungen. Die folgende Tabelle zeigt häufige Gestaltungsentscheidungen und deren Einfluss auf das Sperrverhalten.

| Gestaltungsentscheidung | Einfluss auf Sperrung | Empfohlene Vorgehensweise |

|---|---|---|

| Fremdschlüsselbeschränkungen | Kann kaskadierende Sperrungen in übergeordneten Tabellen verursachen. | Verwenden Sie verzögerte Einschränkungen oder Validierung auf Anwendungsebene für Systeme mit hoher Schreiblast. |

| Große BLOB-/Textspalten | Erhöht die Zeilengröße und erfordert mehr Seiten pro Zeile. | Speichern Sie große Daten getrennt, um die Haupttabelle schmal zu halten. |

| Spalten mit hoher Kardinalität | Kann zu ineffizientem Indexgebrauch führen. | Stellen Sie sicher, dass ausgewählte Spalten indiziert sind, um TabellenScans zu vermeiden. |

| Standardwerte | Aktualisiert Zeilen unnötigerweise, wenn Standardwerte angewendet werden. | Erlauben Sie NULL-Werte dort, wo sinnvoll, um Schreibtrigger zu vermeiden. |

Trennung von Schreib- und Lese-Modellen

Die Trennung des für Schreibvorgänge verwendeten Schemas vom für Lesevorgänge verwendeten Schema kann die Konkurrenz erheblich reduzieren. Schreibmodelle legen den Fokus auf Integrität und Normalisierung. Lese-Modelle legen den Fokus auf Geschwindigkeit und De-Normalisierung.

- Speichern Sie Daten in einer stark normalisierten Struktur für Transaktionsverarbeitung.

- Replizieren Sie Daten in eine lesbarkeitsoptimierte Struktur für Berichterstattung oder Anzeige.

- Dies stellt sicher, dass intensive Leseabfragen keine Schreibvorgänge blockieren.

Indizierung und Schlüsselwahl 📊

Indizes sind entscheidend für die Leistung, aber sie sind nicht kostenlos. Jeder Index muss bei einem Update gewartet werden. Wenn eine Tabelle zu viele Indizes hat, erfordert jeder Einfüge- oder Aktualisierungsvorgang das Sperren mehrerer Indexstrukturen.

Gebundene vs. Nicht-gebundene Indizes

- Gebundener Index:Bestimmt die physische Reihenfolge der Daten. Es gibt normalerweise nur einen pro Tabelle. Wählen Sie dies sorgfältig, da es beeinflusst, wie die Daten gespeichert werden.

- Nicht-gebundener Index: Eine getrennte Struktur, die auf Daten verweist. Nützlich, um Abfragen abzudecken, ohne die Haupttabelle anzutippen.

Vermeiden Sie das Erstellen von Indizes auf Spalten, die häufig aktualisiert werden. Wenn ein Spaltenwert sich ändert, muss der Index neu erstellt werden. Dieser Vorgang erzeugt Schreibsperrungen auf der Indexstruktur.

Abdeckende Indizes

Ein abdeckender Index enthält alle Spalten, die für eine Abfrage benötigt werden. Dadurch kann die Datenbank die Anfrage erfüllen, ohne auf die eigentlichen Tabellendaten zugreifen zu müssen. Dies verringert den Umfang der gehaltenen Sperrungen, da die Engine die Basis-Tabelle nicht sperren muss.

- Identifizieren Sie häufige Leseabfragen.

- Erstellen Sie Indizes, die die folgenden enthalten:

SELECTSpalten. - Überwachen Sie die Abfrageausführungspläne, um sicherzustellen, dass diese Indizes genutzt werden.

Transaktionsumfang und Isolation ⏱️

Das ERD beeinflusst das Verhalten von Transaktionen. Langlaufende Transaktionen halten Sperrungen über längere Zeiträume. Ein gut strukturiertes Schema hilft dabei, Transaktionen kurz zu halten.

Batch-Verarbeitung

Statt Tausende von Zeilen in einer einzigen Transaktion zu verarbeiten, teilen Sie die Arbeit in kleinere Batches auf. Dadurch werden die Sperrungen früher freigegeben, sodass andere Prozesse fortfahren können.

- Beschränken Sie die Anzahl der Zeilen, die pro Commit geändert werden.

- Verwenden Sie Cursor oder Schleifen, um Daten in Teilen zu verarbeiten.

- Gewichten Sie die Kosten mehrerer Commits gegen den Vorteil einer reduzierten Sperrdauer ab.

Isolationsstufen

Datenbanksysteme bieten verschiedene Isolationsstufen. Höhere Isolationsstufen (wie Serializable) verhindern mehr Anomalien, erhöhen aber die Sperrung. Niedrigere Isolationsstufen (wie Read Committed) ermöglichen mehr Konkurrenz.

- Vermeiden Sie Serializable, es sei denn, es ist strikt für die Finanzgenauigkeit erforderlich.

- Verwenden Sie Read Committed oder Repeatable Read für die meisten operativen Aufgaben.

- Richten Sie die Isolationsstufe an die geschäftliche Anforderung an Datenkonsistenz aus.

Überwachung und Iteration 🔄

Das Design ist keine einmalige Tätigkeit. Wenn sich Nutzungsmuster ändern, ändern sich auch die Probleme mit Sperrkonflikten. Kontinuierliche Überwachung ist erforderlich, um die Leistung aufrechtzuerhalten.

- Warte-Statistiken:Verfolgen Sie, wie lange Transaktionen auf Sperrungen warten.

- Deadlock-Graphen:Analysieren Sie Diagramme, die anzeigen, welche Abfragen Deadlocks verursacht haben.

- Abfrageleistung:Identifizieren Sie langsame Abfragen, die möglicherweise länger als erwartet Sperrungen halten.

Überprüfen Sie regelmäßig das ERD im Vergleich zu aktuellen Leistungsmetriken. Wenn eine bestimmte Tabelle konstant hohe Wartezeiten zeigt, überlegen Sie, die Daten zu partitionieren oder das Schema anzupassen, um die Last zu reduzieren.

Abschließende Gedanken zur Datenarchitektur 🧩

Die Minimierung von Sperrkonflikten ist ein Ausgleich zwischen Datenintegrität und Systemdurchsatz. Indem Sie Schemata unter Berücksichtigung der Konkurrenzfähigkeit gestalten, verringern Sie die Notwendigkeit für die Datenbankengine, Konflikte zu lösen. Dies führt zu schnelleren Antwortzeiten und einem stabileren System.

Beginnen Sie mit der Überprüfung Ihrer aktuellen Beziehungen und Schlüssel. Suchen Sie nach Möglichkeiten, Joins zu vereinfachen und Index-Bloat zu reduzieren. Testen Sie Ihre Änderungen in einer Staging-Umgebung, um die Auswirkungen auf das Sperrverhalten zu überprüfen. Mit sorgfältiger Planung und Aufmerksamkeit für Details können Sie eine robuste Daten-Ebene aufbauen, die effektiv skaliert.