Die Visualisierung von Softwareverhalten ist ein entscheidender Schritt im Entwurfsphase. UML-Sequenzdiagramme bieten eine strukturierte Möglichkeit, Interaktionen zwischen Objekten über die Zeit darzustellen. Sie sind nicht einfach nur Zeichnungen; sie sind logische Baupläne, die definieren, wie Daten fließen, wie Systeme reagieren und wo Fehler auftreten könnten. Dieser Leitfaden untersucht zehn praktische Szenarien, um diese Interaktionen klar darzustellen.

Verständnis der Kernkomponenten 🧩

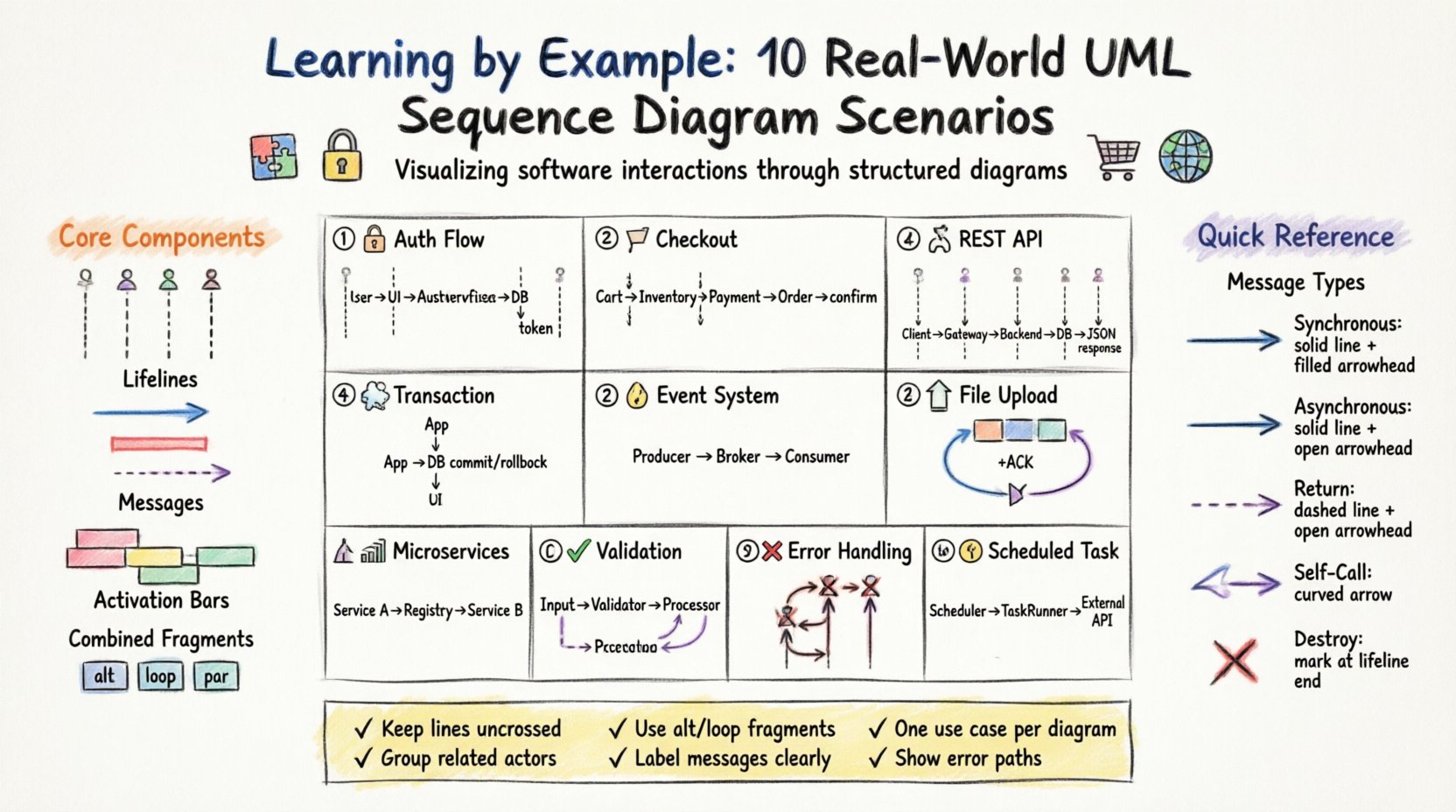

Bevor man sich spezifischen Beispielen widmet, ist es unerlässlich, eine gemeinsame Fachsprache zu etablieren. Ein Sequenzdiagramm beruht auf einigen grundlegenden Elementen, um Bedeutung effektiv zu vermitteln.

- Lebenslinien:Senkrechte gestrichelte Linien, die Teilnehmer (Benutzer, Systeme, Datenbanken) darstellen. Sie zeigen die Existenz über die Zeit.

- Nachrichten:Pfeile, die die Kommunikation anzeigen. Sie können synchron (Warten auf eine Antwort) oder asynchron (Senden und Vergessen) sein.

- Aktivitätsleisten:Rechtecke auf Lebenslinien, die anzeigen, wann ein Objekt eine Aktion ausführt.

- Kombinierte Fragmente:Felder, die Schleifen, Optionen oder parallele Verarbeitung kennzeichnen.

Diese Elemente bilden gemeinsam eine Erzählung. Die vertikale Achse stellt die Zeit dar, die nach unten verläuft. Die horizontale Achse stellt den Abstand zwischen logischen Komponenten dar. Die klare Aufrechterhaltung dieser räumlichen Beziehung sorgt dafür, dass das Diagramm lesbar bleibt.

Szenario 1: Benutzer-Authentifizierungsablauf 🔐

Dies ist ein grundlegendes Muster, das in fast jeder Anwendung zu finden ist. Es zeigt, wie Anmeldeinformationen validiert und Sitzungen erstellt werden.

- Akteure:Benutzeroberfläche, Authentifizierungsdienst, Datenbank.

- Ablauf:

- Der Benutzer gibt Anmeldeinformationen über die Oberfläche ein.

- Die Oberfläche leitet die Daten an den Authentifizierungsdienst weiter.

- Der Dienst fragt die Datenbank nach Benutzerdatensätzen ab.

- Die Datenbank gibt den gespeicherten Hash zurück.

- Der Dienst vergleicht die Hashwerte.

- Wenn gültig, wird ein Token generiert und an die Benutzeroberfläche zurückgegeben.

- Wenn ungültig, wird eine Fehlermeldung gesendet.

Dieses Szenario hebt die Bedeutung der Trennung von Anliegen hervor. Die Oberfläche fragt die Datenbank nicht direkt ab; die Dienstschicht verwaltet die Logik.

Szenario 2: Warenkorb-Abwicklung 🛒

Komplexe Transaktionen erfordern die Koordination zwischen mehreren Systemen. Dieses Szenario zeigt, wie Bestände, Abrechnung und Bestellungen interagieren.

- Akteure:Kunde, Warenkorb-Dienst, Bestands-Dienst, Zahlungsgateway, Bestell-Dienst.

- Ablauf:

- Der Kunde fordert die Bezahlung an.

- Der Warenkorb-Service überprüft die Verfügbarkeit der Artikel mit dem Lagerbestands-Service.

- Das Zahlungsgateway verarbeitet die Transaktion.

- Bei Erfolg erstellt der Bestell-Service den Auftragsdatensatz.

- Der Lagerbestands-Service aktualisiert die Lagerbestände.

- Eine Bestätigung wird an den Kunden gesendet.

Beachten Sie die Abhängigkeit vom Zahlungsgateway. Wenn dieser Schritt fehlschlägt, muss das System einen Rückgängigmachungsvorgang auslösen, um die Lagerbestände wiederherzustellen. Ablaufdiagramme helfen dabei, diese bedingten Pfade visuell darzustellen.

Szenario 3: REST-API-Anfrage und Antwort 🌐

Moderne Systeme kommunizieren oft über standardisierte Protokolle. Dieses Beispiel konzentriert sich auf eine standardmäßige GET-Anfrage zur Datenabrufung.

- Akteure:Client, API-Gateway, Backend-Service, Datenbank.

- Ablauf:

- Der Client sendet eine HTTP-GET-Anfrage mit spezifischen Parametern.

- Das API-Gateway überprüft das Anfrage-Token.

- Die Anfrage wird an den Backend-Service weitergeleitet.

- Der Backend-Service erstellt eine Abfrage.

- Die Datenbank gibt das Ergebnis-Set zurück.

- Der Backend-Service formatiert die Daten in JSON.

- Das API-Gateway sendet die HTTP-200-Antwort.

Dieses Muster betont die Zustandslosigkeit. Das API-Gateway speichert keine Sitzungsdaten zwischen Anfragen; es leitet basierend auf dem aktuellen Token weiter.

Szenario 4: Datenbank-Transaktionsverwaltung 💾

Die Datenintegrität beruht auf Transaktionen. Dieses Szenario veranschaulicht die Commit- und Rollback-Mechanismen.

- Akteure:Anwendung, Datenbankverwaltungssystem.

- Ablauf:

- Die Anwendung beginnt einen Transaktionsblock.

- Anweisung A wird ausgeführt (z. B. Konto aktualisieren).

- Anweisung B wird ausgeführt (z. B. Buchführung aktualisieren).

- Die Anwendung fordert einen Commit an.

- Die Datenbank bestätigt die Commit-Operation.

- Oder, falls ein Fehler auftritt, fordert die Anwendung eine Rücksetzung an.

- Die Datenbank verwirft die Änderungen.

Sequenzdiagramme klären die Zeitpunkte des Commits. Es ist nicht automatisch; es ist eine explizite Nachricht, die von der Anwendung gesendet wird.

Szenario 5: Ereignisbenachrichtigungssystem 🔔

Systeme müssen häufig andere Teile der Architektur informieren, ohne direkt gekoppelt zu sein. Hierbei wird ein asynchroner Ansatz verwendet.

- Akteure: Ereignis-Producer, Nachrichtenbroker, Ereignis-Verbraucher.

- Ablauf:

- Der Producer erkennt eine Zustandsänderung.

- Der Producer veröffentlicht ein Ereignis beim Broker.

- Der Producer wartet nicht auf Bestätigung.

- Der Broker speichert das Ereignis.

- Der Verbraucher abonniert das Thema.

- Der Verbraucher ruft das Ereignis ab und verarbeitet es.

- Der Verbraucher sendet eine Bestätigung an den Broker.

Dies entkoppelt den Producer vom Verbraucher. Wenn der Verbraucher offline ist, hält der Broker die Nachricht zurück. Dieser Ablauf ist entscheidend für resilienten Architekturen.

Szenario 6: Datei-Upload-Prozess 📤

Die Verarbeitung großer Daten erfordert das Aufteilen in Teile und die Überprüfung. Dieses Szenario behandelt den Lebenszyklus eines Datei-Transfers.

- Akteure: Benutzer, Upload-Service, Speichersystem.

- Ablauf:

- Der Benutzer startet den Upload einer großen Datei.

- Der Service überprüft die Dateigrößenbegrenzungen.

- Der Service generiert eine eindeutige ID für die Sitzung.

- Der Benutzer sendet die Teile nacheinander.

- Der Service bestätigt den Empfang jedes Teils.

- Der Benutzer signalisiert die Fertigstellung.

- Der Service setzt die Teile im Speichersystem zusammen.

- Der Service führt eine Virenscans durch.

- Der Service bestätigt die Verfügbarkeit für den Benutzer.

Beachten Sie die mehrfachen Hin- und Rückfahrten zur Bestätigung von Datenblöcken. Dies verhindert Datenverlust, falls ein Netzwerkunterbrechung auftritt.

Szenario 7: Mikroservice-Kommunikation 🏗️

In verteilten Systemen sprechen Dienste direkt miteinander. Dieses Beispiel zeigt die Dienstentdeckung und das Routing.

- Akteure: Dienst A, Dienst B, Dienst-Registrierung.

- Ablauf:

- Dienst A benötigt Daten von Dienst B.

- Dienst A fragt die Dienst-Registrierung nach der Adresse von Dienst B ab.

- Die Registrierung gibt die IP-Adresse und den Port zurück.

- Dienst A sendet die Anfrage direkt an Dienst B.

- Dienst B verarbeitet die Logik.

- Dienst B gibt die Antwort zurück.

- Dienst A speichert die Antwort zur zukünftigen Verwendung im Cache.

Dieses Muster verringert im Laufe der Zeit die Last auf der Registrierung. Sobald die Adresse bekannt ist, ist die direkte Kommunikation effizienter.

Szenario 8: Datenvalidierungsablauf ✅

Eingabeverifizierung verhindert, dass schlechte Daten in das System gelangen. Dieses Szenario tritt vor der Hauptgeschäftslogik auf.

- Akteure: Eingabehandler, Validierer, Hauptprozessor.

- Ablauf:

- Der Eingabehandler empfängt Rohdaten.

- Der Handler übergibt die Daten an den Validierer.

- Der Validierer prüft das Format (z. B. E-Mail-Regex).

- Der Validierer prüft die Existenz (z. B. Fremdschlüssel).

- Der Validierer gibt einen Bestehen-/Fehlschlagen-Status zurück.

- Wenn die Prüfung bestanden wird, gelangen die Daten zum Hauptprozessor.

- Wenn die Prüfung fehlschlägt, wird der Fehler an den Eingabehandler zurückgegeben.

Die Trennung der Validierungslogik macht den Hauptprozessor übersichtlicher. Er geht davon aus, dass die Daten korrekt sind, und konzentriert sich auf die Verarbeitung.

Szenario 9: Fehlerbehandlung und Ausnahmepropagation ❌

Systeme fallen aus. Diese Abbildung zeigt, wie Fehler nach oben im Stapel reisen.

- Akteure: Client, Controller, Service, Repository.

- Ablauf:

- Client fordert Daten an.

- Controller ruft Service auf.

- Service ruft Repository auf.

- Repository wirft eine Datenbankausnahme.

- Service fängt die Ausnahme ab.

- Service protokolliert die Fehlerdetails.

- Service wirft eine benutzerfreundliche Ausnahme.

- Controller fängt die Ausnahme ab.

- Controller gibt einen HTTP-500-Fehler zurück.

Dies stellt sicher, dass sensible Datenbankfehler nicht an den Client weitergegeben werden, während gleichzeitig sichergestellt wird, dass der Benutzer erfährt, dass etwas schiefgelaufen ist.

Szenario 10: Geplante Aufgabenausführung ⏰

Hintergrundaufgaben laufen ohne Benutzerinteraktion. Dieses Szenario behandelt die Auslösung und Ausführung.

- Akteure: Scheduler, Task Runner, externe API.

- Ablauf:

- Scheduler löst zu einem bestimmten Zeitpunkt aus.

- Scheduler weckt den Task Runner.

- Task Runner prüft auf ausstehende Aufgaben.

- Task Runner verbindet sich mit der externen API.

- Externe API verarbeitet die Gruppe.

- Externe API gibt den Status zurück.

- Task Runner aktualisiert die Aufgabenprotokolle.

- Task Runner geht wieder in den Schlafzustand.

Sequenzdiagramme für geplante Aufgaben enthalten oft einen Zeitindikator, um die Lücke zwischen Auslösung und Ausführung zu zeigen.

Nachrichtentypen und Verhaltens-Tabelle 📋

Das Verständnis der Pfeiltypen ist entscheidend für eine genaue Diagrammierung. Die folgende Tabelle beschreibt gängige Nachrichtentypen und ihr Verhalten.

| Nachrichtentyp | Pfeilart | Verhalten | Anwendungsfall |

|---|---|---|---|

| Synchron | Vollständige Linie + Gefüllter Pfeil | Aufrufer wartet auf Antwort | API-Aufrufe, Funktionsaufrufe |

| Asynchron | Vollständige Linie + Offener Pfeil | Aufrufer wartet nicht | Benachrichtigungen, Feuern-und-vergessen |

| Rückgabe | Punktierte Linie + Offener Pfeil | Antwort auf synchronen Aufruf | Datenrückgabe, Statusbestätigung |

| Selbstaufruf | Gekrümmerter Pfeil | Objekt ruft sich selbst auf | Rekursive Logik, interne Methoden |

| Zerstören | X-Markierung | Lebenslinie endet | Sitzungsbeendigung, Objektlöschung |

Best Practices für das Design 🛠️

Ein lesbares Diagramm erfordert Disziplin. Die Einhaltung spezifischer Richtlinien verbessert die Klarheit für alle Beteiligten.

- Halte es flach: Vermeide sich kreuzende Linien. Wenn Linien sich kreuzen, wird das Diagramm schwer verfolgbar.

- Gruppiere verwandte Akteure: Platziere Akteure, die häufig interagieren, horizontal dicht beieinander.

- Verwende kombinierte Fragmente: Verwenden

altfür Alternativen undloopfür Iterationen anstelle der Darstellung jedes einzelnen Schritts. - Nachrichten klar beschriften: Fügen Sie den Methodennamen oder das Aktionssubstantiv auf dem Pfeil hinzu.

- Einschränkung des Umfangs: Konzentrieren Sie sich auf einen Use Case pro Diagramm. Mischen Sie keine Anmeldeabläufe mit Kassenabläufen.

- Zeitliche Konsistenz: Stellen Sie sicher, dass der vertikale Abstand die relative Zeitspanne widerspiegelt, wo immer möglich.

Häufige Fehler, die vermieden werden sollten ⚠️

Selbst erfahrene Designer machen Fehler. Die Aufmerksamkeit auf diese häufigen Fehler spart Zeit bei der Überprüfung.

- Ignorieren von Fehlerpfaden: Nur die Darstellung des glücklichen Pfades macht das System zerbrechlich erscheinen.

- Zu viele Lebenslinien: Wenn ein Diagramm mehr als 10 vertikale Linien hat, ist es wahrscheinlich zu komplex und sollte aufgeteilt werden.

- Fehlende Rückgabemeldungen: Bei synchronen Aufrufen ist der Rückweg implizit, sollte aber bei komplexen Abläufen zur Klarheit gezeigt werden.

- Ungenaue Akteure: Vermeiden Sie generische Bezeichnungen wie „System“ oder „Benutzer“. Verwenden Sie spezifische Namen wie „Zahlungsgateway“ oder „Frontend-Client“.

- Ignorieren des Zustands: Ein Sequenzdiagramm zeigt Zustandsänderungen nicht gut. Ergänzen Sie es gegebenenfalls durch ein Zustandsdiagramm.

Abschließende Überlegungen 🎯

Sequenzdiagramme sind ein Kommunikationswerkzeug, kein bloßes technisches Artefakt. Sie schließen die Lücke zwischen Geschäftsanforderungen und der Code-Implementierung. Durch die Untersuchung dieser zehn realen Szenarien gewinnen Sie Einblicke in die Datenflüsse durch komplexe Systeme.

Konzentrieren Sie sich auf Klarheit und Präzision. Ein gut gezeichnetes Diagramm reduziert Mehrdeutigkeiten während der Entwicklung. Es ermöglicht Teams, Engpässe, Rennbedingungen und logische Lücken zu erkennen, bevor ein einziger Codezeile geschrieben wird. Verwenden Sie diese Beispiele als Grundlage für Ihre eigenen architektonischen Entwürfe.

Denken Sie daran, dass Werkzeuge sich ändern, aber die Logik bleibt konstant. Unabhängig davon, ob Sie ein Monolith oder ein verteiltes System entwerfen, bleiben die Prinzipien der Interaktion und der Timing unverändert. Wenden Sie diese Muster konsistent an, um hohe Standards in Ihrer Dokumentation zu gewährleisten.