आधुनिक डेटा संरचना में, सूचना की विश्वसनीयता डिज़ाइन चरण में निर्मित संरचनात्मक सुरक्षा के ऊपर निर्भर करती है। डेटा अखंडता एक बाद की बात नहीं है; यह विश्वसनीय प्रणालियों की नींव है। एक एंटिटी रिलेशनशिप डायग्राम (ERD) के डिज़ाइन करते समय, लक्ष्य यह है कि एक नक्शा बनाया जाए जो स्वाभाविक रूप से विकृति, असंगति और हानि को रोके। कठोर प्रतिबंधों को लागू करके, वास्तुकार यह सुनिश्चित करते हैं कि डेटाबेस लोड और लेन-देन के दौरान अपेक्षित तरीके से व्यवहार करे।

इन बलपूर्वक लागू किए गए नियमों के बिना, डेटा मानव त्रुटि, एप्लिकेशन बग और समानांतर पहुंच की समस्याओं के शिकार हो जाता है। एक अच्छी तरह से संरचित ERD एप्लिकेशन तर्क और स्टोरेज लेयर के बीच एक संविदा के रूप में काम करता है, जो यह निर्धारित करता है कि क्या अनुमत है और क्या निषेध है। यह लेख कठोर डिज़ाइन सिद्धांतों के माध्यम से संगतता बनाए रखने के तंत्रों का विवरण प्रस्तुत करता है।

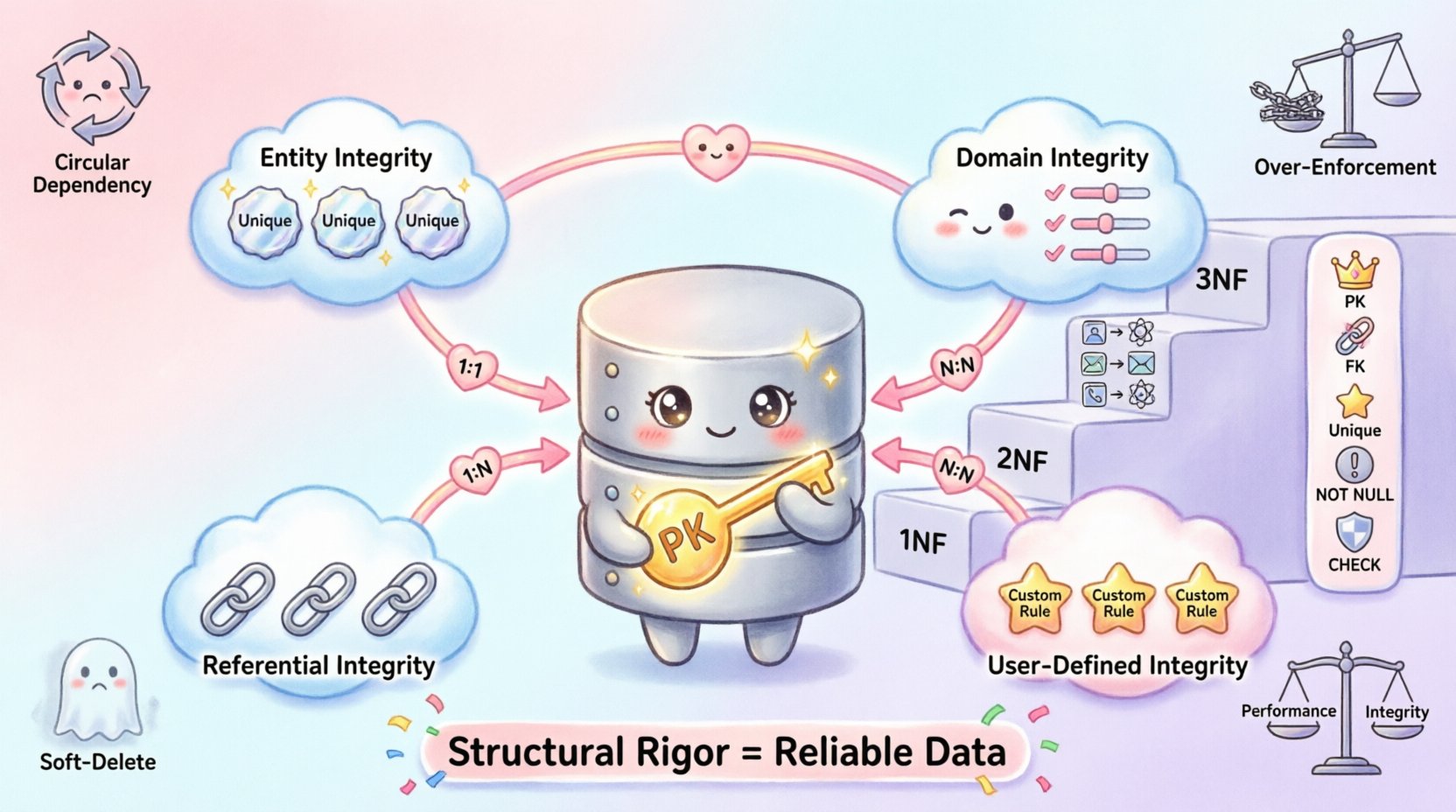

डेटा अखंडता की परतों को समझना 🔍

अखंडता एक ही अवधारणा नहीं है, बल्कि विभिन्न डेटाबेस संरचना स्तरों पर लागू होने वाले नियमों का संग्रह है। इन परतों को पहचानने से लक्षित प्रतिबंध लागू करने की संभावना होती है।

1. एंटिटी अखंडता

एंटिटी अखंडता सुनिश्चित करती है कि एक तालिका में प्रत्येक पंक्ति को अद्वितीय रूप से पहचाना जा सके। यह किसी भी संबंधात्मक मॉडल के लिए सबसे मूलभूत आवश्यकता है। अद्वितीय पहचान के बिना, परिवर्तनों या संबंधों को ट्रैक करना असंभव हो जाता है।

- प्राथमिक कुंजियाँ: एक कॉलम या कॉलम का सेट जो एक रिकॉर्ड के लिए अद्वितीय पहचानकर्ता के रूप में निर्धारित किया गया है।

- खाली नहीं: प्राथमिक कुंजी कॉलम में खाली मान नहीं हो सकते, जिससे सुनिश्चित होता है कि प्रत्येक रिकॉर्ड मौजूद है।

- अद्वितीयता: कोई भी दो पंक्तियाँ समान प्राथमिक कुंजी मान साझा नहीं कर सकती हैं।

2. डोमेन अखंडता

डोमेन अखंडता एक विशिष्ट कॉलम में रखे जा सकने वाले मानों को सीमित करती है। इससे यह सुनिश्चित होता है कि डेटा अपेक्षित पैरामीटर्स, जैसे प्रकार, श्रेणी या प्रारूप में रहे।

- डेटा प्रकार: सुनिश्चित करना कि आयु के लिए एक कॉलम में केवल पूर्णांक संख्याएं स्टोर हों, टेक्स्ट नहीं।

- चेक प्रतिबंध: यह सत्यापित करना कि कोई मान एक विशिष्ट श्रेणी में आता है, जैसे 0 और 100 के बीच का प्रतिशत।

- डिफ़ॉल्ट मान: इन्सर्ट करते समय कोई मान प्रदान न करने पर एक फॉलबैक मान प्रदान करना।

3. संदर्भ अखंडता

यह सुनिश्चित करता है कि तालिकाओं के बीच संबंध संगत रहें। यदि एक तालिका में एक रिकॉर्ड दूसरे की ओर इशारा करता है, तो लक्षित रिकॉर्ड मौजूद होना चाहिए। इससे ऐसे अनाथ रिकॉर्ड से बचा जाता है जो अस्तित्वहीन डेटा को संदर्भित करते हैं।

- विदेशी कुंजियाँ: एक कॉलम जो दूसरी तालिका के प्राथमिक कुंजी से जुड़ता है।

- कैस्केडिंग नियम: जब मुख्य रिकॉर्ड में परिवर्तन होता है, तो क्रियाओं (हटाना या अद्यतन करना) को परिभाषित करना।

- खाली मान का प्रबंधन: तय करना कि क्या संबंध वैकल्पिक (खाली) हो सकता है या अनिवार्य होना चाहिए।

4. उपयोगकर्ता-परिभाषित अखंडता

ये व्यापार-विशिष्ट नियम हैं जो मानक श्रेणियों में फिट नहीं होते। इन्हें डिजाइन या एप्लिकेशन लेयर में कस्टम लॉजिक की आवश्यकता होती है।

- कस्टम सत्यापन:यह सुनिश्चित करना कि तारीख भविष्य में न हो।

- शर्ती तर्क: यदि स्थिति “रद्द” है, तो कोई अन्य भुगतान रिकॉर्ड अनुमत नहीं है।

मूल ERD प्रतिबंध और उनका प्रभाव 🧱

ERD इन प्रतिबंधों को दृश्यमान बनाता है, जिससे डेवलपर्स और स्टेकहोल्डर्स को दिखाई देता है। निम्नलिखित तालिका सामान्य प्रतिबंधों, उनके उद्देश्य और डेटा सुसंगतता पर उनके प्रभाव को स्पष्ट करती है।

| प्रतिबंध प्रकार | कार्य | लागू करने का बिंदु |

|---|---|---|

| प्राथमिक कुंजी | पंक्तियों की विशिष्ट पहचान करता है | तालिका परिभाषा |

| विदेशी कुंजी | तालिकाओं को एक साथ जोड़ता है | संबंध रेखा |

| अद्वितीय | कॉलम में डुप्लीकेट मानों को रोकता है | कॉलम परिभाषा |

| खाली नहीं | क्षेत्र के लिए मान की आवश्यकता होती है | कॉलम परिभाषा |

| जांच | शर्त के खिलाफ मान की जांच करता है | कॉलम या तालिका परिभाषा |

जब इन प्रतिबंधों को डिजाइन में सही तरीके से परिभाषित किया जाता है, तो नीचे के डेटाबेस इंजन उन्हें स्वचालित रूप से लागू करता है। इससे एप्लिकेशन कोड से सत्यापन के बोझ को हटा दिया जाता है, जिससे बग और सुरक्षा की कमजोरियों के जोखिम को कम किया जाता है।

संबंध बहुलता और अखंडता 🔄

ERD में संबंधित एकताओं को जोड़ने वाली रेखाएं संबंधों का प्रतिनिधित्व करती हैं। इन संबंधों की बहुलता आवश्यक अखंडता नियमों की कठोरता को निर्धारित करती है।

एक-से-एक संबंध

यह तब होता है जब तालिका A में एक रिकॉर्ड तालिका B में बिल्कुल एक ही रिकॉर्ड से मेल खाता है। यह सुरक्षा या प्रदर्शन के लिए बड़ी तालिकाओं को विभाजित करने के लिए आम है।

- प्रतिबंध: दोनों ओर आम तौर पर विदेशी कुंजी पर अद्वितीयता को लागू करती हैं।

- उदाहरण: एक व्यक्ति और उनका पासपोर्ट। एक व्यक्ति का एक पासपोर्ट होता है; एक पासपोर्ट एक व्यक्ति के लिए होता है।

एक-से-बहुत संबंध

सबसे आम संबंध प्रकार। तालिका A में एक रिकॉर्ड को तालिका B में कई रिकॉर्ड से जोड़ा जा सकता है।

- प्रतिबंध: विदेशी कुंजी “बहुत” वाली तालिका में स्थित होती है।

- अखंडता: विदेशी कुंजी को “एक” वाली तालिका में मौजूद एक मौजूदा मुख्य कुंजी को संदर्भित करना चाहिए।

- उदाहरण: एक ग्राहक और उनके आदेश। एक ग्राहक के कई आदेश होते हैं; एक आदेश एक ग्राहक के लिए होता है।

बहुत-से-बहुत संबंध

इसके लिए एक संयोजन तालिका की आवश्यकता होती है ताकि संबंध को दो एक-से-बहुत संबंधों में बदला जा सके।

- प्रतिबंध: संयोजन तालिका में संयुक्त मुख्य कुंजी या अद्वितीय प्रतिबंध होते हैं ताकि डुप्लीकेट संबंधों को रोका जा सके।

- अखंडता: लिंकिंग तालिका में चक्रीय डेटा या अतिरिक्त प्रविष्टियों को रोकता है।

- उदाहरण: छात्र और कोर्स। एक छात्र कई कोर्स लेता है; एक कोर्स में कई छात्र होते हैं।

नॉर्मलाइजेशन और डेटा सुसंगतता 📐

नॉर्मलाइजेशन डेटा को कम अतिरेक और बेहतर अखंडता के लिए व्यवस्थित करने की प्रक्रिया है। जबकि इसे आमतौर पर प्रदर्शन अनुकूलन के रूप में देखा जाता है, यह मुख्य रूप से डेटा अखंडता रणनीति है।

पहला सामान्य रूप (1NF)

सुनिश्चित करता है कि प्रत्येक कॉलम में परमाणु मान हों। एक ही सेल में सूचियाँ या ऐरे नहीं हों।

- लाभ:प्रश्न पूछने को सरल बनाता है और सुसंगत डेटा प्रकार सुनिश्चित करता है।

- उल्लंघन का जोखिम:एक फ़ील्ड में कई फ़ोन नंबर स्टोर करना एक नंबर को अपडेट करने में कठिनाई पैदा करता है।

दूसरा सामान्य रूप (2NF)

तालिका को 1NF में होने की आवश्यकता होती है और सभी गैर-कुंजी विशेषताओं को मुख्य कुंजी पर पूरी तरह निर्भर होना चाहिए।

- लाभ: आंशिक निर्भरता को दूर करता है।

- उल्लंघन का जोखिम: यदि ग्राहक बदल जाता है, तो आदेश तालिका में ग्राहक के पते के विवरण संग्रहित करने से अतिरिक्त बनावट बनती है।

तृतीय स्वरूप (3NF)

तालिका को 2NF में होने और कोई स्थानांतरित निर्भरता न होने की आवश्यकता होती है।

- लाभ: सुनिश्चित करता है कि गुण एकमात्र कुंजी पर निर्भर करें।

- उल्लंघन का जोखिम: जब एक पोस्टल कोड (जो शहर को निर्धारित करता है) द्वारा शहर निर्धारित होता है, तो ग्राहक तालिका में शहर का नाम संग्रहित करने से अपडेट विचलन उत्पन्न होते हैं।

दृढ़ डिज़ाइन के लिए कार्यान्वयन रणनीतियाँ 🛠️

इन अवधारणाओं को लागू करने के लिए मॉडलिंग चरण के दौरान अनुशासित दृष्टिकोण की आवश्यकता होती है। निम्नलिखित रणनीतियाँ उच्च अखंडता मानकों को बनाए रखने में मदद करती हैं।

- स्पष्ट नामकरण प्रणाली: विदेशी कुंजियों के लिए स्पष्ट नामों का उपयोग करें (उदाहरण के लिए,

उपयोगकर्ता_आईडीके बजायfk1) ताकि कोड समीक्षा के दौरान संबंध स्पष्ट हो जाएँ। - दस्तावेज़ीकरण: व्यावसायिक नियमों के साथ एरडी को टिप्पणी करें। संदर्भ के बिना एक सीमा बनाए रखना मुश्किल होता है।

- निर्माण से पहले सत्यापन: स्कीमा स्थानांतरण से पहले डिज़ाइन की समीक्षा करें कि संभावित अनाथ रिकॉर्ड हैं या नहीं।

- सीमाओं को अस्थायी रूप से अक्षम करें: केवल बैच डेटा लोड के दौरान अखंडता जांच को अक्षम करें, और डेटा गुणवत्ता की पुष्टि करने के लिए तुरंत बाद उन्हें पुनः सक्षम करें।

- ऑडिट ट्रेल्स: महत्वपूर्ण अखंडता क्षेत्रों में परिवर्तनों को लॉग करें ताकि यह ट्रैक किया जा सके कि किसने डेटा को कब बदला।

सीमा प्रबंधन में सामान्य त्रुटियाँ ⚠️

यहां तक कि एक ठोस योजना के साथ भी त्रुटियां होती हैं। सामान्य गलतियों को पहचानने से उन्हें बचने में मदद मिलती है।

1. चक्रीय निर्भरताएं

एक ऐसी स्थिति बनाना जहां तालिका A तालिका B पर निर्भर होती है, और तालिका B तालिका A पर निर्भर होती है। इससे तालिका निर्माण के दौरान लॉक लग जाता है।

- हल: सबसे पहले विदेशी कुंजी प्रतिबंध के बिना तालिकाएं बनाएं, फिर दोनों के अस्तित्व में आने के बाद प्रतिबंध जोड़ें।

2. अत्यधिक लागू करना

जहां लचीलापन की आवश्यकता हो, वहां कठोर प्रतिबंध लागू करना। इससे वैध व्यापार संचालन में बाधा उत्पन्न हो सकती है।

- हल: वैकल्पिक संबंधों के लिए नल-संभव विदेशी कुंजियों का उपयोग करें और यदि जटिल तर्क की आवश्यकता हो, तो वैलिडेशन को एप्लिकेशन लेयर में संभालें।

3. सॉफ्ट डिलीट को नजरअंदाज करना

एक का उपयोग करनाहटाएंकमांड डेटा को स्थायी रूप से हटा देता है, ऐतिहासिक रिकॉर्ड्स के लिए संदर्भात्मक अखंडता को तोड़ता है।

- हल:एक को लागू करें

is_deletedमहत्वपूर्ण ऐतिहासिक डेटा के लिए भौतिक हटाने के बजाय बूलियन फ्लैग का उपयोग करें।

4. प्रदर्शन बनाम अखंडता के विकल्प

अत्यधिक प्रतिबंध लेखन संचालन को धीमा कर सकते हैं। प्रत्येक इन्सर्ट को हर नियम की जांच करनी होगी।

- हल:खोज को तेज करने के लिए विदेशी कुंजियों को इंडेक्स करें। वास्तविक समय में वैलिडेशन की आवश्यकता को सिस्टम की थ्रूपुट आवश्यकताओं के खिलाफ संतुलित करें।

समय के साथ अखंडता बनाए रखना 🔄

डेटा अखंडता एक बार की सेटअप नहीं है। जैसे-जैसे व्यापार आवश्यकताएं विकसित होती हैं, स्कीमा को मौजूदा डेटा को नुकसान नहीं पहुंचाए बिना अनुकूलित करना चाहिए।

- स्कीमा संस्करण निर्धारण:डेटाबेस परिवर्तनों को कोड के रूप में लें। संस्करण नियंत्रण के कारण यदि कोई प्रतिबंध सिस्टम को बिगड़ देता है, तो वापस ले लिया जा सकता है।

- माइग्रेशन परीक्षण:उत्पादन डेटा आयतन की नकल करने वाले स्टेजिंग पर्यावरण में माइग्रेशन स्क्रिप्ट चलाएं।

- अवधि के लिए ऑडिट:अनाथ रिकॉर्ड्स को खोजने के लिए प्रश्न चलाएं जो बग या सीधे पहुंच के कारण छूट गए हों।

- बैकअप रणनीतियां:नियमित बैकअप सुनिश्चित करते हैं कि यदि अखंडता को नुकसान पहुंचता है, तो बचाव के लिए एक साफ स्थिति उपलब्ध हो।

संरचनात्मक कठोरता पर अंतिम विचार 🎯

मजबूत डेटा अखंडता वाले सिस्टम का निर्माण करने के लिए भविष्यवाणी और अनुशासन की आवश्यकता होती है। ईआरडी पूरी विकास टीम को इन नियमों के बारे में संचार करने के लिए मुख्य उपकरण के रूप में कार्य करता है। डेटाबेस स्तर पर प्रतिबंधों को लागू करके, संगठन एप्लिकेशन तर्क की जटिलता को कम करते हैं और अपने डेटा में विश्वास बढ़ाते हैं।

हर एक सीमा जोड़ने से एक सुरक्षा बाड़ बनती है। वे प्रणाली के रास्ते से भटकने से रोकती हैं। डिज़ाइन चरण के दौरान वे सीमित लग सकती हैं, लेकिन वे लंबे समय तक विकास के लिए आवश्यक स्थिरता प्रदान करती हैं। इन नियमों को प्राथमिकता देने से यह सुनिश्चित होता है कि डेटा एक विश्वसनीय संपत्ति बनी रहे, न कि एक दायित्व।

इन अभ्यासों को अपनाने से एक लचीली आर्किटेक्चर बनती है जो आधुनिक डेटा प्रोसेसिंग की जटिलताओं का सामना कर सकती है। परिणाम एक प्रणाली है जहां सटीकता निर्मित होती है, न कि बाहर से जोड़ी जाती है।