W nowoczesnej architekturze danych niezawodność informacji zależy od strukturalnych zabezpieczeń zaimplementowanych w fazie projektowania. Integralność danych nie jest dodatkowym elementem; jest fundamentem wiarygodnych systemów. Podczas projektowania diagramu relacji encji (ERD) celem jest stworzenie szablonu, który w sposób naturalny zapobiega uszkodzeniom, niezgodnościom i utracie danych. Poprzez stosowanie surowych ograniczeń architekci zapewniają, że baza danych zachowuje się przewidywalnie pod obciążeniem i w trakcie transakcji.

Bez tych wymuszonych zasad dane stają się podatne na błędy ludzkie, błędy w aplikacjach oraz problemy z jednoczesnym dostępem. Dobrze zaprojektowany ERD działa jak umowa między logiką aplikacji a warstwą przechowywania danych, definiując, co jest dozwolone, a co zabronione. Niniejszy artykuł szczegółowo opisuje mechanizmy utrzymywania spójności poprzez rygorystyczne zasady projektowania.

Zrozumienie warstw integralności danych 🔍

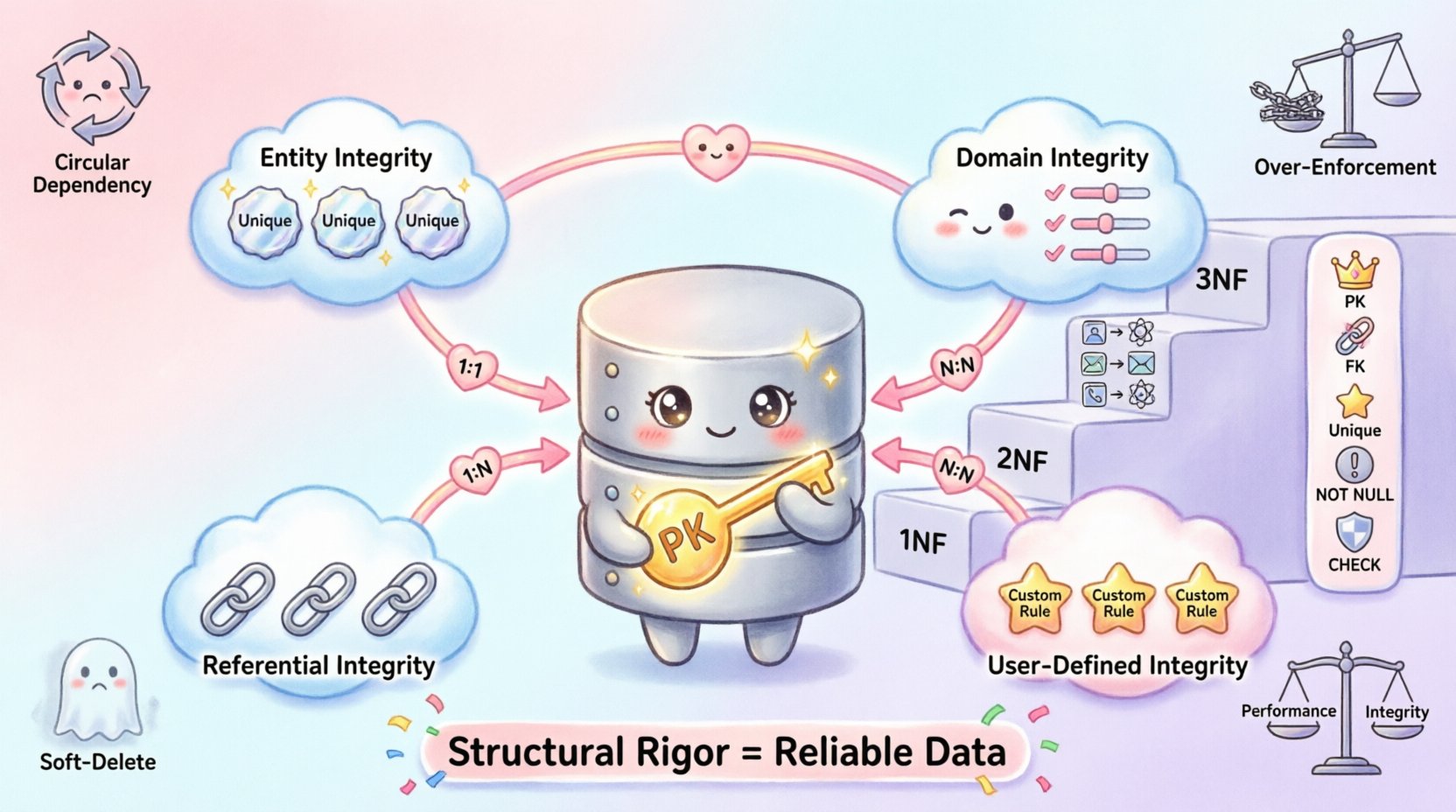

Integralność nie jest pojedynczym pojęciem, lecz zbiorem zasad, które obowiązują na różnych poziomach struktury bazy danych. Rozpoznanie tych warstw pozwala na celowe implementowanie ograniczeń.

1. Integralność encji

Integralność encji zapewnia, że każdy wiersz w tabeli jest jednoznacznie identyfikowalny. Jest to najbardziej podstawowe wymaganie dla każdego modelu relacyjnego. Bez jednoznacznej identyfikacji śledzenie zmian lub relacji staje się niemożliwe.

- Klucze główne: Kolumna lub zestaw kolumn oznaczonych jako unikalny identyfikator rekordu.

- Nie może być puste: Kolumna klucza głównego nie może zawierać wartości null, co zapewnia istnienie każdego rekordu.

- Unikalność: Żadne dwa wiersze nie mogą mieć tej samej wartości klucza głównego.

2. Integralność domeny

Integralność domeny ogranicza wartości, które mogą być umieszczone w konkretnej kolumnie. Zapewnia to, że dane pozostają w oczekiwanych parametrach, takich jak typy, zakresy lub formaty.

- Typy danych: Zapewnienie, że kolumna dla wieku przechowuje tylko liczby całkowite, a nie tekst.

- Ograniczenia sprawdzające: Weryfikacja, czy wartość mieści się w określonym zakresie, np. procent między 0 a 100.

- Wartości domyślne: Dostarczanie wartości domyślnej, jeśli podczas wstawiania nie została podana żadna wartość.

3. Integralność referencyjna

Zapewnia, że relacje między tabelami pozostają spójne. Jeśli rekord w jednej tabeli wskazuje na inny, to docelowy rekord musi istnieć. Zapobiega to istnieniu zaniedbanych rekordów, które odnoszą się do nieistniejących danych.

- Klucze obce: Kolumna łącząca się z kluczem głównym innej tabeli.

- Zasady kaskadowe: Określanie działań (usunięcie lub aktualizacja) w przypadku zmiany rekordu nadrzędnego.

- Obsługa wartości null: Decyzja, czy relacja może być opcjonalna (null) czy obowiązkowa.

4. Integralność zdefiniowana przez użytkownika

To są zasady specyficzne dla działalności, które nie mieszczą się w standardowych kategoriach. Często wymagają niestandardowej logiki w warstwie projektu lub aplikacji.

- Weryfikacja niestandardowa:Zapewnienie, że data nie znajduje się w przyszłości.

- Logika warunkowa: Jeśli status to „Anulowane”, to nie są dozwolone żadne inne rekordy płatności.

Podstawowe ograniczenia ERD i ich wpływ 🧱

ERD wizualizuje te ograniczenia, czyniąc je widocznymi dla programistów i stakeholderów. Poniższa tabela przedstawia typowe ograniczenia, ich cel oraz wpływ na spójność danych.

| Typ ograniczenia | Funkcja | Punkt stosowania |

|---|---|---|

| Klucz podstawowy | Jednoznacznie identyfikuje wiersze | Definicja tabeli |

| Klucz obcy | Łączy tabele ze sobą | Linia relacji |

| Unikalny | Zapobiega powtarzaniu się wartości w kolumnie | Definicja kolumny |

| Nie może być puste | Wymaga wartości dla pola | Definicja kolumny |

| Sprawdzenie | Weryfikuje wartość względem warunku | Definicja kolumny lub tabeli |

Gdy te ograniczenia są odpowiednio zdefiniowane w projekcie, silnik bazy danych automatycznie je stosuje. Usuwa to obciążenie weryfikacji z kodu aplikacji, zmniejszając ryzyko błędów i luk bezpieczeństwa.

Zaawansowana liczba relacji i integralność 🔄

Linie łączące encje w ERD reprezentują relacje. Liczba relacji określa rygorystyczność zasad integralności wymaganych.

Relacje jeden do jednego

Zdarza się to, gdy rekord w tabeli A odpowiada dokładnie jednemu rekordowi w tabeli B. Jest to powszechne przy dzieleniu dużych tabel pod kątem bezpieczeństwa lub wydajności.

- Ograniczenie: Zazwyczaj obie strony wymuszają unikalność klucza obcego.

- Przykład: Osoba i jej paszport. Jedna osoba ma jeden paszport; jeden paszport należy do jednej osoby.

Relacje jeden do wielu

Najczęściej występujący typ relacji. Jeden rekord w tabeli A może być powiązany z wieloma rekordami w tabeli B.

- Ograniczenie: Klucz obcy znajduje się w tabeli po stronie „wiele”.

- Integralność: Klucz obcy musi odnosić się do istniejącego klucza podstawowego w tabeli po stronie „jeden”.

- Przykład: Klient i jego zamówienia. Jeden klient ma wiele zamówień; jedno zamówienie należy do jednego klienta.

Relacje wiele do wielu

Wymaga tabeli pośredniej, aby rozwiązać relację na dwie relacje jeden do wielu.

- Ograniczenie: Tabela pośrednia zawiera złożone klucze podstawowe lub ograniczenia unikalności, aby zapobiec powtórzonym powiązaniom.

- Integralność: Zapobiega cyklicznym danym lub nadmiarowym wpisom w tabeli pośredniej.

- Przykład: Studenci i kursy. Student uczestniczy w wielu kursach; kurs ma wielu studentów.

Normalizacja i spójność danych 📐

Normalizacja to proces organizowania danych w celu zmniejszenia nadmiarowości i poprawy integralności. Choć często postrzegana jako optymalizacja wydajności, jest przede wszystkim strategią integralności danych.

Pierwsza postać normalna (1NF)

Gwarantuje, że każda kolumna zawiera wartości atomowe. Brak list lub tablic w jednym polu.

- Zalety:Uproszczenie zapytań i zapewnienie spójnych typów danych.

- Ryzyko naruszenia:Przechowywanie wielu numerów telefonu w jednym polu utrudnia aktualizację pojedynczego numeru.

Druga postać normalna (2NF)

Wymaga, aby tabela była w 1NF, a wszystkie atrybuty niekluczowe były całkowicie zależne od klucza podstawowego.

- Zalety:Usuwa zależności częściowe.

- Ryzyko naruszenia:Przechowywanie szczegółów adresu klienta w tabeli Zamówienie powoduje nadmiarowość, jeśli klient zmienia miejsce zamieszkania.

Trzecia postać normalna (3NF)

Wymaga, aby tabela była w 2NF i nie miała zależności przechodnich.

- Zalety:Gwarantuje, że atrybuty zależą wyłącznie od klucza.

- Ryzyko naruszenia:Przechowywanie nazwy miasta w tabeli klienta, gdy miasto jest określone kodem pocztowym (który określa miasto), powoduje anomalie aktualizacji.

Strategie wdrażania dla solidnego projektowania 🛠️

Zastosowanie tych koncepcji wymaga dyscyplinowanego podejścia w fazie modelowania. Poniższe strategie pomagają utrzymać wysokie standardy integralności.

- Jasne zasady nazewnictwa: Używaj jasnych nazw dla kluczy obcych (np.

id_użytkownikazamiastfk1) aby relacje były oczywiste podczas przeglądów kodu. - Dokumentacja: Uwzględnij zasady biznesowe na diagramie ERD. Ograniczenie bez kontekstu jest trudne do utrzymania.

- Weryfikacja przed utworzeniem: Przejrzyj projekt pod kątem potencjalnych zaniedbanych rekordów przed migracją schematu.

- Tymczasowe wyłączanie ograniczeń: Wyłączaj sprawdzanie integralności tylko podczas ładowania dużych ilości danych, a natychmiast po tym włącz je ponownie, aby zweryfikować jakość danych.

- Ślady audytu: Rejestruj zmiany w kluczowych polach integralności, aby śledzić, kto zmienił dane i kiedy.

Typowe pułapki w zarządzaniu ograniczeniami ⚠️

Nawet z solidnym planem mogą wystąpić błędy. Rozpoznawanie typowych błędów pomaga im uniknąć.

1. Zależności cykliczne

Tworzenie sytuacji, w której tabela A zależy od tabeli B, a tabela B zależy od tabeli A. Powoduje to zamknięcie w pętli podczas tworzenia tabel.

- Rozwiązanie:Najpierw utwórz tabele bez ograniczenia klucza obcego, a następnie dodaj to ograniczenie po utworzeniu obu tabel.

2. Nadmierna kontrola

Nakładanie surowych ograniczeń tam, gdzie potrzebna jest elastyczność. Może to utrudniać prawidłowe działania biznesowe.

- Rozwiązanie:Używaj kluczy obcych z możliwością wartości null dla relacji opcjonalnych i przeprowadzaj walidację na poziomie warstwy aplikacji, jeśli wymagana jest złożona logika.

3. Ignorowanie usuwania miękkiego

UżywanieDELETEpolecenie usuwa dane na stałe, naruszając integralność referencyjną dla rekordów historycznych.

- Rozwiązanie:Zaimplementuj

is_deletedflagę logiczną zamiast fizycznego usuwania dla kluczowych danych historycznych.

4. Kompromis między wydajnością a integralnością

Nadmiar ograniczeń może spowolnić operacje zapisu. Każdy insert musi sprawdzić każdą zasadę.

- Rozwiązanie:Indeksuj klucze obce, aby przyspieszyć wyszukiwanie. Zrównowaguj potrzebę weryfikacji w czasie rzeczywistym z wymogami przepustowości systemu.

Zachowanie integralności w czasie 🔄

Integralność danych to nie jednorazowa konfiguracja. W miarę zmian wymagań biznesowych schemat musi się dostosować bez naruszania istniejących danych.

- Wersjonowanie schematu:Traktuj zmiany bazy danych jak kod. Kontrola wersji pozwala na cofnięcie zmian, jeśli ograniczenie spowoduje awarię systemu.

- Testowanie migracji:Uruchamiaj skrypty migracji w środowisku testowym, które odzwierciedla objętość danych produkcyjnych.

- Okresowe audyty:Uruchamiaj zapytania w celu znalezienia zaniedbanych rekordów, które mogły się przebić z powodu błędów lub bezpośredniego dostępu.

- Strategie kopii zapasowych:Regularne kopie zapasowe zapewniają, że w przypadku naruszenia integralności stan czysty będzie dostępny do odzyskania.

Ostateczne rozważania na temat rygorystyczności strukturalnej 🎯

Tworzenie systemu o silnej integralności danych wymaga przewidywania i dyscypliny. ERD pełni rolę podstawowego narzędzia do przekazywania tych zasad całej drużynie programistów. Wymuszanie ograniczeń na poziomie bazy danych pozwala organizacjom zmniejszyć złożoność logiki aplikacji i zwiększyć zaufanie do danych.

Każdy dodany limit to ramię zabezpieczające. Zapobiegają one odchylaniu się systemu od właściwego toru. Choć mogą wydawać się ograniczające w fazie projektowania, zapewniają niezbędną stabilność dla długoterminowego rozwoju. Ustalanie ich priorytetu gwarantuje, że dane pozostaną wiarygodnym zasobem, a nie obciążeniem.

Przyjęcie tych praktyk tworzy wytrzymałą architekturę zdolną do przetrwania złożoności współczesnej przetwarzania danych. Wynikiem jest system, w którym dokładność jest wbudowana, a nie dodawana.