Projektowanie solidnego modelu danych wymaga więcej niż tylko definiowania relacji między tabelami. Obejmuje to przewidywanie, jak dane ewoluują w czasie, oraz zapewnienie, że każda modyfikacja jest śledzona. Ślad audytu w diagramie relacji encji (ERD) stanowi fundament odpowiedzialności i pochodzenia danych. Poprzez jawne modelowanie mechanizmów śledzenia bezpośrednio w schemacie organizacje mogą utrzymywać integralność bez jedynego oparcia na zewnętrznych systemach rejestrowania.

Dlaczego śledzić zmiany danych? 📊

Wprowadzanie możliwości audytu to nie tylko preferencja techniczna; często jest wymaganiem regulacyjnym. Branże obsługujące wrażliwe informacje muszą udowodnić, kto uzyskał dostęp do jakich danych i kiedy. Poza zgodnością z przepisami, ślady audytu dostarczają kluczowych informacji do debugowania podczas awarii systemu. Gdy pojawia się rozbieżność w danych, zapisy historyczne pozwalają inżynierom odtworzyć stan bazy danych w dowolnym momencie.

- Zgodność:Przepisy często wymagają przechowywania dzienników zmian przez określony czas.

- Bezpieczeństwo:Identyfikowanie nieautoryzowanych modyfikacji lub naruszeń danych.

- Debugowanie:Śledzenie źródła uszkodzenia danych lub błędów logiki.

- Odpowiedzialność:Znając dokładnie, który użytkownik lub proces rozpoczął aktualizację rekordu.

Kluczowe elementy schematu audytu 🏗️

Podczas włączania śladów audytu do diagramu relacji encji (ERD) muszą istnieć określone kolumny, aby przechwytywać niezbędne metadane. Te pola powinny być standaryzowane między encjami, aby zapewnić spójność w raportowaniu i zapytaniach.

Kluczowe pola metadanych

Każda audytowalna encja powinna zawierać zestaw podstawowych atrybutów. Te pola zapisują cykl życia rekordu.

- Identyfikator rekordu:Unikalny klucz służący do rozróżnienia konkretnej wersji rekordu.

- Czas utworzenia:Dokładna data i godzina wstawienia rekordu.

- Czas ostatniej modyfikacji:Ostatni raz, gdy rekord został zmodyfikowany.

- Utworzony przez:Identyfikator użytkownika lub proces systemowy odpowiedzialny za wstawienie.

- Zaktualizowany przez:Identyfikator użytkownika lub proces systemowy odpowiedzialny za ostatnią zmianę.

- Typ operacji:Wskazuje, czy działanie było wstawieniem, aktualizacją czy usunięciem.

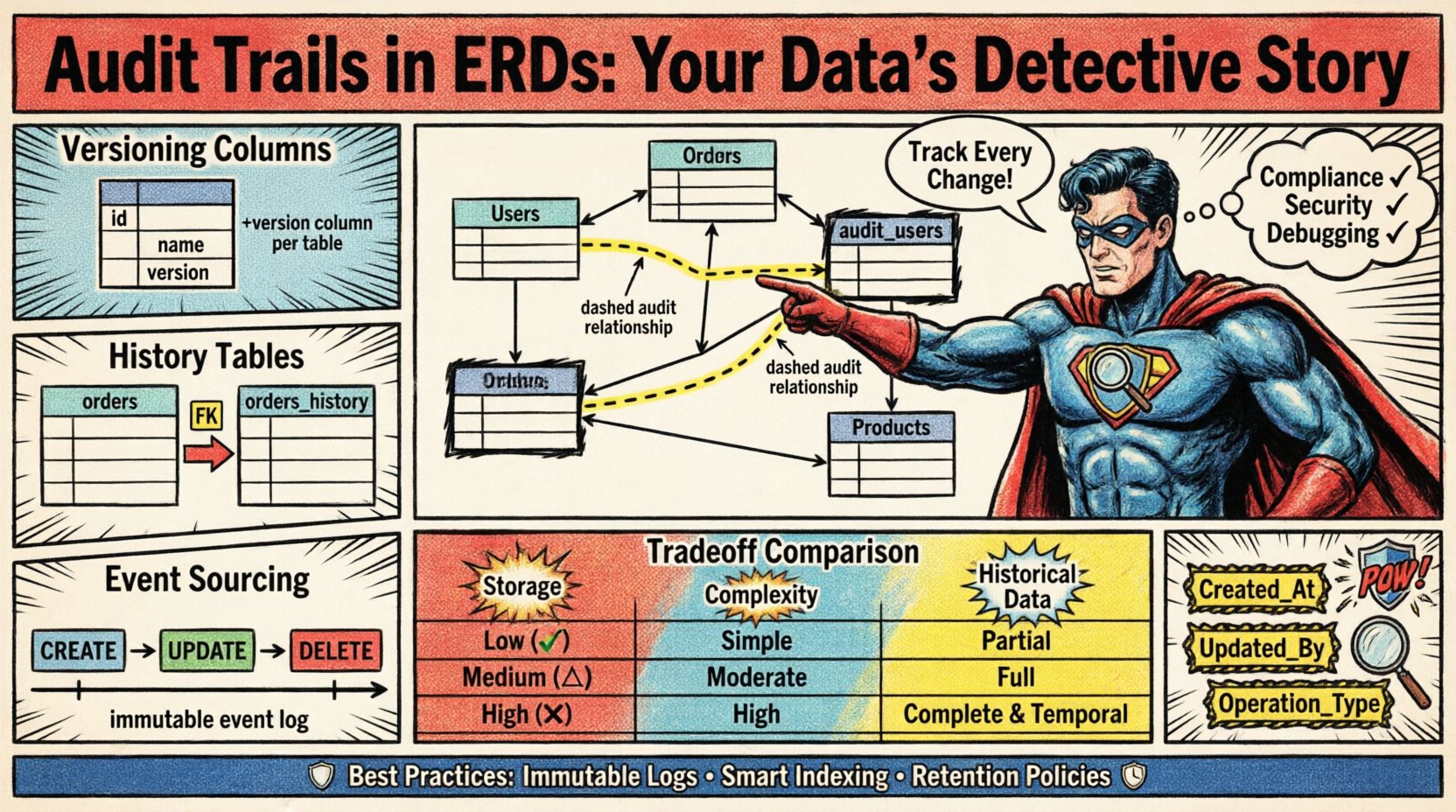

Strategie wdrożenia 🛠️

Istnieje kilka podejść architektonicznych do modelowania tych zmian. Każda strategia oferuje różne kompromisy pod kątem przechowywania danych, wydajności zapytań i złożoności. Wybór zależy od konkretnych potrzeb aplikacji oraz objętości danych.

1. Kolumny wersjonowania (miękkie aktualizacje)

Ten podejście polega na dodaniu kolumn audytu bezpośrednio do głównej tabeli encji. Jest to najprostszy sposób wdrożenia.

- Zalety:Minimalne zmiany schematu; łatwe wykonywanie zapytań dotyczących bieżącego stanu z historią.

- Wady:Nie zachowuje zrzutów historycznych; pokazuje tylko metadane najnowszej zmiany.

2. Równoległe tabele historii

Zamiast modyfikować główną tabelę, zmiany są rejestrowane w osobnej tabeli powiązanej kluczem obcym. Pozwala to na pełną historię każdej zmiany.

- Zalety:Czyste rozdzielenie danych bieżących i historii; pełna możliwość tworzenia zrzutów.

- Wady:Zwiększone wymagania pamięciowe; bardziej złożone zapytania wymagające łączeń.

3. Źródło zdarzeń

Cały stan encji jest odtwarzany na podstawie dziennika zdarzeń. Baza danych przechowuje tylko zmiany, a nie bieżący stan.

- Zalety:Pełna audytowalność; niezmienialne źródło danych.

- Wady:Wysoka złożoność logiki odtwarzania; nadmiarowe obciążenie wydajnościowe podczas obliczania stanu.

Projektowanie relacji 🔗

ERD musi wizualnie przedstawić, jak dane audytu są powiązane z encjami biznesowymi. Jasna wizualna różnica pomaga programistom zrozumieć schemat bez czytania dokumentacji.

- Jeden do wielu:Jeden rekord encji może mieć wiele wpisów dziennika audytu.

- Klucze obce:Tabela audytu powinna odnosić się do klucza głównego encji źródłowej.

- Indeksowanie:Klucze obce w tabeli audytu muszą być indeksowane, aby przyspieszyć wyszukiwanie.

Podczas rysowania diagramu używaj linii przerywanych, aby oznaczyć relacje audytu. Oddziela to je od standardowych relacji logiki biznesowej, takich jak zamówienia klientów czy zapasy produktów.

Analiza porównawcza metod 📋

Wybór odpowiedniego wzorca wymaga zrozumienia kontekstu operacyjnego. Poniższa tabela przedstawia cechy typowych podejść.

| Cecha | Kolumny wersjonowania | Tabele historii | Źródło zdarzeń |

|---|---|---|---|

| Nadmiar pamięci | Niski | Średni | Wysoki |

| Złożoność zapytań | Prosty | Umiarkowany | Złożony |

| Dane historyczne | Tylko metadane | Pełne zrzuty | Pełny strumień zdarzeń |

| Wymagane wysiłki | Niski | Średni | Wysoki |

Zagadnienia związane z wydajnością ⚡

Śledzenie audytowe dodaje nadmiar zapisu do każdej transakcji. Wraz ze wzrostem objętości danych wpływ na wydajność systemu staje się istotny. Aby zmniejszyć opóźnienia, konieczne są odpowiednie indeksowanie i partycjonowanie.

- Strategia indeksowania: Utwórz indeksy na kolumnach zaktualizowane_przez i zaktualizowane_w kolumnach. Ułatwia szybkie raportowanie aktywności użytkownika.

- Partycjonowanie: Dla systemów o dużym obciążeniu, partycjonuj tabele audytu według daty. Pozwala to przechowywać aktywne dane w szybkim magazynie, a starsze rekordy przenosić do chłodnego magazynu.

- Przetwarzanie partiami: Zamiast rejestrowania każdej mikrozmiany, rozważ zbieranie aktualizacji w partii, jeśli śledzenie w czasie rzeczywistym nie jest ściśle wymagane.

Integralność danych i bezpieczeństwo 🔒

Bezpieczeństwo ma pierwszeństwo przy projektowaniu mechanizmów audytu. Sam ślad audytowy musi być chroniony przed modyfikacjami. Jeśli atakujący może zmienić dzienniki, system traci wiarygodność.

- Niezmienne dzienniki: Upewnij się, że zapisy audytu nie mogą być usuwane ani modyfikowane przez zwykłych użytkowników.

- Kontrola dostępu: Ogranicz dostęp do zapisu do tabel audytu tylko do procesów systemowych lub kont z uprawnieniami administratora.

- Weryfikacja: Upewnij się, że identyfikatory użytkowników wymienione w dziennikach audytu faktycznie istnieją w katalogu użytkowników.

Utrzymanie i cykl życia 🔄

Polityki przechowywania danych określają, jak długo informacje audytowe muszą być przechowywane. Przechowywanie tych danych bez ograniczenia czasu jest nieefektywne i kosztowne. Istotne jest zdefiniowanie planu zarządzania cyklem życia.

- Archiwizacja: Przenieś zapisy starsze niż określony próg do osobnej bazy danych archiwalnej.

- Czyszczenie: Automatycznie usuwaj zapisy, które przekroczyły wymogi prawne dotyczące przechowywania.

- Monitorowanie: Skonfiguruj alerty dotyczące tempa wzrostu tabel audytu, aby zapobiec wyczerpaniu pamięci.

Najlepsze praktyki nazewnictwa schematu 📝

Spójne zasady nazewnictwa zmniejszają zamieszanie podczas rozwoju i utrzymania. Przestrzeganie standardowego wzorca nazewnictwa zapewnia łatwe rozpoznanie kolumn audytu w całym systemie.

- Przyrostki: Używaj przyrostków takich jak

audit_lub_logdla nazw tabel. - Znaczniki czasu: Używaj

_atprzyrostków dla kolumn czasu (np.created_at). - Identyfikatory: Użyj

_bysufiksy dla odwołań użytkownika (np.updated_by). - Klucze obce: Nazwij klucze jawnie (np.

source_entity_id) aby wyjaśnić relację.

Łącząc te praktyki z Diagramem Relacji Encji, deweloperzy tworzą system przejrzysty i odporny. Diagram staje się żyjącym dokumentem, który prowadzi nie tylko przechowywanie danych, ale także zarządzanie nimi przez cały okres ich istnienia.

Wnioski 📌

Tworzenie śladu audytu w modelu danych to podstawowy krok w nowoczesnej architekturze danych. Przekształca statyczny diagram w dynamiczne narzędzie do zarządzania. Niezależnie od tego, czy wykorzystuje się kolumny wersjonowania, czy dedykowane tabele historii, cel pozostaje ten sam: zapewnienie, że każda akcja w systemie jest zapisywana i dostępna. Czynne planowanie relacji, indeksowania oraz zasad przechowywania zapewnia, że funkcja audytu wspiera działalność biznesową bez utrudniania wydajności.