Architektura danych stanowi fundament każdego solidnego systemu cyfrowego. Gdy aplikacja rośnie, struktura podstawowa musi ewoluować, aby radzić sobie z rosnącym obciążeniem, złożonością i objętością danych. Diagram relacji encji (ERD) to więcej niż statyczna mapa; jest to strategiczny projekt określający sposób przepływu, powiązań i trwałego przechowywania informacji w bazie danych. Projektowanie z myślą o rozwoju wymaga przewidywania, zapewniając, że schemat będzie mógł pomieścić przyszłe wymagania bez konieczności całkowitej przebudowy.

Zły model prowadzi do węzłów zakłóceń, wolnej wydajności zapytań i sztywnych ograniczeń, które hamują tempo rozwoju. Z kolei dobrze zaprojektowany ERD wspiera elastyczność, integralność i wydajność. Niniejszy przewodnik omawia kluczowe zasady budowy modeli danych, które wytrzymają próbę czasu i rozwoju.

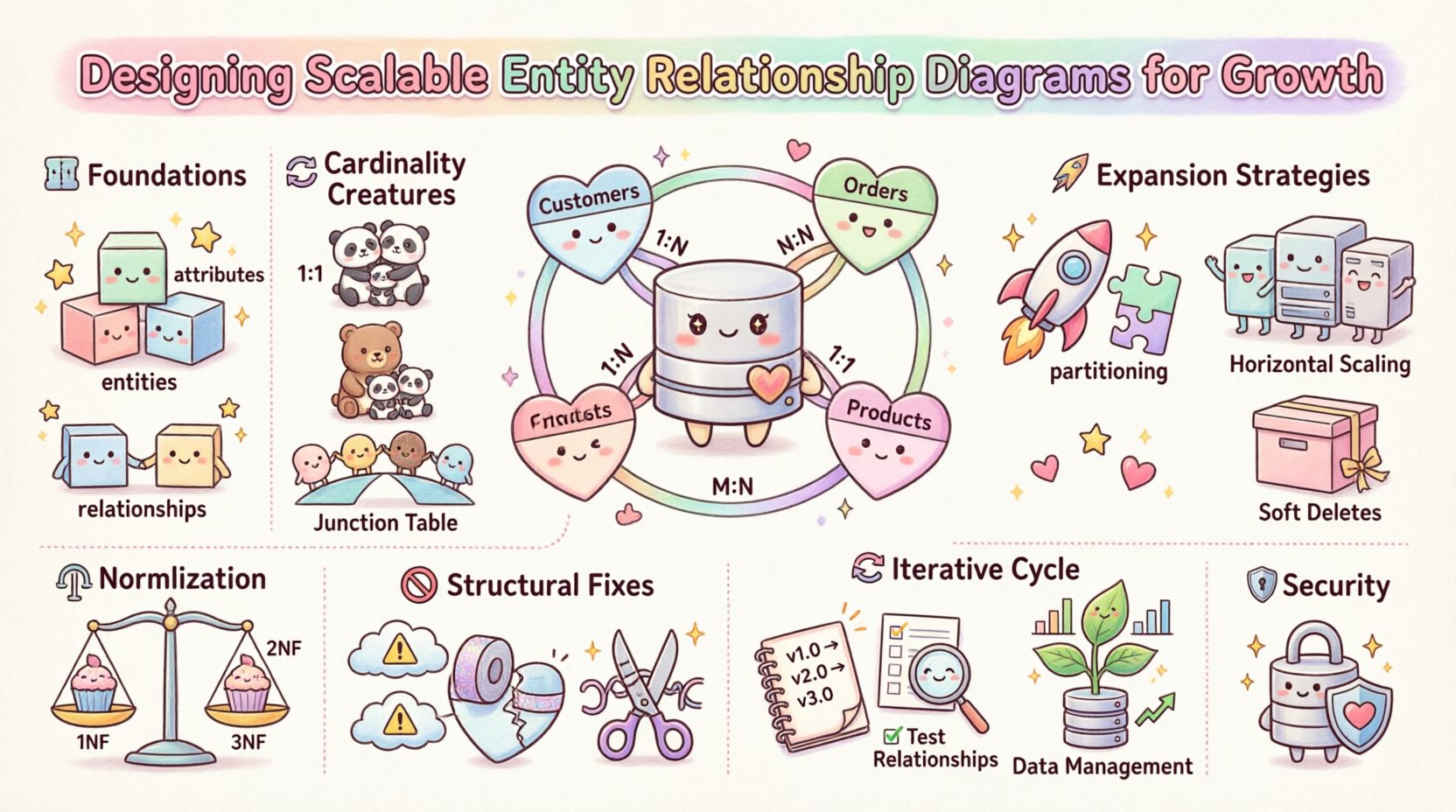

Podstawy modelowania encji 🏗️

Zanim zajmiemy się skalowalnością, należy zrozumieć podstawowe elementy. Diagram relacji encji wizualizuje strukturę danych za pomocą trzech głównych elementów: encji, atrybutów i relacji.

-

Encje: Odnoszą się do obiektów lub pojęć w systemie, takich jakUżytkownik, Produkt, lubZamówienie. W fizycznej bazie danych encje przekładają się na tabele.

-

Atrybuty: Są to konkretne właściwości opisujące encję, takie jaknazwa użytkownika, cena, lubdata_utworzenia. Atrybuty decydują o szczegółowości przechowywania danych.

-

Relacje: Określają sposób wzajemnego oddziaływania encji. Relacja ustala logikę łącząca jedną encję z drugą, często za pomocą kluczy obcych.

Jasność w tych definicjach zapobiega niejasnościom podczas rozwoju. Każdy pole musi mieć wyraźne przeznaczenie, a każda relacja musi spełniać logiczne zasady biznesowe. Niejasność w fazie projektowania często prowadzi do kosztownej refaktoryzacji w przyszłości.

Zasada liczności i wielokrotności 🔄

Zrozumienie liczności relacji jest kluczowe dla skalowalności. Liczność określa liczbę wystąpień jednej encji, które mogą lub muszą być powiązane z każdym wystąpieniem drugiej encji. Nieprawidłowe rozumienie tego prowadzi do nieefektywnego przechowywania danych i skomplikowanych zapytań.

-

Jeden do jednego (1:1): Wpis w Tabeli A jest powiązany z dokładnie jednym wpisem w Tabeli B. Jest to rzadkość w systemach o wysokim obciążeniu, ale przydatne do oddzielania danych poufnych lub opcjonalnych atrybutów w celu zmniejszenia szerokości tabeli.

-

Jeden do wielu (1:N): Jeden wpis w Tabeli A jest powiązany z wieloma wpisami w Tabeli B. Jest to najbardziej powszechna relacja, np. jedenKlient mający wiele Zamówienia.

-

Wiele do wielu (M:N):Rekordy w tabeli A są powiązane z wieloma rekordami w tabeli B, i odwrotnie. Wymaga to tabeli pośredniej, aby rozwiązać to jako dwie relacje jeden do wielu w celu zaimplementowania.

Wraz ze wzrostem objętości danych relacje wiele do wielu mogą stać się węzłami zatrzasku wydajności. Tabela pośrednia musi być indeksowana z dużą starannością, aby zapewnić, że wyszukiwania nie pogarszają szybkości systemu. Projektanci powinni ocenić, czy relacja wiele do wielu może zostać uproszczona do struktury jeden do wielu poprzez wprowadzenie pośredniego pojęcia.

Strategie normalizacji dla wydajności ⚖️

Normalizacja to proces organizowania danych w celu zmniejszenia nadmiarowości i poprawy integralności. Choć często traktowana jest jako stała zasada, poziom normalizacji wybrany ma bezpośredni wpływ na skalowalność.

-

Pierwsza postać normalna (1NF):Gwarantuje wartości atomowe. Każda kolumna zawiera tylko jedną wartość, eliminując powtarzające się grupy.

-

Druga postać normalna (2NF):Opiera się na 1NF poprzez usunięcie częściowych zależności. Atrybuty niekluczowe muszą zależeć od całego klucza podstawowego.

-

Trzecia postać normalna (3NF):Usuwa zależności przechodnie. Atrybuty niekluczowe muszą zależeć wyłącznie od klucza podstawowego, a nie od innych atrybutów niekluczowych.

Choć ściśła normalizacja zapewnia integralność danych, może wprowadzać nadmiar obciążeń wydajnościowych z powodu liczby wymaganych połączeń. W przypadku operacji o wysokim obciążeniu odczytu może być konieczna pewna stopień denormalizacji. Oznacza to duplikowanie danych w celu zmniejszenia potrzeby złożonych połączeń, zamieniając przestrzeń magazynowania na szybsze zapytania.

Decyzja o normalizacji czy denormalizacji powinna być kierowana stosunkiem odczytu do zapisu w aplikacji. Systemy z dużym obciążeniem zapisu korzystają z wyższej normalizacji w celu utrzymania spójności. Systemy z dużym obciążeniem odczytu mogą korzystać z denormalizacji w celu minimalizacji operacji połączeń.

Planowanie rozwoju 🚀

Skalowalność nie jest myślą wtórną; musi być zintegrowana z początkowym projektem. Kilka decyzji architektonicznych podjętych w fazie ERD wpływa na sposób, w jaki system radzi sobie z rozwojem.

-

Partycjonowanie:Duże tabele powinny być projektowane z myślą o partycjonowaniu. Kolumny używane do partycjonowania (np. regionlub data) powinny być indeksowane i dostępne bez konieczności pełnego skanowania tabeli.

-

Skalowanie poziome: Jeśli dane są rozłożone na wielu węzłach, schemat musi wspierać klucze partycjonowania. Unikaj używania globalnych identyfikatorów unikalnych jako jedynego klucza partycjonowania, chyba że rozkład jest jednolity.

-

Miękkie usuwanie: Zamiast fizycznie usuwać rekordy, oznacz je jako nieaktywne. Zapewnia to zachowanie integralności danych historycznych i pozwala na śledzenie zmian bez blokowania wierszy podczas procesów usuwania.

Dodatkowo, rozważ wpływ metadanych. Wraz z rozwojem funkcji nowe atrybuty są dodawane często. Unikaj tworzenia kodu wprost w schemacie bazy danych. Używaj elastycznych typów danych lub kolumn JSON dla atrybutów, które mogą się różnić w zależności od typu encji, pod warunkiem, że nie pogarszają wydajności zapytań.

Typowe wady strukturalne 🚫

Nawet doświadczeni projektanci napotykają pułapki. Wczesne wykrywanie typowych wad strukturalnych może znacznie zmniejszyć dług techniczny. Poniższa tabela przedstawia najczęściej występujące problemy i ich skutki.

|

Wada |

Wpływ na rozwój |

Strategia ograniczania |

|---|---|---|

|

Zbyt silna zależność |

Zmiany w jednym elemencie niespodziewanie powodują awarie innych. |

Używaj luźnego sprzężenia poprzez tabele pośrednie lub warstwy interfejsu API. |

|

Brak indeksów |

Opóźnienie zapytań rośnie wykładniczo wraz ze wzrostem objętości danych. |

Zidentyfikuj kolumny często używane w zapytaniach i zaindeksuj je. |

|

Zbyt sztywne ograniczenia |

Zmiany logiki biznesowej wymagają migracji schematu. |

Przenieś logikę weryfikacji do warstwy aplikacji, jeśli to możliwe. |

|

Zbyt duża normalizacja |

Zbyt wiele połączeń spowalnia operacje odczytu. |

Zdecentralizuj konkretne tabele dla obciążeń odczytu. |

|

Niejasne relacje |

Programiści robią niepoprawne założenia dotyczące przepływu danych. |

Jasno dokumentuj liczność i zasady biznesowe. |

Iteracyjny proces doskonalenia 🔄

Projektowanie skalowalnego diagramu ERD rzadko jest jednorazowym zdarzeniem. Jest to proces iteracyjny, który rozwija się wraz z produktem. Dokumentacja jest kluczowym elementem tego cyklu.

-

Kontrola wersji:Traktuj zmiany schematu jak kod. Używaj skryptów migracji do śledzenia zmian w czasie. Pozwala to na cofnięcie zmian i analizę historyczną.

-

Cykle przeglądu:Przeprowadzaj regularne przeglądy z zaangażowanymi stronami. Upewnij się, że model danych odpowiada obecnym celom biznesowym i przewidywanym przyszłym potrzebom.

-

Testowanie:Symuluj scenariusze wzrostu. Przeprowadź testy obciążeniowe bazy danych przy objętościach danych odpowiadających przyszłym prognozom. Obserwuj, jak relacje zachowują się pod obciążeniem.

Pętle zwrotne są niezbędne. Jeśli konkretne zapytanie ciągle działa słabo, ponownie przeanalizuj diagram ERD. Czasem niewielka zmiana w relacji lub strategii indeksowania rozwiązuje problem bez konieczności dużych zmian architektonicznych.

Zarządzanie wzrostem danych 📈

Wraz z dojrzewaniem systemu, objętość danych rośnie. ERD musi uwzględniać to bez utraty dostępności. W trakcie fazy projektowania należy rozważyć strategie archiwizacji.

-

Dane historyczne:Zidentyfikuj dane, które są dostępne rzadziej. Projektuj partycje lub tabele specjalnie dla rekordów historycznych, aby utrzymać aktywne tabele w minimalnej wersji.

-

Zasady przechowywania:Zdefiniuj zasady przechowywania danych. Schemat powinien wspierać pola, które automatycznie śledzą wiek danych lub daty wygaśnięcia.

-

Replikacja:Zaplanuj repliki odczytu. Schemat powinien wspierać operacje tylko do odczytu na węzłach pomocniczych bez konfliktów integralności danych.

Zastanów się nad kosztami przechowywania. Przechowywanie niepotrzebnych danych zwiększa koszty i spowalnia kopie zapasowe. Regularne audyty modelu danych pomagają zidentyfikować niepotrzebne tabele lub nieużywane atrybuty, które można usunąć.

Bezpieczeństwo i kontrola dostępu 🔒

Bezpieczeństwo często jest pomijane w projektowaniu ERD. Jednak relacje danych definiują granice dostępu. Kontrola dostępu oparta na rolach (RBAC) powinna być odzwierciedlona w strukturze danych.

-

Bezpieczeństwo na poziomie wierszy:Projektuj tabele w taki sposób, aby wspierały bezpieczeństwo na poziomie wierszy. Zapewnia to, że użytkownicy mają dostęp tylko do danych istotnych dla ich roli, bez skomplikowanej logiki aplikacji.

-

Ślady audytu:Zawieraj pola do śledzenia, kto utworzył lub zmodyfikował rekord. Jest to kluczowe dla zgodności z przepisami oraz rozwiązywania problemów w złożonych systemach.

-

Klasyfikacja danych:Oznacz wrażliwe dane w schemacie. Pozwala to narzędziautomatyzowane na wymuszanie zasad szyfrowania lub maskowania na określonych kolumnach.

Wbudowując rozważania dotyczące bezpieczeństwa w diagram, zmniejszasz ryzyko wycieku danych i upraszczasz audyty zgodności. Relacje nie powinny ujawniać wrażliwych danych nieuprawnionym jednostkom, nawet poprzez pośrednie połączenia.

Wnioski dotyczące zrównoważonej architektury 🛡️

Tworzenie skalowalnego diagramu relacji encji wymaga równowagi między integralnością teoretyczną a praktyczną wydajnością. Wymaga głębokiego zrozumienia, jak dane oddziałują pod obciążeniem. Skupiając się na jasnych relacjach, strategicznej normalizacji i przemyślanym podejściu do projektowania, systemy mogą dopasować się do wzrostu bez przeszkód.

Regularna konserwacja i dokumentacja zapewniają, że model pozostaje aktualny wraz z zmieniającymi się potrzebami biznesowymi. Unikanie typowych pułapek i priorytetowe zabezpieczenia od samego początku tworzą fundament wspierający długoterminowy sukces. Celem nie jest tylko przechowywanie danych, ale ich strukturyzowanie w sposób, który umożliwia całej organizacji postępowanie efektywnie.